ルーターの設定書き換え、不正アプリに感染させる攻撃 被害相次ぐ

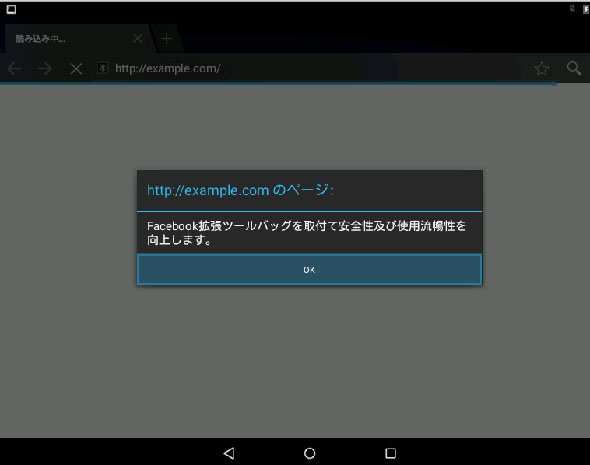

3月中旬ごろから、ルーターを侵害してDNS(Domain Name System)設定を書き換え、ルーターに接続したPCやスマートフォンを不正サイトへと誘導する攻撃が日本国内で相次いで発生している。正しいWebサイトにつながらず、代わりに不正サイトへ遷移すると「Facebook拡張ツールバックを取り付けて安全性及び使用流暢性を向上します」という意味不明のメッセージが出る。承認すると、強制的に不正アプリがダウンロードされるという。詳しい原因は判明していない。

トラブルは、NTT東日本の法人向けルーターなどで発生。トレンドマイクロによれば、ルーターのDNS設定が書き換えられ、攻撃者が用意したとみられる不正DNSサーバがURLを不正サイトのIPアドレスに名前解決するため、正しいWebサイトにアクセスしたつもりでも、不正サイトに誘導される。同社の調べでは、誘導先のIPに対し、3月26日以降だけで150件以上のアクセスを確認しているという。

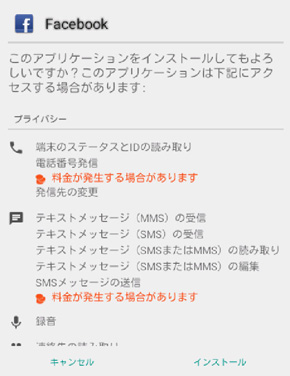

遷移先の不正サイトでメッセージに対し「OKボタン」を選ぶと、Facebookアプリに偽装したマルウェアのダウンロードが始まる。情報通信研究機構(NICT)によれば、不正アプリのインストール後、「ユーザーのGoogleアカウント情報が危険にさらされている」などと警告が現れ、個人情報を入力させようとする。トレンドマイクロは、情報窃取型のアプリ「AndroidOS_SmsSpy」ではないかとみている。

DNS設定を書き換える攻撃手法は不明だが、NICTやトレンドマイクロは、可能性として(1)「DNS Changer」などトロイの木馬型マルウェア、(2)ルーター管理機能への不正ログインによる書き換え、(3)ルーターに感染するIoTマルウェア、などを挙げている。

トレンドマイクロは、ユーザー側ができる対策として(1)ルーターのファームウェアを常に最新にする、(2)初期設定のパスワードや推測しやすいパスワードなどを見直す、(3)ネット側から管理機能へのアクセスが不要な場合には、LAN側からのみアクセスできるよう設定する、などを紹介している。

異常が発生した場合は、ルーターのDNS設定を確認し、特定のIPアドレスが指定されていた場合は初期設定に戻すと復旧可能という。対処方法は、ルーターを販売しているNTT東日本も、電話窓口を開設して案内している。

関連記事

ランサムウェア市場過密、攻撃は「仮想通貨マイニング」へ移行

ランサムウェア市場過密、攻撃は「仮想通貨マイニング」へ移行

ランサムウェアの市場は過密状態にあり、サイバー犯罪者は新たな武器として仮想通貨をマイニングするマルウェアを急速に使い始めている」――シマンテックは3月29日、サイバー犯罪にこんな傾向の変化が見られるという調査結果を発表した。 スマホ画面に突然表示、偽の「ウイルス感染」警告 目的は?

スマホ画面に突然表示、偽の「ウイルス感染」警告 目的は?

トレンドマイクロが、スマホでWebサイト閲覧時に突然表示される「ウイルスに感染」警告を解説したブログ記事を公開した。 出荷時点で「トロイの木馬」に感染 40モデル以上のAndroidデバイスで確認

出荷時点で「トロイの木馬」に感染 40モデル以上のAndroidデバイスで確認

メーカー出荷時点でトロイの木馬に感染しているAndroidデバイスを、40モデル以上確認したと、ロシアのセキュリティ企業Doctor Webが発表した。 つながる世界の「安全神話」 アクセス制御が“徹底できない”ワケ

つながる世界の「安全神話」 アクセス制御が“徹底できない”ワケ

「別に何か設定をしなくても、本来つながるべき適切な相手にのみつながる」――IoT機器が普及する一方、そんな“思い込み”を持っている人は少なくありません。不正アクセスの被害を軽減するには、適切なネットワークのアクセス制御が必要と分かっているのに徹底できない理由は。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR