知らない間に……スマホが乗っ取られ、銀行サイトを襲撃 金融業界を狙うbot:迷惑bot事件簿(1/3 ページ)

連載:迷惑bot事件簿

さまざまなタスクを自動化でき、しかも人間より早く処理できるbot。企業にとって良性のbotが活躍する一方、チケットを買い占めるbot、アカウントを不正に乗っ取るbot、アンケートフォームを“荒らす”botなど悪性のbotの被害も相次いでいる。社会や企業、利用者にさまざまな影響を及ぼすbotによる、決して笑い事では済まない迷惑行為の実態を、業界別の事例と対策で解説する。著者は、セキュリティベンダーの“中の人”として、日々、国内外のbotの動向を追っているアカマイ・テクノロジーズの中西一博氏。

「あなたのスマートフォンから銀行にサイバー攻撃が行われている」――ある日、警察からこんな連絡が来て、事件に巻き込まれるかもしれない。とある金融機関のWebサイトに対するbotを利用したリスト型攻撃の実態を調べたところ、全攻撃リクエストの約95%がAndroidスマートフォンからだった。

連載第2回では、このように金融業界に襲い掛かるbotの実態に迫る。銀行や保険、証券、クレジットカード事業など既存の金融機関のほか、日本政府が推進する、キャッシュレス決済の基盤となるペイメントサービスも標的だ。その巧妙な手口を明らかにしよう。

著者紹介:中西一博

1992年、日立情報ネットワークにシステムエンジニアとして入社。日立グループを統合するネットワークで各種のインターネットセキュリティサービス、モバイルアクセスサービスなどを開発し、当時黎明期にあった企業のサイバーセキュリティ運用のひな型を築いた。その後2000年にシスコシステムズに入社。セキュリティスペシャリストとしてシステムエンジニア、プロダクトマネジャー、マーケティングを担当し、新技術を元IT部門の視点を生かして分かりやすく解説するソリューション提案でネットワークセキュリティの業界を15年間にわたりリードした。2015年1月からはアカマイ・テクノロジーズ合同会社でプロダクト・ マーケティング・マネジャーとして、同社のクラウドセキュリティソリューションを担当。TVニュースや記事、セミナーなどで最新のサイバー攻撃動向などを解説している。

ダークウェブで高値の認証情報、リスト型攻撃に悪用

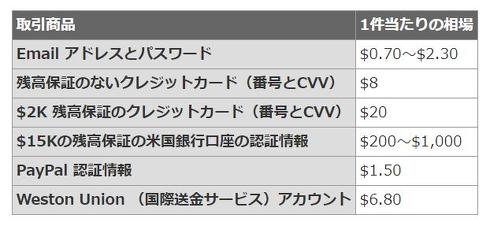

現金や現金相当のデータを直接扱う金融機関は、常にサイバー攻撃を受けている。その中でも多いのが不正ログインやアカウント乗っ取りを狙う攻撃、いわゆるパスワードリスト型攻撃(リスト型攻撃)だ。不正ログインでは、ユーザーが複数サイトで使い回しているID、パスワードの組み合わせがよく悪用されている。過去に漏えいした認証情報などのデータは、闇市場やダークウェブで広く取引されており、相応の料金を支払えば容易に入手できる。以下に実際の取引商品と1件当たりの相場を例示する。特に残高保障のある認証情報が通常より高値で取引されている点は興味深い。

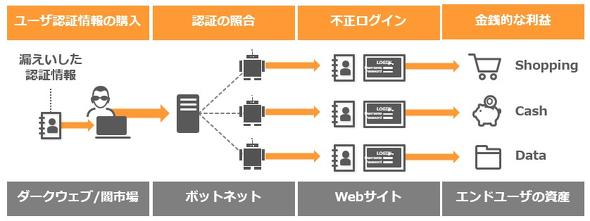

入手した認証情報をbotに次々と流し込み、自動かつ大量に試みるリスト型攻撃を「クレデンシャル・スタッフィング」(Credential Stuffing:認証情報の詰め合わせ)と呼ぶ。

クレデンシャル・スタッフィングは、小売業などの業種でも広く行われているが、金融業界での問題はより深刻だ。金融機関のサイトへの不正ログインは、利用者の金銭的被害はもちろん、マネーロンダリングなどの不正な資金操作への悪用にもつながるためだ。ダークウェブで高値で売られている情報に個々の金融サイトでのログイン可否や残高の情報が含まれている事実は、こうしたbotによる一連の不正ログインの試みが成功している証拠といえるだろう。

実際、アカマイ・テクノロジーズ(以下アカマイ)の顧客のとある金融機関は、月に8000件の口座乗っ取り被害に悩んでいた。最新のbot対策導入後、これが月1〜2件になり、被害額を劇的に削減できたという。こうした事実からもこの手の攻撃の大部分にbotが用いられていることは明らかだ。

副次的な被害も起きている。ある金融グループでコールセンターの運用コストが激増し、調べたところ不正ログインbotが原因だった。金融サイトでは普通、一定回数ログインの失敗があると、そのアカウントをいったんロックして使えなくする。攻撃者が、保有する大量の認証情報を使って総当たりで試すと(リスト型攻撃)、ログインの失敗が大量に起きてしまう。この結果、正規の利用者は、いつの間にかロックされたアカウントを解除するためにコールセンターに連絡し、手間のかかる手続きを踏まなければならない。

“深く静かに潜航せよ” 巧妙に作り込まれるbot

金融サイトのアカウントは、換金性が他のターゲットに比べ極めて高い。そのため、金融機関を狙うbotは、犯罪者によって周到に準備されることが多い。防御システムの目を欺くために、非常に巧妙に作り込まれている。アカマイの最新分析データからその一端を垣間見ることができる。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR