定点観測システム、その効果と悩み

RSA Conference 2004 Japanの中で、公的な性格の強い定点観測システムの担当者が一堂に会し、それぞれの取り組みと今後の課題について語った。

現実の世界では、地震や津波、台風といった災害の発生を早期に把握し、適切に警告を行うための気象観測システムの整備が進んでいる。インターネットの世界でも同様の観測網が広がり始めた。特にこの1年あまりの間に、海外だけでなく、国内でもいくつかのインターネット定点観測システムが稼動し、ユーザーに向けた情報公開を開始している。

5月31日と6月1日にかけて行われた「RSA Conference 2004 Japan」のセッションの1つでは、「ISDAS(JPCERT/CC)」「広域モニターシステム(Telecom-ISAC Japan)」「@Police(警察庁)」および「TALOT/TALOT2(情報処理推進機構:IPA)」という、公的な性格の強い定点観測システムの担当者が一堂に会し、それぞれの取り組みと今後の課題について語った。

情報を収集するセンサーの配置状況や情報提供対象はまちまちだが、いずれのシステムも、インターネット上の不審な動きを早期につかみ、必要な対策を取ることで被害を押さえ込むことを目的としている。そして、メディアが指摘するとおり、「これら定点観測システムどうしの協力は重要」(司会を務めたインターネット セキュリティ システムズの高橋正和氏)。ただ一方で、各観測システム間で共有できる部分とできない部分とがあるのも事実であり、違う視点から観察を行うことで異なる傾向が浮かび上がってくるとも述べている。

ハニーポットやトレースバックの組み合わせも

これら定点観測システムの中でも最も古株になるであろう@Policeの観測システムは、もともとは「インターネット捜査のためのシステムだった」(警察庁情報技術解析課、サイバーテロ対策技術室の伊貝耕氏)。ファイアウォールの背後には何もおかず、ひたすら「deny」設定でアクセスをはじきながらログを記録するというシンプルな仕組みだ。

伊貝氏によると、現在いくつかの拠点に「ワームホイホイ(通称)」と呼ばれるハニーポットシステムも導入されているという。怪しいトラフィックが発生した場合は、このワームホイホイを通じてパケットキャプチャを行って詳細に解析するといった具合に、状況に合わせて柔軟に観測を行っているということだ。

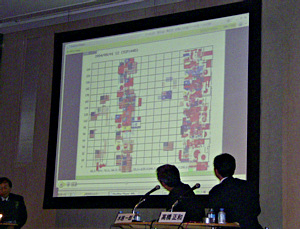

またTelecom-ISAC Japanの中尾康二氏は、今年10月を目標に、インターネットサービスプロバイダーを対象とした広域モニターシステムの提供を開始する意向を明らかにした。

既にTelecom-ISAC Japanでは、脆弱性情報の提供やインシデント情報の収集といった作業を手がけているが、10月以降のシステムでは、広域モニターシステムで得られた情報を元に高度な分析を行う「分析センター」を構築するという。この分析センターは、情報通信研究機構(NICT)と連携して運用される予定だ。センターではさらに、必要に応じてワームなどの挙動を解析できる試験環境も用意し、「たとえば、フィルタリングなどの対策がネットワークにどういった負荷を与えるかを検証した上で、効果的な対処方法をISPに提供する」といった運用を考えているという。

Telecom-ISAC Japanは、もう1つユニークな試みとして、ISPどうしの連携による「トレースバックシステム」の実装も検討している。あらかじめパケットの目印を記録しておき、攻撃が発生したときはその目印を頼りに発信元を追跡する仕掛けだ。たとえ踏み台化された(詐称された)攻撃でも真の攻撃元を見つけ出し、アクセスのブロックや帯域の絞込みを行えるようにするという。

また、つい先日、インターネット定点観測システム「TALOT」の強化を発表したIPAでは、「具体的にどういった形を取るかは検討中だが、早ければ夏ごろにも、定期的な観測データの公開を行えるのではないか」(IPAセキュリティセンターの内山友弘氏)。

実際には2002年より運用されていたというTALOTは、当初はSOHO/小規模サイトのユーザーと同等の環境で動作していた。だが、より広範囲な観測の実現を目指し、大手プロバイダと接続して一般ユーザーと同等の環境で定点観測を行うのが「TALOT2」だという。この2つのシステムを動かしていくことで、より効果的な観測が行えると期待しているということだ。

注意しても効果はない?

これら定点観測システムが動き出してから、Slammer、MSBlast(Blaster)/Nachi(Welchia)といったいくつかの大規模インシデントが発生した。最新の例がWindowsのLSASSの脆弱性を狙ったSasserであるが、意外なことに、国内ではあまり顕著な被害は見られなかったと各担当者は声をそろえた。

確かにポート445に対するトラフィックに増加は見られたが、「あまりにも数が少ないと感じた。特に日本での検出数は非常に少なかった」(伊貝氏)。

複数のワームが同じポートを用いることによって、解析の困難も生じている。現に、Sasserが利用するポート445についても、「Sasserだけでなくほかのワームも利用しているため、分析しにくい」(内山氏)。同氏はさらに、「いろいろなワームや攻撃がまぜこぜで、何がなんだか分からない。どういう切り口で分析すると分かりやすくなるかを研究していきたい」と述べた。

観測の結果収集したデータ――さまざまなプライバシー情報が含まれる――の取り扱いも、悩ましい問題だという。「Telecom-ISACや各ISPで収集した情報をどう扱うかは、非常に大きな、センシティブな問題」(中尾氏)。サービスが著しく損なわれるような場合は、約款に沿ってISP側が対応を取ることは可能だが、実質的な対応は事業者によってまちまちだという。

また警察庁では、Slammer/MSBlast両ワームの蔓延ぶりに業を煮やして、感染活動元となっているIPアドレスの管理者に対し注意喚起を行ったことがある(12月24日の記事参照)。だが、「その後、ワームによるトラフィックが目に見えて減ったかというと、ぜんぜん減っていない」(伊貝氏)。JPCERT/CCの水越一郎氏も、「対処を求めて連絡しても、ISPに対し逆切れする人もけっこういるなど、苦労の割には効果が少ないようだ」と悩みを吐露した。

また、一連のディスカッションからは、定点観測システムの「限界」も浮かび上がった。傾向分析に基づく警告と被害最小化だけでなく、あらかじめインシデントの予知、予測ができないかという問いかけに対し、「広域観測は、現在インターネットで何が起きているかを把握するのには役に立つ。だが、インシデントを扱い、人間を相手にする以上、観測を元に法則を導き出すのはそんなに簡単なことではない」(水越氏)。伊貝氏も、「ある程度スタンダードな行動については予測が可能だろう。だが、何か新しいインシデントが起こるか、それとも起こらないかとなると、予測は相当に難しい」と述べている。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- Cloudflareが明かす「Mythos Preview」の実力 AIが脆弱性発見から攻撃実証まで自律実行

- 「AI活用をDXの二の舞にしない」 ガートナーが語る、企業が真のイノベーションを起こす方法

現在検討中という広域モニターシステムのインタフェースの例。発信元が国旗の形で示される

現在検討中という広域モニターシステムのインタフェースの例。発信元が国旗の形で示される