認証サイトの設計と対応ソフトの実際:企業責任としてのフィッシング対策(1/4 ページ)

最後に、sendmailおよび「sid-milter」「dk-milter」を用いて、実際に送信ドメイン認証を実現するための詳しい手順を紹介しよう。

N+I NETWORK Guide 2005年7月号よりの転載です

| ||||||||

最後に、送信ドメイン認証を実現するサイト構成やツールの使用方法について、詳しく説明する。

サイトデザイン

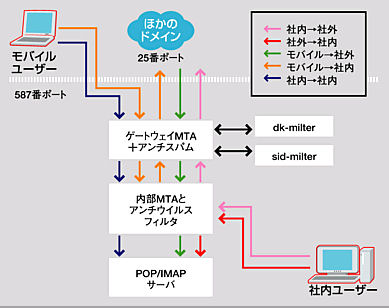

本稿では、企業サイトでの構成を考えてみた。図15に送信者認証を導入したサイト構成の例を示す。このサイトでは、次のような要件を考える。

・受信メールに対してサイトの最も外側で送信者認証を実施する

・Sender IDとDomainKeysの両方を送受信ともに実施する

・送信ドメイン認証の結果をヘッダに記録して受信者が参照できるようにする

・送受信するメールにはすべてウイルス対策を実施する

・モバイルユーザーには587番でのメール送信手段を提供する

利用するソフトウェア

ここでは例として、ゲートウェイのMTAにオープンソースのsendmail MTAを取り上げる。Sender IDを実装している「sid-milter」と、DomainKeysを実装している「dk-milter」を利用するためだ。

sendmail MTAではバージョン8.13.0以降(商用版ではSwitchの3.1.6以降)がこれらのコンポーネント(Milter(*15))をサポートしている。SPFレコードおよびDomainKeysの鍵の公開には、DNSサーバの設定が必要だ。そのほかのコンポーネントについては、ここで具体的な名前を出さない。オープンソースで提供されているものでも製品でも利用できるように構成を考えた。

●sid-milter

Sid-milterは、Sender IDおよびClassic SPFをサポートするMilterである。この記事の執筆時点での最新バージョンが0.2.10で、SENDMAIL.NET(*16)からダウンロードできる。オープンソースのsendmail MTAと同じライセンス定義を基に公開されている。

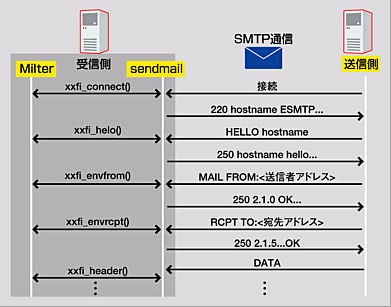

このsid-milterは、sendmail MTAへのプラグインとして動作するMilterとして開発されている(図16)。アンチウイルスフィルタの実装でよく見られるSMTPプロキシではないので、既存のMTAの配送経路を変更することなく導入できるところも魅力だ。ただし、Sender IDのドラフトに含まれているsubmitterについては、sendmail MTA本体の拡張が必要なためサポートしていない。

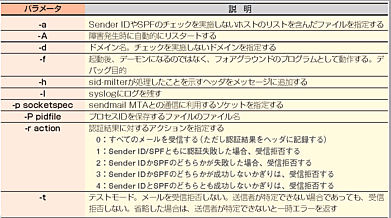

sid-milterの起動パラメータを表7に示す。前節でも述べたように、今は過渡的な時期であるため、認証に失敗したからといって即座に通信を切断したり、メールを廃棄したりしないようにする。このためsid-milterは、「-t」(テストモード)または「-r 0」(ヘッダに認証結果を残すだけ)で起動するようにする。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表