内部統制で注目される機能は「ワークフロー」と「監査」:今、見直されるアイデンティティ管理(2/3 ページ)

2つのパスワード連携

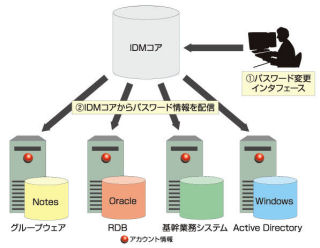

パスワードの連携には次の2つの方法がある。1つは、アカウント情報と同様にパスワード情報も上流からスター型に各ターゲットシステムに配信する連携である(図3)。

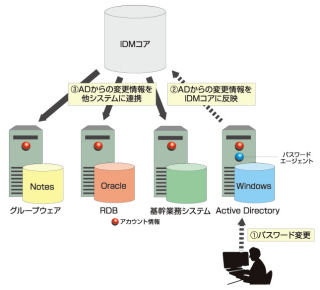

2つ目は、逆にローカルシステムでパスワードの変更を行い、その情報が他システムへも連携する「逆連携」の方法である(図4)。各システムでパスワードにはハッシュがかけられて保持されるので、そのままでは他システムへの連携はできない。システム側に用意したパスワードエージェントが、登録されたパスワードにハッシュがかけられる前にその情報を取得して他システムに連携するのである。

例えば、WindowsクライアントからADのパスワード変更を行った場合はパスワード情報は他システムにも連携可能なため、図3のように専用のパスワード変更インタフェースを用意する必要がなくなり、ユーザーも慣れたインタフェースの利用だけで済む。ただし、ADに参加できないユーザーがいる場合には、専用インタフェースを用意する必要がある。この専用インタフェースとなるパスワードエージェントを多く用意する製品を選択したいが、経験からいうと、少なくともADのサポートは必要であろう。また、パスワード情報を一元管理する際、パスワードポリシーを詳細に定義できることも重要な要件となる。

ポリシー管理で各システムの権限を制御

ポリシー管理とは、各システムに対する権限をコントロールするための条件付けである。どのシステムにアカウントを作成するのか、作成したアカウントにどのロールでの振る舞いやシステムの利用権限を与えるのかを管理する機能だ。

このロールには、組織単位、役職、ロケーションなどをトリガーとして権限を与えるが、それをどこまでルール化し、ロジックを組み込めるのかが重要である。また、各システム固有の権限管理のためのグルーピングがあるが、どこまで抽象化できるのかも考慮したい。抽象化することによって監査や管理が容易になるからである。

またパスワードポリシーについても、管理対象のシステムによって文字数や有効期限など定義できるポリシーが異なるため、これに対応させることが必要となる。上記のようなADでのログイン時にポリシーをかけて対応するか、専用インタフェースを用意することとなる。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- アクセンチュアとGoogleが新プログラム AI全社展開で「つまづく」企業を支援へ

- あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

- デンソー、SCMの内製主義から脱却へ 「AIエージェント」で挑むサプライチェーン強靱化

- Veeam、AI時代に向けたデータ管理システムを発表 AIエージェントの暴走を防ぐ

- ChatGPTがシェア4割を切る 急伸するClaude、安定のGemini――生成AI三極化の兆し

- NTTグループはAIで「GAFAM級」の存在感を発揮できるか?

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- はてな、マネフォ、そしてLinuxの脆弱性「Copy Fail」を読み解く “見えている落とし穴”を避けるには