企業の内部統制対応に最適な統合プラットホームの実現

2008年4月1日以降の事業年度が対象となる金融商品取引法をはじめ、企業の内部統制やコンプライアンスに対する要求は高まり、企業の運営やあり方そのものを大きく変化させようとしている。ここでは、内部統制に有効なシステムの統合を取り上げるとともに、その際に問題となるリスクの集中化にどう対処すべきかを考える。

2007年1月31日、「財務報告に係る内部統制の評価および監査に関する実施基準(案)」が修正され公開された。これは、金融商品取引法、いわゆるJ-SOX法に企業が対応するためのガイドラインだ。2008年4月1日以降の事業年度が対象となる金融商品取引法をはじめ、すでに施行されている会社法などにより、企業の内部統制やコンプライアンスに対する要求は高まり、企業の運営やあり方そのものを大きく変化させようとしている。

内部統制で有効なシステムの統合

企業規模が大きくなれば、業務に介在する人の数も増え、そこで流通するさまざまな情報も莫大なものになる。そうした状況下で内部統制を確実に実施するには、ITシステムの活用が欠かせないことは容易に理解できる。事実、多くの企業では規模の大小にかかわらず、数多くのシステムが稼働し、業務運用をサポートしている。

ところで内部統制を評価する際の「評価単位」を考えたとき物理的に数多くのシステムがあり、それぞれのIT基盤(ハードウェア、ソフトウェア、ネットワークなど)がシステムごとに構築されていると、内部統制を十分に行っていることを証明するための監査作業も、そのシステムごとに実施する必要がある。業務用のシステムが部門ごとに存在していれば、会社全体が健全に運営されていることを証明するために、それぞれのシステムに対し1つ1つ監査を実施しなければならないのだ。

金融商品取引法に準拠した内部統制の評価/監査は、2008年度に一度だけ行えばいいというものではない。財務報告を提出するたびに対処が必要となるものであり、企業が存続するかぎり継続して行われる作業だ。2008年の最初の関門を超えるためにさまざまな対応を応急処置的に実施することも重要だが、同時に中長期的に安定しかつコストをなるべく抑えた実施方法を考える必要がある。

そういったときに効果的なのが、分散しているシステムのIT基盤の統合だ。多数存在するシステムのIT基盤を統合して共有できれば、監査の手間が大幅に削減できる可能性があるのだ。

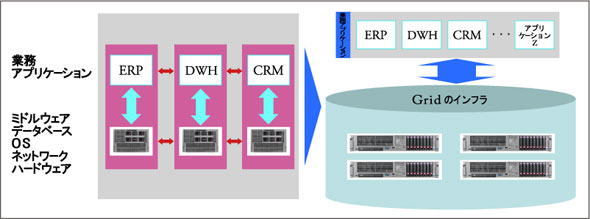

「監査の評価単位というのが、現在、内部統制を実現する企業にとっては、最も気になっているポイントだ。Oracleのグリッド技術を用いれば、物理層からミドルウェア層のIT基盤のプラットフォームソフトウェアを効率的に統合できる」――日本オラクル システム製品統括本部営業推進部担当ディレクターの北野晴人氏は、グリッド技術による統合で、監査における評価単位を減らしコスト削減が可能となる状況をこのように説明している。1つのシステムには、下層からハードウェアやネットワークなどの物理層、OS、データベース、ミドルウェアというアプリケーションを実行するソフトウェア層、実際の運用管理という多層の固まりが、1つのシステムの評価単位になる。複数のシステムに対し、これらの固まりの単位で監査は実施される。

これを、サーバからソフトウェアのミドルウェア部分までを統合することにより、個別システムごとの監査ではなく、IT全般統制に関する監査は一回で終わらせることができる。このグリッド技術による共通化されたIT基盤で複数アプリケーションを稼働させれば、インフラの監査を1回、後は稼働しているアプリケーションとその運用について業務処理統制に関する監査を実施すればいいのだ。

「多くの企業では規模の大小にかかわらず、数多くのシステムが稼働し、業務運用をサポートしている」と上述したが、企業において部門ごとに小規模なデータベースを複数稼動させるケースは散見される。そして、こうしたデータベースが予定外のダウンやサービス停止に陥らないよう、アップデートや修正パッチすら適用されないまま稼働し、事実上の塩漬け状態にあるケースはそう珍しい話ではない。内部統制について考えると、こうした状況にGridでの統合は有効なソリューションとしてよく機能すると言える。

しかし、監査が楽になるとはいえ、OracleのGridというと大規模な構成で高いコストが必要になるのではという懸念を持つかもしれない。しかし、現状ではその認識は改める必要がありそうだ。

日本ヒューレット・パッカード エンタープライズストレージ・サーバ統括本部 ビジネスクリティカルサーバ製品本部OEプロダクトマーケティング部プロダクトスペシャリストの松野良藏氏は、最新の技術を利用することで、安価にGrid環境を構築できる状況を次のように説明する。

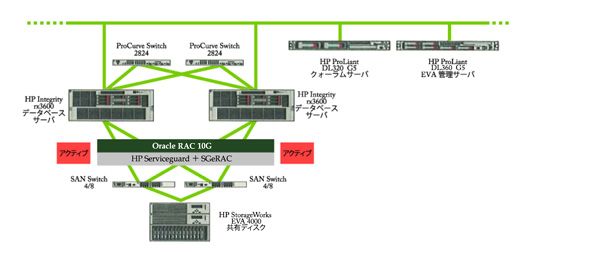

「インテルのデュアルコアItanium 2プロセッサを搭載したIntegrityサーバであれば、プロセッサ単体だけをみても、従来より性能が大幅にアップしており、エントリークラスのサーバを用いても、OracleのGrid技術により複数システムを統合可能なIT基盤が十分に構築できる」(松野氏)

高信頼性をエントリーサーバでも実現する

システム構築において、信頼性を重視されるアプリケーションにはUNIX OSが採用される傾向が強い。内部統制を確保するような場合には、システム規模の大小にかかわらず、企業にとって守らなければならない重要情報は、信頼性の高いプラットホームで管理する必要がある。

「リスクの大きさとシステム規模の大小は比例するものではない。小規模なシステムであっても、重要性の高い情報を扱うならば、きわめて信頼性の高い環境が必要になる」(北野氏)

デュアルコアItanium 2プロセッサを搭載したHP Integrityサーバに、Oracle Real Application Clustersとも相性が抜群のHP-UXを組み合わせることで、システム統合に最適な高信頼性のプラットホーム環境ができ上がるという。

「内部統制などを目的とする場合には、高信頼性ということが最重要項目になる。従来の考え方では、高コストな大規模システムでなければ高信頼性を得られないとされていたが、HP Integrity、HP-UX、Oracle Gridを組み合わせれば、エントリークラスのサーバでも信頼性の高いプラットホームを提供できる。後々、パフォーマンスが必要になるならば、サーバを追加するスケールアウトで段階的に性能を向上させることも可能だ」(松野氏)

実際に、HPはOracleと協力して両社製品の組み合わせの動作検証を日本国内で実施しており、「安心して顧客が採用できる推奨構成Oracleデータベース/HP-UX標準システム構成例」の情報をすでに提供している。これにはストレージからネットワークスイッチ製品も含まれ、顧客ニーズに合わせシンプルな構成からミッションクリティカル要求まで、多くのものが確認済みだ。これらにより、システム環境を短期間で容易に、かつコストを抑えた上で提供できるという。

統合により集中化するリスクにも対応する

システムを統合すると物理的な監査の評価単位を減らすことはできるが、新たなリスクを生む可能性もある。

「システムを統合した際に、最も気をつけなければならないのがアクセスコントロールだ。個別のシステムであれば、リスクはそのシステムの中だけで完結できる。そのため、物理的な運用で回避できたものも、システムを統合化したがために新たなリスクとなることがある。1つに集めると、管理者の仕事は細分化する。それに合わせ厳密に権限管理を行い、適切なアクセスコントロールができなければならない」(北野氏)

他社のシステム統合化のソリューションでは、リスクを集めたところで終わってしまうものも多いという。統合化すれば、従来以上にインフラ部分に対する重要性、信頼性の要求は増すことになる。運用管理だけでなく統合下でのセキュリティ管理も併せて考える必要があるのだ。

「従来、システムの管理者であればすべてのデータにアクセスできるのは当たり前だった。シングルシステムであれば、それぞれのシステムで範囲を限定できるが、統合化されたシステムでは、見る必要のないあらゆる情報に管理者はアクセスできてしまう。これを職務分掌に併せ詳細に権限管理を行うのが、Oracle Database Vaultの機能だ。これにより、DBAは何でもできるという状況をなくすことができる」(北野氏)

現状の多くのシステムでは、

職務分掌 ≦ システムに対する権限

となっている。これを、

職務分掌 = システムに対する権限

とするのが、Oracle Database Vaultの機能であり、これにより企業のリスクを最小化できる。このDBAの権限を詳細に制限できる機能は、他社のデータベースにはないOracleに特化したものだ。

これに加えデータの暗号化や通信経路の暗号化などを実現するOracle Advance Security により、システムの中核でデータ管理を行うデータベースに対してさらにセキュリティを高めることができる。また、システム全体について考慮した場合は状況に応じOS上のファイルやネットワークに関しても適宜暗号化やアクセスコントロールする必要がある。

「OSのレベルでは、HP-UXが強固なセキュリティ機能を提供している。HP-UX11i v2の標準機能である暗号化ボリューム&ファイルシステムEVFS(Encrypted Volume & File System)を使えば、データをアプリケーションから透過的に暗号化し、不正アクセスやバックアップメディアへの不正コピーなどにも対応できる。OracleとHPの両社のセキュリティスタックがあれば、万全かつ一貫したセキュリティ対策が実現可能だ」(松野氏)

内部統制への対応は財務諸表に関連した目前の課題を解決することに目を奪われがちだが、そうなってしまうと一時的に大きなコストだけを発生させてしまう可能性もある。毎年継続して行うべきものであるからこそ、中長期的な視野に立ちトータルでの企業コストの削減を実現する方策は何かについて、きちんと検討する必要がある。

その際の1つの有効な解決策が、社内に散らばっているシステムの統合だ。そして、そのシステム統合を真に成功させるには、統合化後の運用管理とセキュリティ管理をいかに効率的に行えるかが鍵になる。OracleとHPの融合ならば、エントリーサーバを活用して、信頼性の高い統合プラットホームをセキュアに実現できるのだ。

【関連記事】サービスとしてのITシステムは共有された「仮想化」と「グリッド」で実現される

【関連記事】いま求められるインフラ最適化のためのコンソリデーション、その背景と目指すものとは

【関連記事】エレガントなシステム統合ソリューションを実現する秘訣

関連記事

- SOAだけでは弱い? 日本HPと日本オラクルがSOA導入支援で協業

- 「中小企業にもっとブレードを」──日本HPがブレード型ストレージを発表

- 日本オラクルが世界最大級のグリッドセンター開設、その狙いは?

- 巨艦、HPのIT変革を支えるのはCEOのリーダーシップとOracle

- HP、Intel、Oracle、顧客の「脱メインフレーム」を推進

- Oracle Fusion MiddlewareもWeb2.0──次世代クライアント環境を披露

- 勢いづくItanium連合、対RISCの市場獲得目標を上方修正

- 仮想化技術の売り込みに動き出したNEC、日立、日本HP

- Oracle、Itanium搭載HPサーバのサポート拡大

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本ヒューレット・パッカード株式会社

企画:アイティメディア営業本部/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2007年3月16日

多層の評価単位をGridで統合すると、インフラは1つで上に複数のアプリを載せたものができ上がり、インフラ部分の監査は一度だけで済み効率的に監査作業が実施できる

多層の評価単位をGridで統合すると、インフラは1つで上に複数のアプリを載せたものができ上がり、インフラ部分の監査は一度だけで済み効率的に監査作業が実施できる 日本ヒューレット・パッカード エンタープライズストレージ・サーバ統括本部 ビジネスクリティカルサーバ製品本部 OEプロダクトマーケティング部 プロダクトスペシャリスト 松野良藏氏

日本ヒューレット・パッカード エンタープライズストレージ・サーバ統括本部 ビジネスクリティカルサーバ製品本部 OEプロダクトマーケティング部 プロダクトスペシャリスト 松野良藏氏

日本オラクル システム製品統括本部営業推進部担当ディレクター 北野晴人氏

日本オラクル システム製品統括本部営業推進部担当ディレクター 北野晴人氏