Javaに新たな「ゼロデイ」の脆弱性、既に悪用攻撃も横行

悪名高い「Blackhole」や「Nuclear Pack」などのツールキットが既にこの脆弱性を悪用しているという。US-CERTはWebブラウザでJavaを無効にする対策を奨励している。

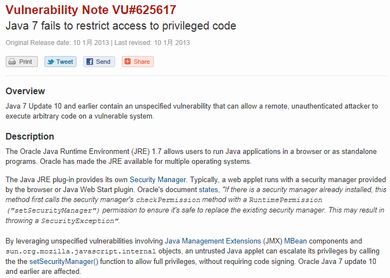

米セキュリティ機関のUS-CERTは1月10日、「Java 7 Update 10」までのバージョンに未解決の深刻な脆弱性が見つかったとして、セキュリティ情報を公開した。この脆弱性を突いた攻撃も既に横行しているという。

US-CERTによると、脆弱性は「Java Management Extensions(JMX) MBean」コンポーネントに存在する。攻撃者がこの問題を悪用して細工を施したHTML文書をユーザーに閲覧させることにより、リモートから認証を受けずに任意のコードを実行できてしまう恐れがあるという。

共通脆弱性評価システムCVSSによる深刻度評価は、ベーススコアで最高値の「10.0」。この脆弱性を突くコードも既に一般に公開されている。セキュリティ企業Kaspersky LabのニュースサービスThreatpostによると、悪名高い脆弱性悪用ツールキットの「Blackhole」や「Nuclear Pack」が、この脆弱性を突いた攻撃機能を取り入れたと発表。さらに、脆弱性検証ツール「Metasploit」の作者も、この脆弱性を突くモジュールを同日中にMetasploitに追加する予定だと話しているという。

現時点でOracleのパッチは公開されていない。Javaの次回定例パッチは2月19日に公開予定。Java 7 Update 10では、Javaコントロールパネルの設定を使ってWebブラウザ内でのJavaコンテンツを無効にできる機能が加わっており、US-CERTではこの機能を使ってWebブラウザでJavaを無効にする対策を奨励している。

SANS Internet Storm Centerの専門家はこの問題に関連して、「もしJavaを必要とするビジネスクリティカルアプリケーションがあれば、代替を見つけた方がいい。これが最後の脆弱性になるとは思えず、BlackholeのようなエクスプロイトキットがJavaに注目している現状では、今後も悪用は続くだろう」と指摘している。

関連記事

Oracle、セキュリティ強化の「Java SE 7 Update 10」をリリース

Oracle、セキュリティ強化の「Java SE 7 Update 10」をリリース

Java SE 7 Update 10ではWebブラウザ内で実行されるJavaアプリケーションを無効にできる機能が加わるなど、セキュリティ対策が強化された。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 10万超のWebサイトに影響 WordPress人気プラグインに深刻なRCE脆弱性

- 生成AIの次に来るのは「フィジカルAI」 NVIDIAが語る、普及に向けた「4つの壁」

- セールスフォースにも決められない? AIエージェント、「いくらが適正価格か」問題が勃発

- 7-Zipに深刻な脆弱性 旧バージョンは早急なアップデートを

- ランサム被害の8割超が復旧失敗 浮き彫りになったバックアップ運用の欠陥

- Let's Encrypt、証明書有効期間を90日から45日へと短縮 2028年までに

- サイバー戦争は認知空間が主戦場に? 「詐欺被害額が1年で倍増」を招いた裏事情

- 「フリーWi-Fiは使うな」 一見真実に思える“安全神話”はもう時代遅れ

- ソニー、AWSのAI基盤で推論処理300倍増へ ファンエンゲージメントはどう変わる?

- Microsoft 365の値上げが訴訟 Copilotの抱き合わせ販売問題が再燃