400GbpsのDDoS攻撃発生、「NTP増幅」で過去最大規模に

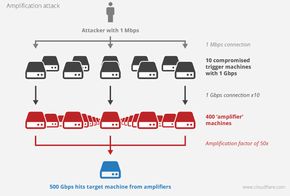

NTPの弱点を突いて不正なトラフィックの量を増幅させる「NTP増幅攻撃」が発生。ピーク時で400Gbpsの規模に達したという。

ピーク時で400Gbpsに達する大規模なサービス妨害(DDoS)攻撃が欧州で確認されたという。2013年に発生した300Gbps級の攻撃を大幅に上回り、過去最大規模の攻撃になったと伝えられている。

セキュリティ企業CloudFlareのマシュー・プリンス最高経営責任者(CEO)は2月10日、「非常に大きなNTPリフレクション攻撃が発生している。昨年のSpamhausに対する攻撃よりも大きそうだ」とツイート。不正なトラフィックの規模は400Gbpsを超えていると伝え、「NTPリフレクション攻撃は極めて厄介になりつつある」と警告した。

「NTPリフレクション攻撃」は「NTP増幅攻撃」とも呼ばれ、インターネットで時刻の取得に使われるプロトコル「Network Time Protocol」(NTP)の弱点を突いて不正なトラフィックの量を増幅させる手口を指す。送信元を偽装した小さなパケットをNTPサーバに送信することにより、被害者に対して膨大なトラフィックを返させることが可能だという。

過去には2013年3月に発生したスパム対策組織のSpamhausに対するDDoS攻撃で300Gbps級のトラフィックが観測されていたが、NTP増幅の手口を使った今回はそれを大幅に上回る。

CloudFlareは1月のブログでNTPを使ったDDoS攻撃について警告していたほか、米US-CERTも1月にアドバイザリーを出し、NTPの脆弱性を突いて不正なDDoSトラフィックを増幅させるNTP増幅攻撃が浮上していると伝えていた。

関連記事

- 過去最大級のDDoS攻撃が発生、世界のネットインフラに影響

- 過去最大のDDoS攻撃は「防止できたはず」と専門機関、世界的影響は否定

- 20Gbps以上のDDoS攻撃が2012年の2倍に増加――Arbor報告書

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

時刻調整に使われるNTPを悪用

時刻調整に使われるNTPを悪用