第3回 サイバー攻撃の心理を読み解く「5W1H」の視点とは?:現場エキスパートに学ぶ実践的サイバー攻撃対策塾(2/2 ページ)

「標的型攻撃のコストを高める」対策

最後の「Why」は、なぜ攻撃するのかということだが、それは不正に利益を得るためである。攻撃者は、損得勘定に対して非常に敏感だ。攻撃の完遂によって得られる利益と、攻撃にかかるコストを常に秤(はかり)にかけ、コストの高い攻撃だと分かれば、意外にもあっさりと攻撃をあきらめてしまう。標的として狙われにくくするということも、有効な対策の1つだ。

標的型攻撃への耐性を高めるということは、攻撃のコストを高めるということでもある。前段でも述べたように、「誰を標的とするか」「標的はどんな添付ファイルなら開くか」といったことは、公開情報だけでも攻撃者に多くのヒントを与えてしまう。企業のセキュリティ担当者は、自社がどのような情報を公開しているかを把握しておくべきだろう。

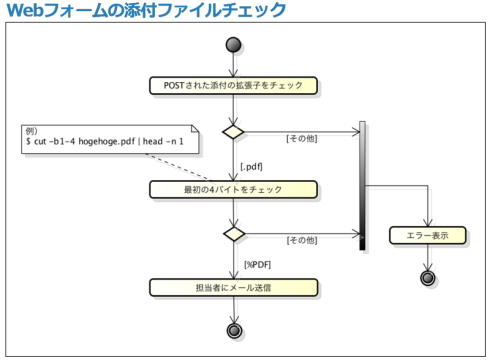

先ほどの採用情報ページの例で言えば、有効な対策として、メールアドレスの掲載を停止し、Webフォームへ変更した上で、PDFファイルのみフォームからアップロードできるようにすると良い。システムでファイルの正常性をチェックできるため、RLOコードによるファイル名の偽装(※ファイルの文字列を右側から左側に読む方法を悪用した拡張子の偽装手法)など、ユーザーの「つい、うっかり」によって引き起こされる攻撃を未然に防ぐことにもつながる。

メールによるやり取りが必要な場合は、対策が少々難しい。そういったケースでは、Sandboxを利用したり、やり取りを行う部署に対して標的型攻撃メール対策訓練の実施、エンドポイント・セキュリティ製品の導入を行ったりするなど、複合的な対策が必要だ。脆弱性についてはJVN iPediaなどで最新情報を確認できる。危険な脆弱性については、早期にパッチを当てることを心掛けたい。また、利用頻度の低いアプリケーションは思い切って利用を中止することも検討してほしい。

「多層防御の見える化」と「攻撃者の5W1H」、両面から自社のシステムを振り返ってみよう。これまで気付くことのなかった、狙われやすいポイントを幾つも見つけられるだろう。まずはできることから対策をはじめ、標的型攻撃への耐性を高めていくことが重要である。

執筆者紹介:香取弘徳(かとり ひろのり)

NHN テコラス株式会社 データホテル事業本部SE部所属。専門はWebセキュリティ。攻撃者の目線でアプリケーションを分析し、Webアプリケーションファイアウォールの設定やセキュアコーディングを行ってきた経験を持つ。現在はフルマネージドホスティングや支援アプリケーションの開発を担当。“Secured Hosting”をテーマに、新プラットフォームの開発にも取り組んでいる。

関連記事

第2回 紙とペンで見つけていくセキュリティ対策の落とし穴

第2回 紙とペンで見つけていくセキュリティ対策の落とし穴

いくら効果的なセキュリティ対策であっても万全なものは存在しない。今回は標的型攻撃対策の「多層防御」において陥りがちな対策の“抜け・漏れ”を見つけていく方法を紹介する。 第1回 中身を知れば怖くない? 標的型攻撃を解剖すると……

第1回 中身を知れば怖くない? 標的型攻撃を解剖すると……

防御が難しいとされるサイバー攻撃だが、システムの現場では数々の防御策が日夜講じられている。ITインフラを支えるエキスパートが実践的な対策方法を紹介する新連載。第1回は標的型攻撃の中身をひも解く。 「APT」攻撃に備えるガイドが公開、検知ポイントも解説

「APT」攻撃に備えるガイドが公開、検知ポイントも解説

JPCERT/CCが高度なサイバー攻撃の脅威に企業が対応するガイドを公表した。従来は重要インフラ企業などに提供していたが、周知の必要性が高まったことで公表に踏み切った。 高度な標的型攻撃、始まりから発見まで平均273日

高度な標的型攻撃、始まりから発見まで平均273日

デル傘下のセキュアワークスが、サイバー攻撃の実態解明から再発防止までを支援するサービスを始める。これまでの対応実績から、高度な標的型攻撃は検知できない場合が大半だと指摘した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- Googleが警告する「BlackFile」によるMFA突破と組織的恐荒 従業員を「偽サイト」へ誘導する音声詐欺の全貌

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?

- Microsoft、Exchange Serverの重要脆弱性を公表 CISAが悪用を確認

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- SAPが「自律型エンタープライズ戦略」を始動 AIエージェントが業務を自動実行する時代へ

- Cloudflareが明かす「Mythos Preview」の実力 AIが脆弱性発見から攻撃実証まで自律実行

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る