リオ五輪のDDoS攻撃から予想する東京五輪の影響 元凶はIoT機器のTelnetに(2/2 ページ)

国内でもTelnet利用の攻撃探索が急増

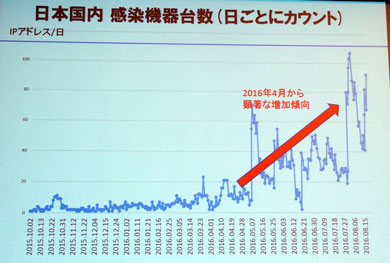

東京五輪の開催はしばらく先だが、既に攻撃に向けた活動が始まっている可能性が高いという。Arbor Networksと産学連携でセキュリティ研究を手掛ける横浜国立大学の吉岡克成准教授の観測によれば、4月以降にマルウェア感染機器の台数が顕著に増加している。

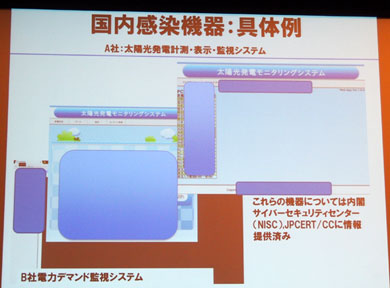

2016年上半期に横浜国大へ攻撃を仕掛けたマルウェア感染のIoT機器は約60万台、500種類以上になるという。感染機器の種類は、インターネット接続された監視カメラや家電、ルータのほか、企業の制御系システムや駐車場管理システム、太陽光発電管理システムなど多岐にわたる。こうした機器は脆弱性を突かれてマルウェアに感染しており、国内メーカーのシステムが感染しているケースも確認された。吉岡氏は、JPCERT コーディネーションセンターや情報処理推進機構(IPA)を通じて、メーカーに脆弱性の修正対応を依頼している。

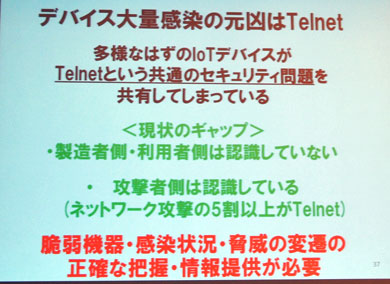

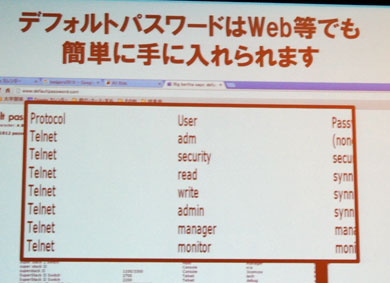

吉岡氏の分析でもこれら機器へのマルウェア感染を狙う攻撃では、Telnetが多用されていることが分かった。「Telnetのプロトコルはセキュリティ上脆弱性で、これを使うシステムのデフォルトのIDやパスワードも非常に脆弱なものが使われていることから、感染先を容易に探す手段として定着している」(吉岡氏)

横浜国大の観測システムに対する攻撃は、2015年4月1日〜7月31日ではアクセスが20万IPアドレス以上だったが、2016年1月1日〜6月30日の観測では約80万IPアドレスに増えている。システムへの不正なログインも15万IPアドレス超から61万アドレス超に、マルウェアダウンロードも約10万IPアドレスから約18万IPアドレスに、それぞれ増加している。

吉岡氏は、こうした多数のIoT機器がマルウェアに感染してボットネットを形成し、東京五輪にかけて国内システムに対する大規模なサイバー攻撃を実行するようになれば、極めて深刻な被害が起きるだろうと、警鐘を鳴らす。

抜本的な対策はIoT機器の脆弱性の解決だが、既に4年を切った東京五輪開催までに大量のIoT機器で対策が進むかは不明。最新のセキュリティ脅威動向に関する情報を常に利用して、万一の際に実効性のある対策をすぐに講じられる準備が必要だと指摘している。

ソルト氏も、「東京五輪はDDoS攻撃のピークトラフィックが1テラbpsを超えるかもしれないが、トラフィックよりもこのような攻撃を効率的に仕掛ける手法が駆使されることに注目して、今から対策を準備するべきだ」とアドバイスした。

関連記事

- 北朝鮮のインターネットが一時ダウン、攻撃を仕掛けたのは?

- セキュリティ問題を経験しながら対策立てず――企業実態が浮き彫りに

- 400GbpsのDDoS攻撃発生、「NTP増幅」で過去最大規模に

- インフラ狙いのサイバー攻撃急増、データセンターやモバイルインフラが標的に

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 富士通がフィジカルAIを束ねる「OS」を開発中 カーネギーメロン大学との研究成果を組み込む

- 「AI社員」も登場 ServiceNow新戦略から探る、「自動化された企業」から逆算するAI活用

- ASP.NET Coreに特権昇格の脆弱性、認証クッキー偽造の恐れ Microsoftが修正パッチ公開

マルウェア感染の脆弱性が判明した国内メーカーシステムの一例

マルウェア感染の脆弱性が判明した国内メーカーシステムの一例 システムの管理コンソールへ侵入するためのTelnetのIDやパスワードはWebで簡単に探せる

システムの管理コンソールへ侵入するためのTelnetのIDやパスワードはWebで簡単に探せる