政府と重要インフラ組織のサイバー演習、過去最大規模で実施

政府省庁と13の重要インフラ組織による横断型のサイバー演習が行われ、過去最大となる505組織2084人が参加した。

内閣サイバーセキュリティセンター(NISC)と13の重要インフラ事業者および所管省庁が参加するサイバー演習「2016年度分野横断型演習」が12月7日、全国で実施された。11回目となる演習には過去最大規模の505組織2084人が参加(見学者を含む)し、IT障害を想定したシナリオに基づくインシデント対応作業や組織間連携などの確認が行われた。

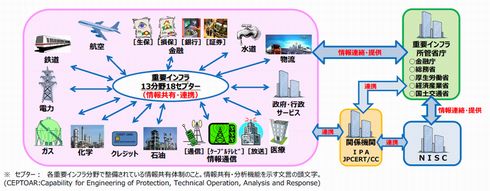

横断型演習は、情報セキュリティ対策の実効性の検証と、分野横断的なIT障害が発生した場合の重要インフラの防御能力や事業継続性の維持・向上を目的に毎年実施されている。政府が指定する重要インフラ13分野の民間企業や公共組織と所管省庁のほか、情報処理推進機構(IPA)やJPCERT コーディネーションセンターなどのセキュリティ機関が参加する。

演習は2部構成で行われ、1部は共通のベースシナリオに参加組織の担当者(サブコントローラー)が内容をカスタマイズし、組織の他のメンバー(プレーヤー)が対応プロセスを実施していく。組織内の対応作業を円滑に実施できるかの確認に加え、所管省庁や外部機関との情報共有体制の確認も行われる。

演習の第1部では、職員のPCがランサムウェアに感染して暗号化されたことを契機に、感染の影響がファイルサーバや業務システムにも拡大するというベースシナリオが用意された。身代金の支払いを要求する攻撃者が設けたファイル破壊までの期限に、影響範囲の調査やシステム復旧などの作業と情報連携の流れを確認する内容となっている。

また、演習の第2部ではIT障害によるサービスの停止をテーマに、障害対応体制や組織での意思決定プロセス、インデント対応を確認するための3つのベースシナリオ(DDoS攻撃、OS脆弱性、制御システム)が用意された。

例えば、DDoS攻撃のシナリオではサイバー犯罪組織から重要インフラ組織に対して大規模DDoS攻撃を実行すると犯行予告があり、攻撃をされたくなければ仮想通貨を支払うよう脅迫されるストーリーで展開されていく。脅迫された組織が、犯人の要求に従うか否か、万一攻撃された場合にサービスにどのような被害が生じるのかの確認、サービスを防御するための対応行動などをついて演習を通じて確認が行われた。

演習会場はこれまでの東京と大阪に加えて、今回は初めて福岡も追加。また、オンライン経由で職場から参加する組織も多いという。東京会場の開催式には、政府のサイバーセキュリティ戦略副本部長を務める丸川珠代 東京オリンピック競技大会・東京パラリンピック競技大会担当大臣が出席し、「サイバー攻撃などで重要インフラのITに障害が起きれば国民生活に大きな影響を与える。演習の経験を被害の防止・抑止や事業継続の強化に役立ててほしい」とあいさつした。

関連記事

ウクライナでサイバー攻撃による停電、発端はマルウェア

ウクライナでサイバー攻撃による停電、発端はマルウェア

ウクライナで12月下旬に発生した停電は、電力施設に対するサイバー攻撃が原因だったことが分かった。 セキュリティ国家資格「情報処理安全確保支援士」の詳細発表、2017年4月から

セキュリティ国家資格「情報処理安全確保支援士」の詳細発表、2017年4月から

「情報セキュリティスペシャリスト試験」に代わる新たな資格制度の実施体制などを経産省とIPAが発表した。 標的型攻撃体験ゲーム、トレンドマイクロが無償公開

標的型攻撃体験ゲーム、トレンドマイクロが無償公開

攻撃発生時の対応方法をオンラインゲームで体験できる。 日本の中枢を守れ――政府のサイバー演習「CYDER」の現場

日本の中枢を守れ――政府のサイバー演習「CYDER」の現場

標的型サイバー攻撃などの深刻な事態で求められるのは、被害抑止に向けた的確で速やかな対応だ。中央官庁や重要インフラ企業を対象に総務省が実施しているサイバー演習の現場を取材した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- 「PDFを開くだけで情報が盗まれる」 Adobe Acrobat/Readerにゼロデイ脆弱性

- Google、セッション乗っ取りを根絶する新技術「DBSC」を一般公開 ―― クッキー盗難をデバイス単位で無効化

- SaaS、SIer、SESはAI時代に不要になるのか? AIには代替できない境界線を整理

- 「技術だけでは防げない」 Gartnerが示す、日本国内の最新インシデント傾向

- Windows 11、「再起動なし」の更新が標準に 月次アップデートまとめ

- Windowsに未修正ゼロデイ脆弱性「BlueHammer」 正規機能の組み合わせでSYSTEM権限を奪取

- 「英数・記号の混在」はもう古い NISTがパスワードポリシーの要件を刷新

- AIが多要素認証を突破 Microsoftが警告する「デバイスコード・フィッシング」の手口

- Anthropicが警鐘を鳴らすAI時代のサイバー脅威 企業が採用すべき対策とは