FBIも警鐘! ファームウェアを狙った攻撃が急増:ITmedia エンタープライズ セキュリティセミナーレポート(3/4 ページ)

送信元偽装メールとC&Cサーバへの通信をブロック

デジタルアーツはセキュリティ対策製品として、フィルタリングツール「i-FILTER」「m-FILTER」を提供している。同社は2017年9月19日に「i-FILTER Ver.10 」と「m-FILTER Ver.5」をリリース。どちらも新バージョンとなったことで、1つの製品で社内からの情報漏えいだけではなく、標的型攻撃など外部からの攻撃にも対処できるようになった。

同社マーケティング部の遠藤宗正氏は、日本では最近、ネットバンキングを狙ったバンキングマルウェアによる攻撃が増えていると説明。しかも、バンキングマルウェア攻撃のメールは、大多数が個人メールアドレスなど、「名刺には記載があるものの、企業のWebサイトなどで公開していないアドレスにダイレクトに送り付けてくる。送信元を偽装しているほか『ファイルレス型』のバンキングマルウェアが多くでてきている」と指摘する。

遠藤氏は、「外部攻撃対策に必要なこと」として「送信元偽装を見抜き」「添付ファイルを無害化」し、「メール由来の不正URLのアクセスをブロック」し、「水飲み場攻撃などのマルウェア感染サイトへのアクセスもブロック」するといった4つの機能が重要と指摘。

このうち、送信元偽装対策について、m-FILTERには、攻撃者が「偽装したドメイン」の「本当のIPアドレス」と「攻撃者のIPアドレス」を照合する「SPF認証機能をベースとした独自の送信元偽装判定機能を搭載している」と説明した。

総務省の「送信ドメイン認証結果の集計」から遠藤氏は、「SPF認証の普及率は90%を超えている。つまり、90%以上の企業はIPアドレスの問合せに答えるということ。これでドメインとIPアドレスが正しいものかどうかが分かる。SPFベースの送信元偽装判定で90%のメールの送信元偽装を見抜けることになる」と強調した。

講演の最後に遠藤氏は、送信元が偽装されたメールは「m-FILTER」でブロックし、仮にそこに記載されている怪しげなURLをクリックしたとしても、C&Cサーバとの通信は「i-FILTER」でブロックする。「多層防御で安全なWebの世界を実現する」と述べた。

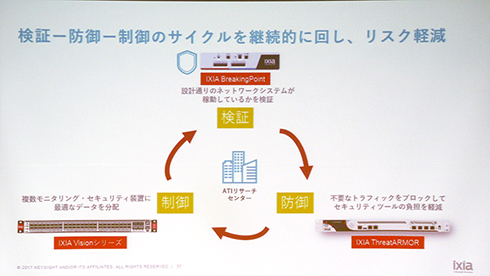

セキュリティリスク軽減のポイントは、「検証・防御・制御」サイクルの継続

イクシアコミュニケーションズは、ネットワークテストソリューション、ネットワーク可視化ソリューションを手掛ける1997年創業の企業だ。

サイバーセキュリティリスクを回避するには、ネットワークセキュリティの見直しが有効策の1つ。同社のマーケティング部 マーケティングマネージャー 小圷義之氏は、ネットワークトラフィックの最近の傾向として、「企業内のトラフィックの増加」「SSL暗号化通信が増大し、しかもその通信を攻撃者が悪用していること」「クラウド移行」の3点を挙げた。

その上で、セキュリティリスクを軽減するには「PDCAを回すように、検証・防御・制御を回すことが大切」(小圷氏)と説明する。

検証とは、セキュリティ装置など、セキュリティアーキテクチャの堅牢性や性能を事前に検証し、リスクを判断すること。検証時のポイントとして小圷氏は「悪意のあるトラフィックをわざと流すことで攻撃側の観点も把握しておくこと」を指摘。続けて、検証する場合の必要項目として、実際にネットワーク上を流れるトラフィックに相当する「トラフィックの生成」、実際のネットワークと同じアプリケーションプロトコルを再現して「アプリケーションのふるまいを把握する」こと、「多数の攻撃、マルウェアの種類の再現」が重要という考えを示した。

小圷氏は「一度検証して終わりでなく、将来にわたって検証を継続すること、防御側だけでなく攻撃側の視点も把握しセキュリティ対応力を高めることに意義がある」と説明した。

一方、防御のポイントは防御効率を高めて運用を改善することだ。「送信元が偽装されている」「存在しないIPアドレスからの送信」など、明らかに不正なトラフィックについては「分析するまでもなくブロック」し、分析が必要な「疑わしい」トラフィックのみを流すことで、防御の効率を高めることができる。

制御は、分析が必要な「疑わしい」トラフィックの分析結果を複数のモニタリング機器やセキュリティ装置に分配することで実行する。

小圷氏は、同社が検証用機器として「IXIA BreakingPoint」、効率的な防御を可能とする「IXIA ThreatARMOR」、制御用の「IXIA Visionシリーズ」を用意していることを紹介。「検証・防御・制御のサイクルを継続的に回すことで、リスクを軽減できる」と強調した。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 富士通がフィジカルAIを束ねる「OS」を開発中 カーネギーメロン大学との研究成果を組み込む

- 「AI社員」も登場 ServiceNow新戦略から探る、「自動化された企業」から逆算するAI活用

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選