シングルサインオンのSAMLライブラリに脆弱性、認証かわされる恐れ

脆弱性を悪用された場合、リモートの攻撃者によってSAMLコンテンツが改ざんされ、SAMLサービスプロバイダーの認証をかわされてしまう恐れがある。

» 2018年02月28日 10時50分 公開

[鈴木聖子,ITmedia]

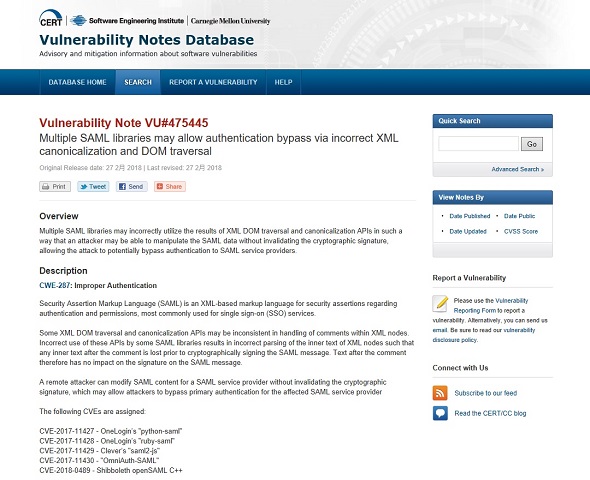

異なるドメイン間での認証連携規格「SAML」を使った複数のシングルサインオン(SSO)サービスに脆弱性が発見され、米セキュリティ機関CERT/CCが2月27日に脆弱性情報を公開した。

CERT/CCによると、この脆弱性を悪用された場合、リモートの攻撃者によってSAMLコンテンツが改ざんされ、SAMLサービスプロバイダーの認証をかわされてしまう恐れがある。

この問題は、SSOツールなどを提供するDuo Securityが発見した。2月27日の時点で、同社の「Duo Network Gateway(DNG)」のほか、OneLoginの「python-saml」「ruby-saml」、Cleverの「saml2-js」など、複数のベンダーのSAML処理ライブラリで脆弱性が確認されている。

CERT/CCの脆弱性情報では、CiscoやGitHub、Google、Microsoftなどが影響を受けるかどうかは、現時点で不明としている。

DuoはDNGのバージョン1.2.10でこの問題を修正。DNGをSAMLサービスプロバイダーとして使っている場合、1.2.10またはそれ以降のバージョンに更新されていることを確認するよう促している。

関連記事

シングルサインオンのOneLoginに不正アクセス、顧客情報に被害

シングルサインオンのOneLoginに不正アクセス、顧客情報に被害

OneLoginは顧客宛ての通知で、「米国のデータセンターを使っている全顧客が影響を受ける。暗号化されたデータを複合できる能力も含め、顧客データが被害に遭った」と説明している。 セキュリティチップにRSA暗号鍵の脆弱性、GoogleやMicrosoftの製品にも影響

セキュリティチップにRSA暗号鍵の脆弱性、GoogleやMicrosoftの製品にも影響

Infineon製のセキュリティチップに、RSA秘密鍵を取得されてしまう脆弱性が発覚。問題のセキュリティチップはGoogleやMicrosoftなど幅広いメーカーの製品に使われている。 iOSのソースコード、一部がGitHubに流出

iOSのソースコード、一部がGitHubに流出

iOSが起動する際の認証を担う「iBoot」のソースコードがGitHubに掲載されていた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

あなたにおすすめの記事PR