「平成生まれのハッカー社長」が考える、働き方改革に潜む“脆弱性”とは?(2/4 ページ)

会場の参加者にも現状を聞いてみたところ……

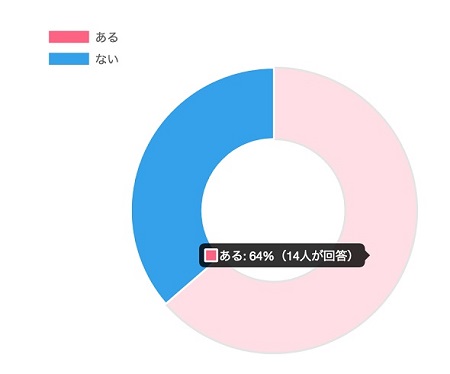

プレゼンテーションツールで会場の参加者にアンケートを取ったところ、社内で1つのIDを使い回している人は半数以上に上った。他にも社内のルールとして、「90日に一度パスワードを変更させる」システムや「メールの添付ファイルを暗号化ZIPで送付して、そのパスワードを別メールで送る」というルールを採用している企業もあるかもしれない。しかし、これだけでは不十分だという。

例えば、添付ファイルを暗号化ZIPで送ると、メールの検疫をスルーされるリスクが生まれてしまう。暗号化ZIPのおかげで、導入しているセキュリティ製品が一度も機能していなかった……という可能性もあるのだ。

ゲヒルンでは、リモートワークをどう行っている?

それでは、ゲヒルンではどのようにリモートワークを行っているのだろうか。いつでもリモートワークができるようにしているゲヒルンでは、オフィスがあるものの、「天気が悪いと誰もオフィスにいないこともある」(石森氏)という。

全ての社員がPGP(Pretty Good Privacy)技術を用いた公開鍵、秘密鍵を持っており、ファイルサーバに機密情報を保存する際には、PGPで暗号化している。秘密鍵の管理には、各社員が5000円程度から購入可能なハードウェアキーを持って運用しているそうだが「マイナンバ―カードにも秘密鍵が格納されているため、それで暗号化や認証を行える」と石森氏は考えているようだ。

「社内システム」のほとんどは、インターネット上の公開サーバ上で動いているという。タイムカードシステムや脆弱性診断レポート支援システム、防災情報管理システムなど、業務に直接関わるものも動いており、同社独自のGehirn IDやGoogle IDでアクセス管理を行っているそうだ。

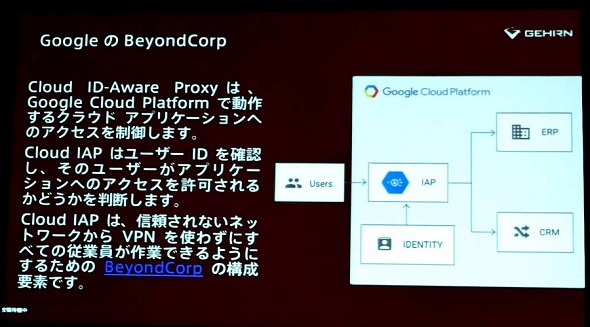

こうした施策は、何もゲヒルンだけのものではなく、世界中の企業で、アクセス制御点をネットワーク境界から、個々の端末やユーザーに移すトレンドがあるとのことで、「Googleもこれによってモバイルワークを実現している」(石森氏)という。

ゲヒルンでは、クライアントなどの外部の人間にも、社内ファイル共有システムにアクセスできるIDを発行している。IDで識別してセキュリティ要件を満たすことで、ネットワークの境界防御を使わない仕組みを整えているのだ。リモートワークを実現するためには、まず社内ネットワークを見直すこと――。「インフラ部門が適切な管理を行えれば、最新のセキュリティ要件を満たせる」と石森氏は強調する。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 富士通がフィジカルAIを束ねる「OS」を開発中 カーネギーメロン大学との研究成果を組み込む

- 「AI社員」も登場 ServiceNow新戦略から探る、「自動化された企業」から逆算するAI活用

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

「社内で1つのIDを使い回しているか」というテーマで来場者にアンケートを取ったところ、半数以上の人が「はい」と答えた

「社内で1つのIDを使い回しているか」というテーマで来場者にアンケートを取ったところ、半数以上の人が「はい」と答えた