Linuxサーバが標的 検出しにくいマルウェア「DreamBus」

Linuxサーバを標的とした「DreamBus」と呼ばれるマルウェアおよびそのマルウェアで構成されるbotネットについてZscalerが注意喚起を発信した。現段階でセキュリティ製品の多くがDreamBusモジュールを検出できていないという。

米国のセキュリティベンダーZscalerは2021年1月22日(現地時間)、Linuxを標的としたマルウェア「DreamBus」およびそのbotネットについて注意喚起を促すレポートを公開した。このマルウェアは一連のELFバイナリ*とシェルスクリプトで構成されたrマルウェア「SystemdMine」の亜種とされている。Zscalerはセキュリティ製品の多くがDreamBusモジュールを検出できないと指摘し、注意を呼びかけている。

Zscaler is revolutionizing Internet security with the industry's first Security-as-a-Service platform

Zscaler is revolutionizing Internet security with the industry's first Security-as-a-Service platform* ELFバイナリ:Executable and Linkable Formatのこと。各種オブジェクトやライブラリとリンクした実行可能なバイナリのことを指す。詳しくは「実行ファイル形式のELFって何?」を参照。

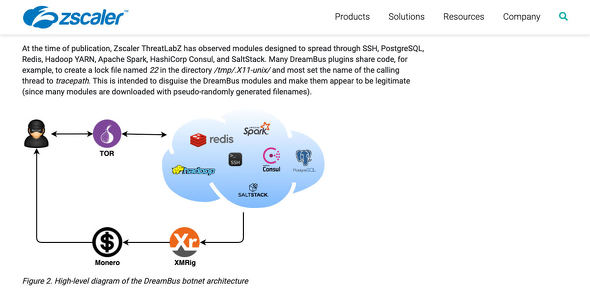

DreamBusはワームとしての特徴を備えており、さまざまな方法を使ってインターネット経由ないし内部ネットワークにおいて、横方向へ広がる機能を持つ。侵入する標的や使われる手法は、SSHやIT管理ツール、アプリケーションの脆弱(ぜいじゃく)性、暗黙の信頼、脆弱なパスワードの組み合わせ、クラウドベースアプリケーション、データベースなどが挙げられている。DreamBus自体がモジュラー形式の構造を取っており、さまざまな機能を後付けできる仕組みになっており、拡張性が高い点も特徴とされる。

セキュリティ製品での検出が不十分な可能性、攻撃が長期間に及ぶことも

このマルウェアは拡張性が高く、開発者はプログラムのメンテナンスを継続している状況だという。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- AIエージェントを活用する中堅・中小は何を使っている? 先進企業が「手放さないツール」【調査】

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- ASP.NET Coreに特権昇格の脆弱性、認証クッキー偽造の恐れ Microsoftが修正パッチ公開

- 入力ミスによる情報流出を未然防止 Microsoft、Copilot入力文の保護機能を提供開始

- 複製ファイルが無限発生する「アナログな事務処理」 ある農業団体がkintoneで解決した話

- 「SaaSの死」の真実 AIエージェント時代を生き残るIT戦略