Webブラウザ拡張で通信を偽装する手法に新たな手口

サイバー犯罪者はマルウェアを仕込んだWebブラウザエクステンションが検出を回避できるようにする新しい通信方法を見つけていたようだ。分析要求で使われるHTTPを、ヘッダに情報を仕込むことでコマンド&コントロールサーバとの通信を正規のものであるように見せかけていたという。Avast Softwareはこれは新しい手法だと分析している。

この記事は会員限定です。会員登録すると全てご覧いただけます。

Webブラウザ「Google Chrome」は拡張機能をインストールすることで機能をカスタマイズできる仕組みを持つ。利用者にとって便利な機能が多い一方で、この機能はサイバー犯罪者にとっても魅力的なものになっている。Googleはアプリストアに不正な拡張機能が入らないようにチェック機能を強化するが、こうした不正行為は後を絶たない。

セキュリティベンダーのAvast Softwareは2020年12月、少なくとも28個のGoogle Chrome拡張機能にマルウェアが仕込まれていたと自社公式ブログで報告していた。Avast Softwareの報告によれば数百万ユーザーが不正な拡張機能をインストールしたと考えられており、サイバー犯罪者にとってWebブラウザ拡張機能が効果的な攻撃手段であることが示された。

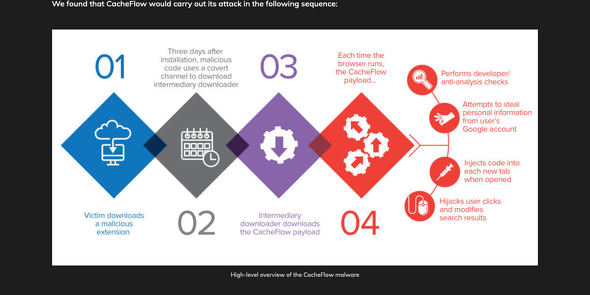

この報告を発表したAvast Softwareは2021年2月3日(現地時間)、新たなブログ投稿でWebブラウザ拡張機能に仕込まれた攻撃が検出を逃れて活動できた技術的な背景を分析している。それによると攻撃者は「Cache-Control HTTP」ヘッダを使う新しい方法を発見したとしており、この手法を使うことで自身の通信を隠蔽し、長期にわたって活動できたとしている。

Cache-Control HTTPヘッダとは? HTTPヘッダの悪用のされ方

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- 大阪ガスが日本IBM、オージス総研とパートナーシップ締結 AIを軸としたシステム変革とは

- メルカリ「CTOがCHROを兼務」が示すもの AI時代の組織設計と“形だけの模倣”に潜むリスク