Lazarus APTが検出回避技術を開発か PNGにzlibオブジェクトをBMPとして埋め込む

持続的標的型攻撃の実行グループが使う手法や技術は洗練化と巧妙化が進む。サイバー攻撃グループ「Lazarus APT」は、PNG画像の中にBMP画像に見せかけたzlibオブジェクトを仕込む技術を開発した。

» 2021年04月21日 10時00分 公開

[後藤大地,有限会社オングス]

この記事は会員限定です。会員登録すると全てご覧いただけます。

現在もアクティブに活動し、攻撃方法を洗練させ続けるサイバー犯罪グループに「Lazarus APT」と呼ばれる組織がある。このグループは北朝鮮の脅威アクターの一つとされ、2009年から活動が捕捉されている。Lazarus APTはここ2〜3年の間に日本をはじめ、米国や韓国など、複数の国を標的にサイバー攻撃を仕掛けている。特にこのグループは新しい技術を開発して常に巧妙な攻撃方法を仕掛ることがセキュリティ専門家の間で知られている。

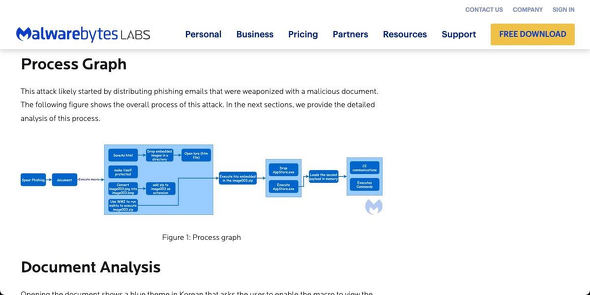

このLazarus APTがまた新しい攻撃手段を発見したようだ。セキュリティ企業であるMalwarebytesは2021年4月19日(現地時間)、Lazarus APTが、悪意あるHTAファイルをビットマップ形式のファイルに見せかけてPNG形式ファイルに埋め込むという巧妙な手段を開発したようだと伝えた。セキュリティソフトウェアの検出を回避することが目的だと見られており、その隠し方は用意周到なものになっている。

実際の攻撃キャンペーンも観測、悪意あるコードはWordに埋め込まれた

関連記事

iPhoneはどちらかと言えばセキュア、だが完璧ではない――Malwarebytesが警告する理由

iPhoneはどちらかと言えばセキュア、だが完璧ではない――Malwarebytesが警告する理由

iPhoneは比較的安全性の高いデバイスだとAppleは主張する。その言葉にうそはないが、その機能だけに頼るのは問題があると警告する意見もあるようだ。その理由は。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- 大阪ガスが日本IBM、オージス総研とパートナーシップ締結 AIを軸としたシステム変革とは

- メルカリ「CTOがCHROを兼務」が示すもの AI時代の組織設計と“形だけの模倣”に潜むリスク

あなたにおすすめの記事PR