LinuxカーネルにCVSS10.0の脆弱性 SMBサーバでリモート実行のリスク

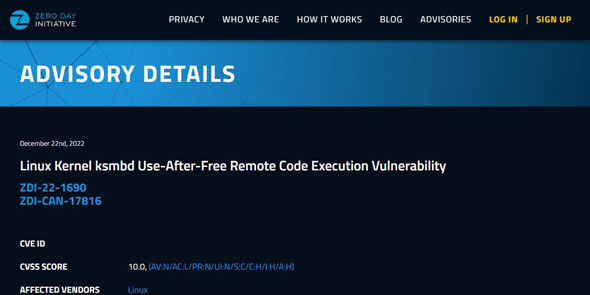

Zero Day InitiativeはLinuxカーネルの「ksmbd」にリモートコード実行の脆弱性が存在すると発表した。この脆弱性はCVSSスコア値が10.0で深刻度「緊急」(Critical)に分類される。

この記事は会員限定です。会員登録すると全てご覧いただけます。

Trend Micro傘下の脆弱(ぜいじゃく)性発見コミュニティーZero Day Initiative(以下、ZDI)は2022年12月22日(現地時間)、Linuxカーネルでファイル共有関連の機能を提供する「ksmbd」にリモートコード実行の脆弱性が存在すると伝えた。

同脆弱性は共通脆弱性評価システム(CVSS)のスコア値が10.0と評価されており、深刻度「緊急」(Critical)に分類されている。該当機能を使用している場合、直ちに情報を確認するとともに、迅速に対処してほしい。

機能は有効になっているだけでリスクあり、該当する場合は直ちに対応を

同脆弱性は、リモートからLinuxカーネルで任意のコードが実行できるというものだ。「SMB2_TREE_DISCONNECT」コマンドの処理が原因とされており、脆弱性を利用するに当たって認証などは必要なく、細工されたコマンドを送るだけで悪用できるという。なお、影響を受けるのはksmbdを有効にしている場合のみで、同機能を使っていないと影響は受けない。

Linuxは「Windows」や「Mac」で利用するファイルサーバとして使われることもある。こうしたケースでksmbdを有効にしている場合は今回の脆弱性の影響を受けることになる。同脆弱性については既にアップデートが提供されているため迅速に対処してほしい。なお、関連情報は以下のページから取得できる。

脆弱性情報は2022年7月26日には既に関係者に報告されており、ZDIから一般に情報が公開されたのが同年12月22日とされている。

Linuxをベースとしたファイルサーバには「Samba」というソフトウェアが使われていることが多く、ksmbdが使われているケースは少ないと考えられている。このため、深刻度の高さに比べて実際に同脆弱性の影響を受ける環境はまだそれほど多くないのではないかと推測されている。Linuxベースのファイルサーバを使用している場合、使用中のソフトウェアについて確認するとともに、迅速にアップデートを適用してほしい。

関連記事

FortiOSにCVSS v3スコア9.3の脆弱性 既に悪用を確認済みのため急ぎ対処を

FortiOSにCVSS v3スコア9.3の脆弱性 既に悪用を確認済みのため急ぎ対処を

FortinetはFortiOSのSSL-VPN機能にヒープベースのバッファオーバーフローの脆弱性が存在すると伝えた。該当製品を使用している場合、直ちにアップデートを適用してほしい。 「ProxyNotShell」の緩和策をバイパスする新たな攻撃手法が見つかる、急ぎ対処を

「ProxyNotShell」の緩和策をバイパスする新たな攻撃手法が見つかる、急ぎ対処を

Exchange Serverに見つかったリモートコード実行の脆弱性、通称「ProxyNotShell」を悪用した新たな攻撃手法が見つかった。既に悪用も確認済みだ。 OktaのGitHubリポジトリに不正アクセス ソースコード流出による影響は?

OktaのGitHubリポジトリに不正アクセス ソースコード流出による影響は?

BleepingComputerは、IDaaSベンダーOktaのGitHubリポジトリが不正アクセスを受けて、ソースコードが不正コピーされたと伝えた。 Microsoftが予測、“2023年のセキュリティに起きる5つの変化”

Microsoftが予測、“2023年のセキュリティに起きる5つの変化”

Microsoftは、2023年におけるエンドポイント管理やエンドポイントセキュリティの将来を予測した。予想はユーザーが2023年に何をすべきかの検討材料として役立つと説明している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- はてな、マネフォ、そしてLinuxの脆弱性「Copy Fail」を読み解く “見えている落とし穴”を避けるには

- あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

- ChatGPTがシェア4割を切る 急伸するClaude、安定のGemini――生成AI三極化の兆し

- NTTグループはAIで「GAFAM級」の存在感を発揮できるか?

- M365 Copilotの定着に万全なサポートは逆効果? 社内利用率95%の企業が実践する5つの鉄則

- 管理ソフトに保存するパスワード数が減少傾向 NordPassの2026年調査

- 中堅・中小企業に最も人気のAIエージェントは? Google Agentspaceは2位

- 「不可能な賭け」から13年 Googleが独自AIチップ「TPU」を開発し続ける理由

- 「BeReal」が突きつける経営課題 技術で防げない情報漏えいにどう向き合うか

- 富士通とNECの業績見通しから探る「2026年度国内IT需要の行方」