AWSで資産管理を"ほぼ自動化" リソース不足の企業向けの"クラウド活用術":セキュリティ対策としてのAWS移行のススメ(1/2 ページ)

中堅・中小企業は多くのリソースを本来の価値創出に充てたいと考えているが、セキュリティにも隙は作れないという苦しい状況に追い込まれている。これらを実現を目指す上で、AWSが心強い味方になるかもしれない。

この記事は会員限定です。会員登録すると全てご覧いただけます。

本連載「セキュリティ対策としてのAWS移行のススメ」では、「オンプレミス環境でセキュリティ面に課題を持っている」「セキュリティ面の不安からクラウド移行に踏み切れない」「クラウドを活用したいが経営層を説得できない」といった悩みを持つ中堅・中小企業に向けて、クラウド移行がもたらすセキュリティメリットを解説している。

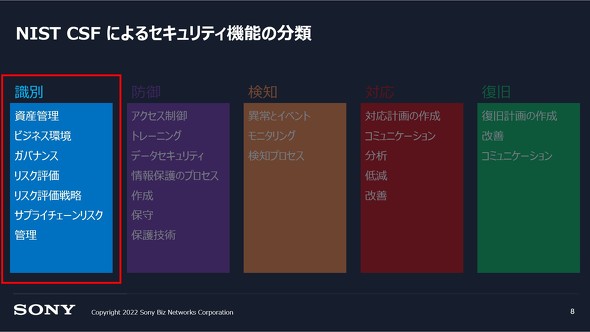

連載第1回では、抽象度の高いセキュリティ対策を具体化するアプローチとして「NIST サイバーセキュリティフレームワーク」(以下、NIST CSF)を紹介し、パブリッククラウドのデファクトスタンダードである「Amazon Web Services」(以下、AWS)を選ぶべき理由について解説した。

第2回となる本稿は、NIST CSFによるセキュリティ機能のうち「識別」に分類される対策について、AWS利用のセキュリティメリットと合わせて考えていこう。

この連載について

本連載は、クラウドのセキュリティに不安を感じている中堅・中小企業に向けて、全5回にわたってクラウドのセキュリティメリットや注意点を紹介する。クラウド移行を考える際に参考にしてほしい。

NIST CSFにおいて最優先で取り組むべきセキュリティ対策

米国のセキュリティ推進団体Center for Internet Security(以下、CIS)によると、NIST CSFの「識別」は、自社のセキュリティ戦略を策定する上での"情報源"となることから、最優先で取り組むべきだという。「識別」の役割は以下の6つのセキュリティ課題に対応することだ。

1 資産管理: 組織内のさまざまな資産を目的に合わせて管理する

2 ガバナンス: 組織に対する規制や法律、リスク、環境、運用上の要求事項を管理・運用する

3 リスク評価: 組織の業務や情報資産、メンバーがセキュリティポリシーを準拠できているか評価する

4 ビジネス環境: 組織のミッションや活動を理解し、それらの情報をサイバーセキュリティの意思決定に活用する

5 リスクマネジメント戦略: 定義したサイバーセキュリティ情報を組織の意思決定に利用する

6 サプライチェーンリスクマネジメント: 定義したサイバーセキュリティ情報をサプライチェーンに対する意思決定に利用できる

筆者の経験上、多くの中堅・中小企業は現在利用している情報機器に管理番号を振り、定期的に管理台帳の棚卸しを実施しているが、これは「識別」の中の「資産管理」に該当するセキュリティ対策だ。また、「e-learning」などを活用して定期的に従業員に情報セキュリティの学習を促す場合、これは「識別」の「ガバナンス」や「リスク評価」に該当する。

このように、組織のミッションに関係するシステムや人、資産、データ、役割を理解し、サイバーセキュリティリスクを管理することが「識別」の役割だ。

「識別」のセキュリティ対策を徹底することが困難な理由

前述の通り、「識別」はセキュリティ対策の最優先事項だが、組織内の全ての資産を把握し、維持管理する作業は非常に困難だ。これには「各部署でネットワークセグメントが分割され、組織全体を参照できない」「資産管理のためのエージェントインストールを全ての機器に徹底できていない」などの理由がある。

筆者が運用チームに属していた頃、あるプロジェクトで誰も用途を知らない「野良サーバ」がオフィスの片隅で稼働していたことがあった。機器のリプレースやメンバーの入れ替えが頻繁に起こる中で、資産管理を徹底することは困難である一方で欠かせない取り組みの一つだ。

AWS移行は「識別」機能にも有効

ここまで読むと「識別への対応は難しい」と感じるかもしれないが、AWSの活用は「識別の強化」という側面でも有効だ。第1回で述べたAWS移行のメリットは、「識別」の観点で以下の2つに言い換えられる

- 管理する資産そのものを削減できる

- 「識別」を効率化するAWSサービスを活用できる

従来の運用ではサーバやインストールしたソフトウェアはもちろん、それらをつなぐネットワーク機器なども全て資産管理の対象だった。一方、AWSの「責任共有モデル」であれば、サービス実行に必要なハードウェアやOS、ネットワーキングなど、インフラストラクチャ側の管理はAWSの責任だ。ユーザーはサーバで動かすアプリケーションやデータの管理に集中すればよく、AWSを利用するだけで管理対象の資産を大幅に削減できる。

また、AWSには「識別」への対応を対象にしたものを含むセキュリティサービスが20種類以上も用意されており、これらを活用することで「識別」によるセキュリティ対策を自動化・効率化できる。

では、オンプレミスとAWSで「識別」の「資産管理」と「リスク評価」の対策はどう変わるのだろうか。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- 大阪ガスが日本IBM、オージス総研とパートナーシップ締結 AIを軸としたシステム変革とは

- メルカリ「CTOがCHROを兼務」が示すもの AI時代の組織設計と“形だけの模倣”に潜むリスク