ランサムウェアに起きた“破壊的イノベーション”とは? 進化の歴史をひもとく:「SPHERE 24」現地レポート(2/2 ページ)

企業化したランサムウェアグループに訪れた“試練”

では力を持つようになったランサムウェアグループはどのようなことに取り組み始めたのだろうか。

ヒッポネン氏によると、これらのグループはグループ名やロゴを作ったり、Webサイトを開設したりして、自分たちを恐怖の対象として“ブランド化”することを目指したという。

「実世界でも犯罪集団はブランディングを好みます。それは自分たちを恐怖の対象として被害者に認識させることで交渉をスムーズに実施させるという狙いがあります」(ヒッポネン氏)

さらにブランド化にはもう一つの狙いもある。それは組織性をアピールして信頼と評判を得ることだ。まっとうな組織だと思わせることで「身代金を支払えばデータが戻ってくる」と企業が信頼し、交渉のテーブルに着くというわけだ。評判づくりのために、身代金を支払った企業向けにテックサポートを設置し、データ復旧のやり方を丁寧に説明、支援している一部のランサムウェアグループもある。

このような組織的な活動によって、しばらくの間はランサムウェアグループは発展していたが、2017年に“試練”が訪れる。それがランサムウェア「WannaCry」および「NotPetya」の登場だ。

これらのランサムウェアがなぜ犯罪集団に大きな影響を与えたのか。ヒッポネン氏は以下のように話す。

「WannaCryとNotPetyaはいずれも被害者が身代金を支払ってもデータが戻ってこなかったという点で特徴的でした。これによってランサムウェアグループが作ってきた評判は地に落ちてしまいました」(ヒッポネン氏)

ヒッポネン氏によると、WannaCryは北朝鮮が自分たちの資金調達に向けて作成したランサムウェアだったが、無料の貧弱な電子メールシステムを利用していたため、身代金を支払った被害者がその旨を電子メールで伝えても届かなかったという。

一方、NotPetyaはロシアがウクライナ政府を狙う目的で作成したウイルスであり、そもそもデータ復旧の方法が存在しなかった。このウイルスがウクライナのソフトウェア企業経由で米国や欧州、アジアの企業に感染を拡大し、全世界で被害が生まれた。

主要ランサムウェアグループはなぜ力を取り戻したのか?

2つの“インシデント”によってランサムウェアグループは大きな被害を受けたが、新たなイノベーションを考えて力を取り戻したとヒッポネン氏は話す。

一つはRansomware as a Service(RaaS)だ。ランサムウェア開発や実行ツールの提供と攻撃の実行役(アフィリエイター)を分業することで、ランサムウェア攻撃への参入のハードルを下げ、収益の増加を目指した。

もう一つはリークサイトだ。これによって、ランサムウェアでデータを暗号化および窃取し、「窃取した情報をリークサイトで公開されたくなければ金銭を支払え」と脅迫する「二重の脅迫」という手法が流行した。「多くの企業にとって身代金を支払う最も大きな理由は自社の機密情報をリークサイトに載せられないようにするためだ」(ヒッポネン氏)

この他、被害企業が支払いに応じる適正な身代金支払額の設定に向けて、ランサムウェアのターゲットとする企業の財政状況をビジネスアナリストを雇ったり、サイバー保険加入の有無を調査したりするケースもある。

このように勢いを増すランサムウェアグループに対し、米国政府などは報奨金プログラムを設け、グループの主犯格に懸賞金をかけている。しかしロシアの脅威アクターを米国に引き渡すのが困難だったり、末端のアフィリエイターなどを逮捕をしてもすぐに次のアフィリエイターが登場したりすることなどから対策は思うように進んでいないのが実情だ。

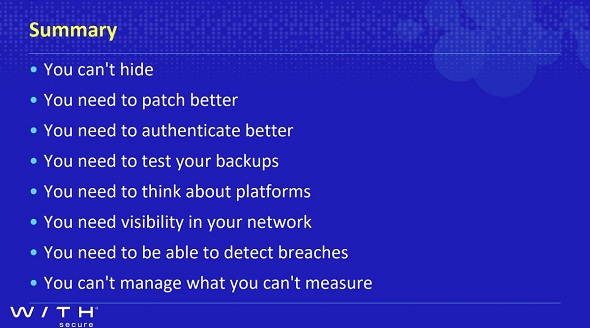

ヒッポネン氏は最後に「将来的に企業を狙うランサムウェアグループはより増加し、AIなどの普及から攻撃も先進的なものになるだろう。これらの攻撃を防ぐためにも企業は認証の強化やパッチの適用、バックアップの取得などできるところから始めてほしい」と述べた。

関連記事

「セキュリティとはテトリスだ」 40年間インターネットを見てきた伝説的ハッカーは何を語るか

「セキュリティとはテトリスだ」 40年間インターネットを見てきた伝説的ハッカーは何を語るか

現役の凄腕セキュリティリサーチャーであるWithSecureのミッコ・ヒッポネン氏が初の邦訳著書の出版を記念して来日しました。40年間インターネットの最前線で活動してきた同氏は本書で何を語ったのでしょうか。 「ソフトウェアアップデートは逆効果」 Twitter社の元CISOが“セキュリティ神話”を切る

「ソフトウェアアップデートは逆効果」 Twitter社の元CISOが“セキュリティ神話”を切る

セキュリティ業界で“常識”と考えられていることも実際は逆効果になっているのかもしれない。Twitter社でCISOを務めた現役ハッカーが、データを基に“セキュリティ神話”に疑問を投げかけた。 ミッコ・ヒッポネン氏が語る、AIへの“期待”と“リスク”

ミッコ・ヒッポネン氏が語る、AIへの“期待”と“リスク”

セキュリティリサーチャーのミッコ・ヒッポネン氏は、AIが破壊的な進歩する現状を「史上最高に熱いAIの夏」と表現した。同氏はAIにどのような期待を寄せつつ、どのようなリスクを懸念しているのか。 ランサムウェアグループ「Black Basta」は重要インフラ組織をもてあそんでいる

ランサムウェアグループ「Black Basta」は重要インフラ組織をもてあそんでいる

ランサムウェアグループBlack Bastaは、全世界で500以上のターゲットに影響を与え、重要インフラ業界の大部分に影響を及ぼしている。多くの攻撃は、ConnectWise ScreenConnectの脆弱性を悪用しているという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- 大阪ガスが日本IBM、オージス総研とパートナーシップ締結 AIを軸としたシステム変革とは

- メルカリ「CTOがCHROを兼務」が示すもの AI時代の組織設計と“形だけの模倣”に潜むリスク