“安心して使えるシステム”を客観的に評価する:システム監査入門(3)

業務活動の中での情報システムの重要度は高まる一方だ。“安心して使えるシステム”実現のためのさまざまな対策は講じられているはずだが、それを客観的に評価するのもシステム監査の大きな役割である。

連載の第3回になります。今回は、システム監査の中心である信頼性と安全性の監査について、お話しします。

情報システムの信頼性の監査

経済産業省の「システム監査基準」では、「システム監査は情報システムの信頼性、安全性、効率性の向上を図ることを目的に実施する」としています。効率性については、次回に詳しく取り上げるので、まずは信頼性、安全性に関してみていきましょう。

まず、「信頼性」とは何かについて整理します。システム監査基準では、信頼性を次のように定義しています(表1)。

情報システムの品質並びに障害の発生、影響範囲及び回復の度合

この定義はかなり分かりにくいのですが、次のようなものが信頼性の要件であるといえるでしょう。

- 情報システムを活用して業務活動を行っていく中で、情報システムによる処理が要求したとおりに行われること(要求した品質の実現)

- 情報システムが安定的に稼働し必要なときに使えること(障害発生の防止)

- 障害が発生した場合に被害を最小限に抑えること(業務活動への影響の極小化)

- 障害が発生した後での正常状態への復旧が早く行われること(正常な業務活動への回復の迅速性)

これらの要件のすべてが満足できる水準にあるとき、その情報システムは信頼性が高いといえます。

情報システムを企画、開発、運用する中で、信頼性を高めるためのさまざまな対応が行われます。それらを、情報システムの「コントロール」といいます。例えば、企画段階であれば「ユーザー要求を要件定義書にまとめ、ユーザー部門の責任者に承認を得ること」、開発段階であれば「要件定義書で定義されたユーザー要求が基本設計書に盛り込まれていることを、設計レビューによって確認すること」、運用段階であれば「障害発生時に速やかに確実な対処が行えるように、障害発生時の連絡手順、対処手順をあらかじめ策定しておくこと」などがコントロールの一例です。情報システムの構築・運用とは、信頼性を維持・向上させるためのコントロールの組み込みを含めた活動です。

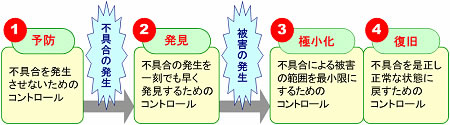

情報システムのコントロールは、4つの段階でとらえます(図2)。

「予防」は不具合を発生させないためのコントロールです。「開発段階で設計レビューやテストを行い不具合の作り込みを防ぐこと」「運用段階でシステムの利用ルールを決めて利用者に徹底させること」などが該当します。

予防コントロールを十分に行うことは重要です。しかし、それで不具合の発生が100%防げるかというと、残念ながら無理です。従って、不具合が発生した場合のことも考えておかなければなりません。

まず、不具合が発生したら、それをいち早く検知するための「発見」コントロールが必要です。不具合の発見が遅れれば影響が広がってしまうことは、容易に理解できるはずです。「異常なデータを受け付けない機能を組み込むこと」「システムの運用記録を毎日チェックし異常な処理が行われていないかを確認すること」などが該当します。

不具合の発見が早ければ、実際の被害を受けずに済みます。しかし、残念ながら被害が発生してしまった場合には、被害の範囲をできるだけ少なく抑え込む必要があります。「極小化」のコントロールです。「障害が発生したディスク装置を自動的に切り離す機能を組み込むこと」「障害発生時の関係者への連絡手順を決めておくこと」などが該当します。

システムに被害が出れば、業務活動は正常には行えません。したがって、できるだけ早く正常な状態に戻す「復旧」コントロールも必要です。「被害が発生した場合を想定して予備の情報資源の手当てをしておくこと」「被害の種類に応じた復旧手順を策定し訓練しておくこと」などが該当します。

予防、発見、極小化、復旧の4つの段階をまとめて端的に表現したものが、システム監査基準の信頼性の定義です。信頼性についてのシステム監査とは、「情報システムに4段階のコントロールが備わっており、業務活動の中で情報システムが期待どおりに活用できるかを調査・評価すること」です。

情報システムの安全性の監査

次に、「安全性」の監査です。システム監査基準における「安全性」の定義は次のようになっています(表3)。

情報システムの自然災害、不正アクセス及び破壊行為からの保護の度合

この定義も分かりにくいので、分かりやすく説明します。情報システムに対して悪い影響を与える要因があります。それを「脅威」といいます。脅威は一般的に4つの区分で分類します(表4)。

| 区分 | 例 |

|---|---|

| 災害 | 地震、落雷、洪水、火事、停電、漏水 |

| 故障 | システム障害、ネットワーク障害、設備障害 |

| 過失 | 入力ミス、操作ミス、運用ミス、チェック漏れ、ソフトウェアバグ |

| 不正 | 物理的破壊、ネットワーク不正アクセス、権限外使用、情報の盗用・漏えい・改ざん |

| 表4 情報システムに対する「脅威」 | |

この4つの脅威区分は、理解しやすいと思います。「災害」は地震に代表される自然災害が中心ですが、火事のような一部の人災も含みます。「故障」は情報システムを構成するハードウェア・設備面の障害です。「過失」は人の故意ではない不注意やミスによって引き起こされるものです。「不正」は人がルールを破って行う行為です。この場合の人は、会社の内と外に両方存在します。

脅威による悪い影響を少なくするための対策が必要です。この対策も、先に説明したコントロールです。脅威は確かに存在しますが、どのくらいの頻度で発生するか、実際に発生した場合に情報システムにどれだけの影響を与えるかは、簡単には分かりません。しかし、コントロールを講じるためにはコストが掛かるので、何らかの方法で影響の程度を明らかにする必要があります。そのための手法が「リスク分析」です(表5)。

|

||||||||||||||

| 表5 リスク分析の流れ |

- 対象の情報システムに対して発生することが考えられる脅威を洗い出します。表4の4つの区分で整理すると、かなりの種類の脅威が洗い出されます。

- 洗い出したそれぞれの脅威の発生頻度を予測します。脅威に対してすでにコントロールが講じられていれば、発生頻度は違ってきます。例えば、入力ミスという過失は、入力チェックを複数人で行うというコントロールがあるかどうかで発生頻度に差が出ます。これが「脆弱性」という考え方です。コントロールが十分であれば脆弱でなくなり、コントロールが弱ければ脆弱で脅威の発生頻度が高くなります。

- 脅威が発生した場合の影響の程度を金額で見積もります。業務活動における被害金額、復旧に掛かるコストなどを見積もります。

- 脅威が発生し情報システムに与える悪い影響を「リスク」と呼びます。2の脅威の発生頻度と3の脅威が発生した場合の影響の程度から、リスクの大きさを見極めます。

- リスクの大きさに応じて、コントロールを策定します。リスクの大きさとコントロールを講じるために必要なコストとのバランスが大事になります。

安全性についてのシステム監査とは、「リスク分析に基づいてリスクコントロールが講じられ、情報システムに対する脅威による影響が抑えられているかを調査・確認すること」です。

信頼性・安全性についてのシステム監査の意義

業務活動を効率的に行い、活動結果の付加価値を高めるために、業務活動の中で情報システムを活用します。従って、情報システムは上で説明してきた信頼性、安全性を確保していなければなりません。

そう考えたとき、信頼性・安全性についてのシステム監査には、どのような意義があるのでしょうか?

- 情報システムを構築・運用する中で講じられた信頼性・安全性を確保するためのコントロールを、合理的な基準に基づいて客観的な視点で評価することで、気が付かなかった不備に対して改善を図ることができます。

- 情報技術の発展によって、情報システムによる処理が高速化・大量化・一括化され、また、コントロールの存在が見えにくくなっています。システム監査の手法によって、コントロールの状況を可視化することができます。

- 情報システムの構築・運用担当者にとって、信頼性・安全性についてのシステム監査の基準、監査項目、監査手続きは、コントロールを策定するときの参考になります。

業務活動の中での情報システムの活用領域が広がるに従って、小さなコントロールの不備が不具合を発生させ、業務活動・企業経営に大きな影響を与える状況になってきています。システム監査によってコントロールが適切かどうかを評価し、改善・整備を図ることは、コントロールを講じるために必要なコストの適正化にもつながります。

信頼性・安全性と情報セキュリティ

最後に「情報セキュリティ」との関連について説明します。「情報技術-情報セキュリティマネジメントの実践のための規範(JIS X 5080:2002)」では、情報セキュリティを「情報の機密性、完全性及び可用性の維持」と定義し、機密性、完全性、可用性については次のように定義しています(表6)。

| 機密性(confidentiality) | アクセスを認可された者だけが情報にアクセスできることを確実にすること |

|---|---|

| 完全性(integrity) | 情報および処理方法が、正確であること及び完全であることを保護すること |

| 可用性(availability) | 認可された利用者が、必要なときに、情報及び関連する資産にアクセスできることを確実にすること |

| 表6 機密性、安全性、可用性の定義(JIS X 5080:2002) | |

この情報セキュリティおよび機密性、完全性、可用性の定義は、情報システムの信頼性・安全性の定義と、かなりの部分で重なり合っています。従来、安全性と情報セキュリティを同義とするとらえ方もありました。違いということでいうと、情報セキュリティでは「情報」あるいは「情報資産」ということで、情報システムで処理する以外の紙媒体なども対象にするという点があります。

しかし、システム監査でも、情報システムに対する監査に関連して、紙媒体の情報について監査することもありますので、その区別も明確なものではありません。情報セキュリティを維持するためには、当然コントロールが必要になりますので、情報セキュリティを情報システムの信頼性、安全性の一部と考えて問題ありません。

この延長として、システム監査と情報セキュリティ監査の関連について、第5回でお話します。

この記事に対するご意見をお寄せください managemail@atmarkit.co.jp

Profile

小野 修一(おの しゅういち)

有限会社ビジネス情報コンサルティング 代表取締役

早稲田大学理工学部出身。システム監査企業台帳登録企業、情報セキュリティ監査企業台帳登録企業

▼専門分野

業務改革支援、情報戦略立案、情報化計画策定、情報化投資対効果評価、情報システム監査

▼資格

公認システム監査人、中小企業診断士、ITコーディネータ、技術士(情報工学)、CISA(公認情報システム監査人)、ISMS主任審査員

▼所属

日本システム監査人協会、システム監査学会、中小企業診断協会、ITコーディネータ協会、日本技術士会、経営情報学会、情報システムコントロール協会

▼著書

『情報システム監査実践マニュアル』(共著、工業調査会)

『情報化投資効果を生み出す80のポイント』(工業調査会)

『成功するシステム導入の進め方』(日本実業出版社)

『ITソリューション 戦略的情報化に向けて』(共著、同友館)

『図解でわかる部門の仕事 情報システム部』

『システムコンサルタントになる本』(共著、日本能率協会マネジメントセンター)ほか多数

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 日立はAnthropicと組んで何を狙うのか 従業員29万人へのClaude導入で目指す姿

- AIが生んだ新たな業務、9割が「負担」 AIOpsの“不都合な実態”

- セキュリティ投資の拒絶と有事の責任転嫁 経営層が自戒すべき「人為的ジレンマ」の正体

- 私鉄の「クレカ乗車」が本格始動 今見直したいスマートフォンセキュリティの考え方

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- AI検索に「お気に入りサイト表示」機能登場 Googleが一次情報を守る新機能をリリース

- 富士通がOpenAI、Anthropicと相次ぎ提携 AIベンダーと組む狙いは?

- AIコーディングエージェント市場が「新段階」突入 IDEが必要不可欠でなくなる“3つの理由”

- 中小企業より深刻だった? ヒトもカネもあるはずの大企業がIT人材不足に苦しむワケ

- 羽生善治九段に学ぶAI時代の意思決定 最適解による「思考停止」を突破するヒント

図2 情報システムのコントロールの4段階

図2 情報システムのコントロールの4段階