Web2.0時代の“脆弱性”――mixiチェーン日記はなぜ広まったか(2/2 ページ)

国立情報学研究所助手で、SNSに詳しい大向一輝さんは、チェーン日記を「口コミの一種」とし、口コミの伝播力は「情報の伝達経路とトピックの誘因力――ユーザについ日記を書かせてしまう力――に依存する」と指摘する。

今回の伝達経路は、マイミクという知人経由。「知人の発言は、赤の他人の発言よりも信頼しやすい」(大向さん)ため、信じ込ませる力は強い。

チェーン日記の最後に掲載されていたURLも、“信頼性”を補強した。URLをクリックした先は、mixi日記で「はまちちゃん」を検索した結果で、ピーク時にはチェーン日記を信じ込んだ人の日記が並んだ。「情報は複数のソースから同時に入ってくると信頼しやすい」(大向さん)といい、他人の日記を見て「やはり本当だった」と信じ込むユーザーも多かったようだ。

日記の数だけでなく、その内容も自己増殖していった。「実際に被害が出ているようです」といった根拠のない文章や、昨年4月にmixiに存在していたCSRFの脆弱性に関するITmediaの記事のリンクなどが一部ユーザーの手によって追加され、信頼性=もっともらしさが補強されていった。

警告の内容も「みんなに知らせたい」と思わせるのに十分だった。「mixiの脆弱性についての内容は、mixiユーザであれば確実に関係があるので誘因力は高い」(大向さん)ためだ。

チェーン日記を自分の日記に載せたある大学院生(22)は「マイミクから情報を知り、『いち早く皆に教えれば、皆を助けるヒーローになれる』と思った。よく分からなかったけれど、何もしないよりはいいだろうと思って」、日記を更新してしまったと振り返る。

告知文と自浄作用で収束へ

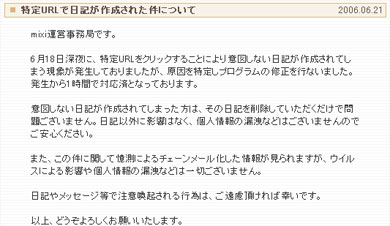

ミクシィは、元日記が書かれた約40時間後、21日午前10時ごろに、この内容の日記を広めないよう注意を促す告知文を出した。その後、チェーン日記増加の勢いは急速に鈍り、掲載したユーザーもその日記を削除するなど、対応が進んだ。

だが、告知文のタイトル(「特定URLで日記が作成された件について」)や文章が初心者には分かりづらかった上、掲載場所が比較的目立たなかったこともあり、チェーンのストップには至っていない。22日午後5時現在も、1時間に1〜2本のペースで出回り続けている。

前出の大学院生も、mixiの告知が出た後に日記を更新。告知には気づかず、また、告知の内容を後で読んでも意味が分からなかったと語っている。

一方で、ユーザーによる自浄作用も見られた。一部ユーザーが、チェーン日記を掲載したユーザーの日記コメント欄に片っ端から「これはデマです」と書き込んだり、ミクシィからの告知文をコピーし、今は問題ないことを知らせようとする動きもあった。

Web2.0時代の“脆弱性”

今回の騒動は、やや乱暴にまとめてしまえば、チェーン日記やチェーンメールがごく一部のユーザー間で広まったというだけで、実害はない。影響を受けたユーザー数も、数千から多くても数万人程度にとどまっているとみられ、450万人以上が参加するmixiコミュニティのごくごく一部だ。

だが、そこに潜んだ根深い問題も透けて見える。mixi日記やブログの普及で、ユーザーがネットでの簡単に発言し、情報を共有できるようになった一方、「チェーンメールは転送しない」という、“Web1.0時代”には当たり前だったネットリテラシーを身に付けていなかったり「ネタをネタと見抜けない」ネットユーザーが増えている、という現実だ。

前出の大学院生は「友達がチェーン日記を掲載しているのに、その内容を否定したり、情報を広げることをやめるよう注意する人はいなかった」と語っている。

今回のチェーン日記や、昨年流行した「ミュージカルバトン」に始まる、いわゆる「バトン」の流行を見る限り、ブログやmixiを入り口としてインターネットに参加するようになった“Web2.0世代”は、情報を転送することに対する心理的なハードルが低そうだ。彼らは無邪気に、または善意から、デマ情報を一気に広げてしまう可能性がある。

あるネットユーザーは今回の騒動を「修正不能な脆弱性」と評した。ユーザーが手軽に情報発信・共有でき、情報が一気に拡散するWeb2.0時代。裏を返せば、情報発信元となるユーザーのリテラシーがサービスを揺るがす“脆弱性”になり得る危険性もはらんでいそうだ。

関連記事

mixiで“チェーン日記” 「広めないで」とミクシィ

mixiで“チェーン日記” 「広めないで」とミクシィ

「mixi日記を介してウイルスが広まっている」などという内容の日記が、mixi上で急速に広まっている。運営元のミクシィは、「ウイルスによる影響などは一切ない」とし、この日記を広めたり、メッセージで友人に注意を促したりしないよう注意を呼びかけている- @IT セキュリティ用語辞典「チェーンメール」

大量の「はまちちゃん」を生み出したCSRFの脆弱性とは?

大量の「はまちちゃん」を生み出したCSRFの脆弱性とは?

「mixi」上で、あるURLをクリックすると「ぼくはまちちゃん!」という日記が勝手にアップされてしまうという現象が多発した。その原因はCSRFの脆弱性だ。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR

mixiの告知文

mixiの告知文