ITmedia NEWS >

セキュリティ >

新手のマルウェア「Duqu」、Windowsカーネルの未解決の脆弱性を利用

» 2011年11月02日 07時23分 公開

[鈴木聖子,ITmedia]

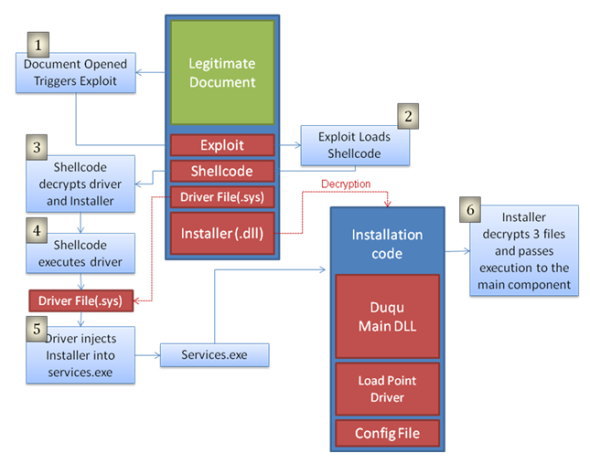

産業制御システムを狙うマルウェアのStuxnetに酷似した新手のマルウェア「Duqu」が見つかった問題で、米Symantecなどは11月1日、DuquのインストーラにWindowsカーネルの未解決の脆弱性を突いたWordファイルが使われていたことが分かったとブログで伝えた。

同社によると、Duquのインストーラファイルはハンガリーのブダペスト工科経済大学の研究チームが発見したもので、これまで知られていなかったWindowsカーネルのコード実行の脆弱性を利用。この問題を突いたWord文書(.doc)を開くと悪質なコードが実行され、Duquのバイナリがインストールされる仕組みになっていた。

問題のWordファイルは標的とする企業に照準を絞った内容だったという。ただしこのインストーラ以外にも、別の組織に対する攻撃には別の手口が使われている可能性もあるとSymantecは解説する。

同社の調査では、Duquはこれまでのところ欧州、インド、イランなど8カ国に拠点を置く6組織で感染が確認されているという。現時点では見知らぬ相手から届いた文書に注意するなどセキュリティのベストプラクティスに従う意外、感染を避ける確実な方法はないとしている。ただ、主要ウイルス対策ソフトウェアではDuquの検出には対応している。

米Microsoftのセキュリティ対策チームは同日、Windowsカーネルの脆弱性が発覚したことについて、「Duquマルウェアに関係しているとみられる脆弱性の解決に当たっている」とTwitterで対応を表明した。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PRアイティメディアからのお知らせ

SpecialPR

あなたにおすすめの記事PR

Duquの感染フロー(Syamantecより)

Duquの感染フロー(Syamantecより) Duquの感染が明らかになった地域(同)

Duquの感染が明らかになった地域(同)