相次ぐルーターへの攻撃、厄介なのは「気付きにくい」こと:ITの過去から紡ぐIoTセキュリティ(1/4 ページ)

3月中旬以降、インターネットに接続するルーターが不正アクセスを受けた事件が相次いで報じられています。ルーターという組み込み機器が不正アクセスの対象になるのは初めてではありませんが、「ちょっと厄介だな」と思わされる攻撃でした。DNS(Domain Name System)情報の書き換えという、ユーザーには気付きにくい手法を使っているためです。今回は、この問題点を説明したいと思います。

連載:ITの過去から紡ぐIoTセキュリティ

家電製品やクルマ、センサーを組み込んだ建物そのものなど、あらゆるモノがネットにつながり、互いにデータをやりとりするIoT時代が本格的に到来しようとしています。それ自体は歓迎すべきことですが、IoT機器やシステムにおける基本的なセキュリティ対策の不備が原因となって、思いもよらぬリスクが浮上しているのも事実です。

この連載ではインターネットの普及期から今までPCやITの世界で起こった、あるいは現在進行中のさまざまな事件から得られた教訓を、IoTの世界に生かすという観点で、対策のヒントを紹介していきたいと思います。

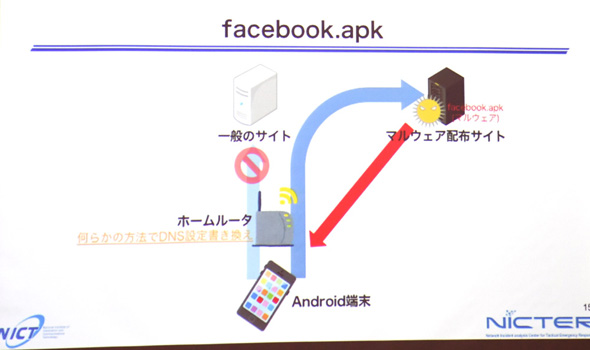

その前にまず、ルーターの役割を整理しておきましょう。ルーターは、「経路情報」と呼ばれる情報を参照しながら、通信を構成するパケットの宛先に応じて適切なネットワークに転送し、異なるネットワーク同士が接続できるよう橋渡しします。小規模オフィスや家庭用ブロードバンドルーターの中には、DNSサーバや、IPアドレスを割り当てるDHCPサーバの機能を兼ねているものもあり、PCやスマートフォン、タブレットといった端末はこのルーターの情報に基づいてネットに接続しています。

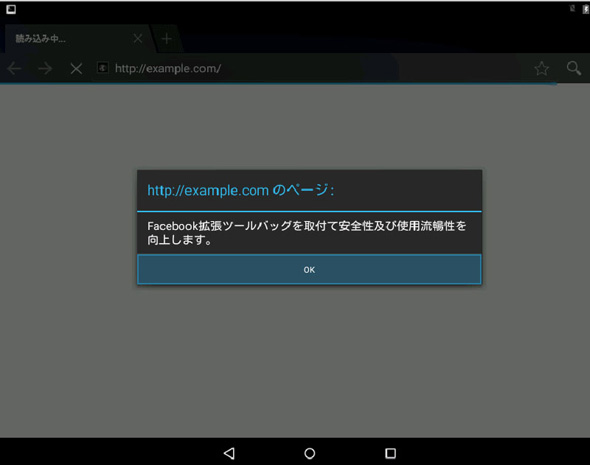

今回の攻撃では、スマホからルーターを介してWebサイトにアクセスしようとしても正しいサイトにつながらず、不審なAndroidアプリをインストールさせようとする悪意あるサイトに誘導され、「Facebook 拡張ツールバッグを取付て安全性及び使用流暢性を向上します」といった不審なメッセージが表示されたということです。

そんなことが可能だったのは、ネットに接続する際に必須のDNS情報が書き換えられてしまったからです。道路の案内表示やカーナビの情報が書き換えられるようなもので、ルーター本体はもちろん、ルーターの情報を参照してネットに接続する全ての端末が、正しい接続先にアクセスしているつもりで全く異なる場所に誘導されてしまいます。

DNS情報を書き変える不正アクセス、10年以上前から手を変え品を変え

ユーザー側の機器に保存されているDNS情報を書き換え、ユーザーを悪意あるサイトに誘導する手法は、ITの世界でも10年以上前から存在しており、一般に「ファーミング」と表現されてきました。種(この場合、より正確には「悪意の種」)をまいておき、ユーザーが引っ掛かってくるのを待つ攻撃者のアプローチが「農業」になぞらえられ、この名称が付けられました。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR