“サイバー兵器”と化すDDoSやWeb攻撃 背景にはウクライナ・東アジア情勢などの緊張:「見えないWeb攻撃」──情報漏えい対策の盲点(2/4 ページ)

DNSが主な標的に データが示すDDoS攻撃の変化

DDoS対策においてつい見落としがちなのが、企業や組織のドメイン、サーバ名と、IPアドレス変換のマスターテーブル(変換に必要な基礎データの対応表)を管理する「権威DNS」の処理飽和を狙うDDoSの存在だ。権威DNSが処理不能に陥ると、Webだけでなく、その他のデータベースや認証などの多様なサーバの機能や、メールの配信にも影響が及ぶ。

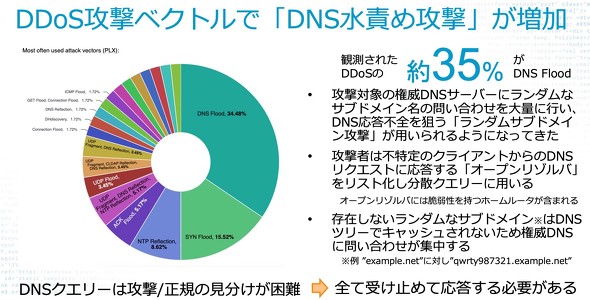

2023年4月末、複数の国の省庁と関連機関および自治体がDDoSを受け、サイトが数分から数時間繋がりにくい状態に陥った。この攻撃には「DNS水責め攻撃」が用いられたとみられている。なかでも最近は「ランダムサブドメイン攻撃」がよく用いられているようだ。

ランダムサブドメイン攻撃とは「インターネット上に多数存在するオープンリゾルバー(アクセス制限をしていないDNSサーバ)に対して、DNSの階層型キャッシュのしくみで応答できないよう、実際に存在しないサブドメイン付きのリクエストを送ることで、標的とするドメインの権威DNSサーバにリクエストを集中させ、サービス不能状態に陥らせる」という攻撃だ。

攻撃の手法としては既知のものであり、一般的に「DNS Flood」として観測される。アカマイの観測では、DDoS攻撃数全体に占めるDNS Floodは、2022年にわずか5.3%だった割合が、2023年に入ってから約35%に急増し、主要な攻撃ベクトルとなった。

DNS Floodに使われるDNSのクエリは、攻撃を意図したものか正規のクエリかの見分けが事実上できない。従って理想的な解決策としては「大量のDNSクエリを全て受け止め切って応答できる総処理キャパシティーを備えた権威DNSサーバ」 が必要となる。

現在の大規模化したDNS Floodに対抗できる現実的な解としては、この種のDNS攻撃を緩和するために専用に設計された複数のクラウドによって構成される、特別な権威DNSサービスが用いられるようになっている。

これからのDDoS対策で重要なポイントは?

ここで、すでにある程度DDoS対策を取っている組織を想定し、今後のDDoS対策で重要となるポイントを具体的に挙げてみよう。

まず、運用面では、どのサービスを停止から守るべきか、対策の優先順位と緊急時に確保すべきサービスレベルについて、主要なサービス部門を管轄する経営層とコンセンサスを取っておくことが重要だ。また、DDoS緩和に専門ベンダーのマネージドサービスを契約している場合、攻撃時の対処手順書を委託先と共に用意し、最新の攻撃動向の変化に合わせて適切に更新できているかも確認しておくとよいだろう。

システム面では、DDoSに狙われそうな公開Web系(スマホアプリやIoTなどで用いられるAPIサーバを含む)のサービスは、他と隔離されたセグメントやクラウド上に配置することをおすすめする。

これは、DDoSに狙われて回線の帯域が塞がった際に、メールサーバなど他の重要なシステムに影響が及ばないようにするためだ。同様に、クラウドやデータセンター内で近くに配置された他社のサーバがDDoSを受けた際に、巻き込み事故で自社サービスが停止する恐れがないか、契約するクラウドやデータセンターに用意している対策について確認しておくとよいだろう。実際このような巻き込み事故が、最近の日本のDDoS被害でしばしば起きている。

この他、今回解説した権威DNSへのDDoS対策も必要だ。DDoS耐性の高い権威DNSサービスにマスターレコードを移すには、サブドメインを管理する各部門との社内調整が必要になるケースがある。全社のインフラ/セキュリティ統括部門は、余裕を持てる平時に、停止時の影響を各部に説きながら準備と移行を図っておくのがよいだろう。

さらに、botを使ってHTTP/HTTPSのリクエストを大量に繰り返す“レイヤ7(OSS7層)DDoS”への対策も進めておく必要がある。このタイプのDDoSは、攻撃用のリソースを確保するコストが一般的なDDoSで用いられる攻撃ベクトルより割高になるので、これまであまり多用されていなかった。

しかし2020年ごろから、攻撃全体に占める割合はまだ多くないものの、標的を絞ったDDoS攻撃キャンペーンでよく観測されるようになっている。特に最近の攻撃では、単純なCDNのWebキャッシュ機能による緩和が難しい「POSTリクエスト」を、botを使って大量に送りつけるDDoSが見られる。こうした攻撃には、人間とbotのアクセスを見分けるbot対策ソリューションが効果を発揮している。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR