情報セキュリティマネジメントの効率性改善への取り組み(前):特集:インフォメーションガバナンス(情報統治)

継続的な改善が求められる情報セキュリティ

2002年4月から、「情報セキュリティマネジメントシステム(Information Security Management System、以下ISMS)適合性評価制度」が、本格的に運用を開始された。これにともなって、ISMS認証を取得した事業者の数は着実に増え、2004年10月時点で530に達しようとしている。

このISMS制度の急速な普及の背景には、(1)顧客情報漏えいなどに関する重大事故の度重なる発生、(2)顧客である消費者や企業・団体からの事業者に対する情報セキュリティ体制の整備の要請、(3)2005年5 月に施行を控えた5,000件以上の個人情報を取り扱う事業者(個人情報取扱い事業者)を対象とした個人情報保護法の成立などがある。

ISMSの基本コンセプトは、事業者が保護すべき情報資産について、「機密性」、「完全性」、「可用性」の3つを、バランスよく維持し、改善していこうということである。

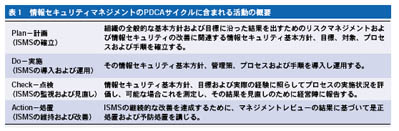

ISMS認証基準では、マネジメントシステムの運用にあたり、PDCA(Plan−Do−Check−Action)サイクルモデルを適用し、「利害関係者の情報セキュリティ要求事項および期待」に対して、運用管理された情報セキュリティを導き出し、それを継続的に改善していくことを要求している(表1参照)。

このように、継続的に改善していくことを要求しているのは、情報セキュリティに関するリスクが、絶え間なく変化し続けるという性質をもっているからである。

情報セキュリティに関するリスクは、情報システムが従来から抱えている脆弱性に対して、脅威が加わることにより発生する。ここで、脅威とは、情報システムを取り巻く社会環境や技術環境の変化としてとらえることができる。たとえば、雇用形態の変化や人材の流動化、急速なインターネットの普及、コンピュータウイルスの発生などは、情報システムを取り巻く環境変化の典型としてあげることができる。そして、こうした変化は、絶え間なく生じ続けているものである。

したがって、一度、セキュリティポリシーや管理策を策定したからといって安心することはできない。策定した時点では予見できなかったリスクが、環境変化とともに、次々と顕在化してくることになるからである。このため、情報システムがさらされているリスクの評価を、定期的に行い、セキュリティポリシーおよび管理策を、見直していくことは、欠かすことができないということになる。

業務負担の軽減と業務精度の向上

ISMS認証の取得は、マネジメントシステムを、組織内に確立するという意味において、重要な活動である。しかし本来的には、その取得すること自体が目的であるわけではない。すなわち、実体として、組織内でマネジメントシステムが継続的に運用されないことには意味がないということになる。

情報セキュリティマネジメント業務を、具体的に列挙していけばきりがない。情報セキュリティに関する社員への教育、情報資産へのアクセス制限に関する運用、ユーザーID・パスワードの管理、重要度に応じた情報資産の取り扱い制限に関する運用や、その運用・管理状況のチェックなど、その活動内容は、広範かつ多岐にわたっている。このことは、その運用にあたって、情報セキュリティ管理者に広範かつ多岐な業務内容を求めるということだけに留まらない。通常の業務に携わる者に対しても、相応の負担が要求されることになる。

こうした認識を前提とすれば、情報セキュリティマネジメント業務を行う上で、情報セキュリティ管理者と一般ユーザーが携わる「業務負担の軽減」と「業務精度の向上」が、システム化にあたって重要なポイントとなることがわかる。これは、全社規模で展開される情報資産に対する管理業務を、限られた特定の情報セキュリティ管理者が運用するのに加え、ITリテラシーがそれほど高くない一般ユーザーもまたその業務の一部を担わなければならないことに起因するものである。

十分に運用することができないマネジメントシステムは、絵に描いた餅に過ぎない。業務精度の向上を目指し、業務負担の軽減を図る業務改善への取り組みが、情報セキュリティマネジメントの分野においても、求められはじめているのである。

(後編へ)

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR