手元に届いた「イマドキの日本語スパムメール」撃退編:不定期集中企画(1/3 ページ)

日本語スパムのおおまかな傾向が分かったところで、今度はその撃退対策について考えていこう。最も大事なのは「大元で絶つ」ことだ。

ここまで、日本語スパムの傾向および内容について分析を加えてきた。が、問題は、それが分かったところでどうすれば撃退できるか、ということだ。

スパム対策の原則としてしばしば、メールに「着信拒否はこちらのアドレスに」と書かれていても連絡しないように、と言われる。実際に着信拒否メールを送ることで、スパマーに「生きているアドレスだ」と判断されてしまい、今度は別のアドレスからのスパムが増加してしまうから、というわけだ。

これは果たして本当だろうか? ということで、新たにメールアドレスを用意して着信拒否メールを一通送ってみた。

このケースでは着信拒否の宛先がYahoo! Mailだったので、こちらもYahoo! Mailのアカウントを新たに作ってWebメールで送信してみた。すると「Unable to deliver message to the following address(es).」と配送を拒否された。つまり、試したオプトアウトアドレス自体がニセメールアドレスだったわけだ。

現行の法律はオプトアウト方式となっているのだが、この条文に「(本人確認が不十分なので)フリーメールアカウント禁止」あるいは「メールプロバイダーがオプトアウトアドレスとして利用を禁止することができる」という条項を付けるだけでも、日本語スパムの情勢は大幅に変わるだろう。「犯罪に使われる可能性があるので身元確認が取れないとおかしい」という理由でプリペイド携帯への規制を強化している一方で、メールはユルユルというのは、それこそおかしな話だ。

業務妨害? のスパム対処方法

スパムによる被害を防ぐ方法は主に2つある。1つは、スパムメールを受信しないようにするフィルタ方式。もう1つはスパムをそもそも発信させないようにするものだ。

たいていのエンドユーザー向け対策は前者に分類されるが、これは結局のところ、スパム減少には結びつかない。大事なのは大元で絶つこと。つまり、スパムメールが発信されないような方向に持っていくことだ。

どんなISPでも「スパム送信はwelcome」などと公言しているところはない。たいていは規約で明確に禁止するか、「その他、当社に被害を及ぼす行為」として禁じている。逆に言えば、ISPから発信されるスパムへの表立った対処法として「送信元ISPに抗議する」というやり方があるわけだ。

「お前のところの顧客がスパムを送ってきてすげーメーワクだ」という抗議の数が多ければ、ISPだって対処の必要に迫られるだろう。スパム発信元が自分の使っているISPならば、「スパム送信者への対応が甘いなら退会する」という切り札が使える。

しかもスパムは、フィッシング詐欺の前哨としても使われる。内容によっては「フィッシング110番」を設置した警察の管轄にもなるだろう。

余談になるが、ヤフーIDを盗み出すフィッシングメールは手元に届かなかったため確認できなかったが、ビザ・ジャパンを対象としたフィッシングメールは海外発であり、警視庁はおそらく手が出せない。スパムには国境がない。これが国際犯罪であるという認識が強化されない限り、いたちごっこは続くと思われる。

ただ、ISPへの抗議は一歩間違えると「業務妨害」となる。送信者とは関係のないISPに抗議するとマズイ。

例えばFrom:に記されているのが「yahoo.co.jp」だからと言って、ヤフーに「スパムメールで困っている」と抗議するのはおかしい。この部分は好きなように詐称できるからだ。ヘッダーからスパムを送信したIPアドレスを突き止め、そのアドレスを管理しているISPに対し苦情を突きつけるべきだ。

20連発スパムの発信元をたどってみる

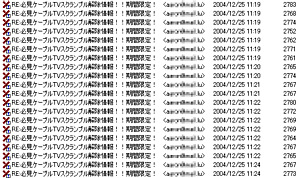

今回の記事ソースは、以前にも書いたように「11月に届いた」ものを使っているのだが、ちょうど原稿を書いている最中に「これはもうガマンできない!!」というスパムが来た。以前に書いたジェットストリームアタックなどというレベルではない。

これらスパムがこんな形で届いたのには、いちおう訳がある。このスパムが届いたISP Bは、設立当初は「会員の星座ごとにメールアドレスを分離する」ことになっていた(これでもう、分かる人にはバレバレだろう)。おそらく、将来の負荷分散に備えたのだろう。が、実際には、星座に関係なく同じサーバを使用しており、星座サーバ名に無関係にメールが届く。件のスパマーはそのあたりの事情を知らずに、すべてのサーバに対して同じスパムを送り付けてきたわけだ。

ついでに言うと、同じユーザー名を使っている別のISPにもこのスパムメールが届いたことを確認した。どうやら、ありがちな名称に各種のMXレコードを付けて機械的に送信しまくっているのではないかと予想している。

このスパムは数度に渡って届いている。特定電子メールに関する法律の条項も無視しているので「違法メール」としてまっとうに苦情を言える。

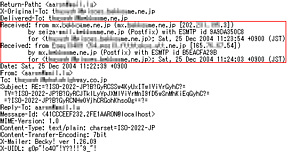

では、送信元IPアドレスを見分け、そこに回線を提供したISPに文句を言おうと思う。ISPを確認するにはメールの本文ではなく、その上のヘッダーを見る。

まず関係ないところから説明しておくと、X-Original-To:ヘッダーにはPOPサーバに届いた理由、つまりメールアドレスが記載されている(サーバ設定によっては出ない)。これには私のメールアドレス(+普段使わない「星座」サーバの名前付き)が記されていた。これに対してTo:ヘッダーは、どこかの会社名のドメインが付いたアドレスとなっている。おそらくBcc:を使って複数同時に送信しているのだろう。送った主(From:)と返信先(Reply-To:)は同一で、ルクセンブルグの会社が提供しているフリーメールのようだ。

さて、追跡のために用いるのは「Received:ヘッダー」だ。これはサーバの記録欄となっていて、サーバが中継を行うたびに追記されていく。ここには2つのサーバが記録されているので、送信者から2つのサーバを中継していることがわかる。

ただし、クラッカーの腕次第では、詐称した記録を付けてから送信する場合もある。けれど、順に行を追えば「誤差以上に時刻がずれている」「転送サーバとその次の行の受信サーバが一致しない」などの矛盾点が出てくるので分かる。

記録は上から順に見る。一番上のものはISP内の中継のようで、伏せてあるが使用しているISP Bのサーバ間のやり取りだ。どうやらISP Bは代表受け取りサーバから、ユーザー用のサーバ(seizaとあるので星座を使うユーザー共通サーバのようだ)に転送しているらしいが、ここはスパマーとは関係ない。

次の行を見ると、日本国内の某ISPのIPからISP Bのサーバに送信されている。通常のメール送信ならば、某ISPのメールサーバからやってくるはずだが、これはFTTH接続のIPアドレスから直接送信されている。ちなみに先の20連発スパムはすべて、このIPから送信されている。

この先にReceived:ヘッダーがある場合は、さらに追跡する必要がある。このケースではそれ以上の記述がない上、送信IPアドレスがFTTHのものと推測できる逆引き名称なので、このIPが送付元IPと判断できる。もっと大量のReceived:ヘッダーが記されている場合でも、順に追っていき、自分が利用しているISPのサーバに送信を行ったIPアドレスが判明した時点でいったん調査を打ち切るのがよい。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- なぜ高度なAIを導入しても成果が出ない? 日本企業が陥る「デジタルフリクション」の罠

- 「AIでAIと戦う」時代の幕開け Google CloudとWizが目指す自律防御の世界

- 「AI活用をDXの二の舞にしない」 ガートナーが語る、企業が真のイノベーションを起こす方法

- Dellが「Deskside Agentic AI」発表 エージェント型AIをローカルで実現

- 2026年の世界AI支出は47%増の2.6兆ドルへ――インフラ主導から「企業の本格導入」への転換を予測 Gartner調査

20連発で送られてきたスパムメール

20連発で送られてきたスパムメール