リムーバブルメディアで感染するマルウェアの脅威が続く

IPAやセキュリティ対策ベンダー各社が3月のマルウェアの感染動向を発表した。

情報処理推進機構(IPA)セキュリティセンターやセキュリティ企業各社は4月5日、 3月のマルウェアの動向について発表した。USBメモリや外付けHDDなどのリムーバブルメディアを通じて感染するタイプが目立った。

このタイプのマルウェアは、リムーバブルメディアをコンピュータへ接続した際にプログラムを自動実行させるための設定ファイル「Autorun.inf」を悪用する。ユーザーが不正プログラムに感染した状態のリムーバブルメディアをコンピュータに接続すると、コンピュータを通じてネットワーク上に拡散してしまうものが多い。

トレンドマイクロやマカフィー、BitDefenderの報告数ランキングでいずれもトップになり、亜種の報告も多数寄せられた。不正プログラムの感染に対するユーザーの警戒心は、インターネットに比べてリムーバブルメディアの方が薄いとされ、感染がまん延化しているという。マカフィーは、「企業内・団体内の感染を拡大させる特徴がある。特にアジア圏内でのビジネス交流が増え、USBメモリなどを利用したデータのやり取りには注意すべきだ」と指摘する。

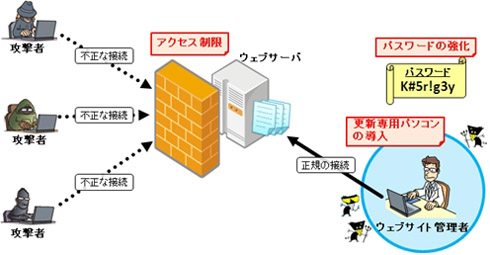

IPAやトレンドマイクロ、マカフィーは、Webサイトの改ざんを通じて閲覧者を幾つものマルウェアに感染させる通称「Gumblar」攻撃への警戒も呼び掛ける。2009年後半から今年1月にかけて、国内だけで大手企業を含む数千サイト以上が改ざんされた。改ざんサイトを通じてマルウェアに感染した閲覧者の規模は不明だ。

各社によれば、当初のGumblar攻撃ではWebサイト管理用のFTPアカウントを盗むマルウェアに感染したという報告が目立った。しかし、最近では偽ウイルス対策ソフトの感染報告が増加している。偽ウイルス対策ソフトは、ユーザーへマルウェアに感染していると偽のメッセージを発し、駆除をするためと称して金銭を要求する。

Webサイトの改ざんの特徴として、以前は「/*GNU GPL*/」や「/*LGPL*/」といった特定の文字列がページ内に埋め込まれる場合が多かった。IPAによれば、特定の文字列が埋め込まれる代わりに難読化したスクリプトが使われるようになり、従来よりも発見が難しくなったという。「Webサイト管理者は改ざんのないクリーンな状態のファイルと、サーバ上のファイルとの差分を細かくチェックして、改ざんがないかを確認してほしい」(IPA)という。

企業向け情報を集約した「ITmedia エンタープライズ」も併せてチェック

関連記事

- リムーバブルメディア型マルウェアの感染が急拡大、BitDefenderが報告

- USBメモリで広がるウイルスの脅威――感染からPCを守る方法

- コンピュータ利用者に知ってほしいGumblar型攻撃の影響、シマンテックの見解

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- SOMPOグループCEOをAIで再現 本人とのガチンコ対談で見えた「人間の役割」

- Googleが「AI Threat Tracker」レポートを公開 Geminiを標的にした攻撃を確認

- シャドーAIエージェントを検出 Oktaが新機能「Agent Discovery」を発表

- AIエージェント普及はリスクの転換点 OpenClawを例に防御ポイントを解説

- NTTデータ、仮想化基盤「Prossione Virtualization 2.0」発表 日立との協業の狙いは

- Apple、「macOS」や「iOS」に影響するゼロデイ脆弱性を修正 悪用確認済み

Gumblar対策のイメージ(IPAより)

Gumblar対策のイメージ(IPAより)