ネット検索で日本人が注意したいこと、セキュリティ研究者がアドバイス

マルウェア攻撃の“連鎖”を可視化することでネットユーザーが晒される脅威が見えてくると、米Blue Coatのセキュリティ研究者のクリス・ラーセンは解説している。

インターネットやメールなどの利用には常にマルウェア感染の危険がつきまとう。米Blue Coat Systemsのシニア・マルウェア・リサーチャー、クリス・ラーセン氏は、脅威の実態を可視化することでユーザーが取り得る対応策が見えてくると話す。

ラーセン氏は、数年来にわたってインターネットベースのマルウェア攻撃がどのような仕組みで行われるのかを可視化する研究に取り組んできたという。一般的にこの種の攻撃は、スパムメールに記されたリンクやインターネット検索の結果からユーザーを不正サイトに誘導、マルウェアをダウンロードさせて感染を試みる。感染後はコンピュータから機密情報を抜き取って闇市場で売りさばいたり、コンピュータを不正に操作して別のコンピュータへサイバー攻撃を仕掛けたりすることが知られている。不正サイトなどは常に変化するため、対策が後手になってしまう。

「攻撃を部分的にとらえることはできるが、これではシグネチャを使った部分的な対策しかできない。攻撃の全体構図を明らかにして攻撃者側の弱点が分かれば、もっと効率的で効果的な対策が打てるようになる」(ラーセン氏)

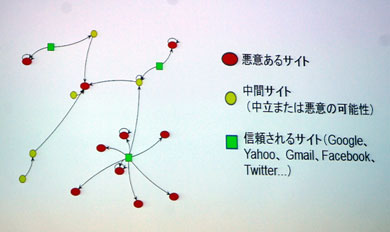

ラーセン氏はマルウェアの通信ログから不正サイトや攻撃指令サーバ、中継サーバなどによるマルウェア配信のための攻撃インフラ(「マルネット」と命名)の構成がどうなっているかを調べた。不正サイトなどはセキュリティベンダーによる検知を逃れるために変化するが、マルネットの一部では攻撃者の都合で変化が少ないところがあるという。この点を明らかにするべく、同氏はマルネットをグラフィックで可視化することを試みた。

マルネットの大半は海外に

可視化したマルネットの中から大規模な5つのマルネットについて解析を進めた。その結果、「Shnakule」というマルネットはノードの約73%が米国のIPアドレスだったが、欧州やアジアにも広く分布していることが分かった。一方、3つのマルネットは全ノードがそれぞれイタリア、米国、中国に所在していた。「Naargo」というマルネットはイスラエルとロシア、オランダの3カ国に分散していた。日本のIPアドレスを持つノードは見つからなかったという。

マルネットを構成するマルウェア配信サーバや攻撃指令サーバ、中継サーバといった役割別で各ノードの所在をみても、大半が日本以外の国や地域に分散していた。なお、日本語の攻撃サイトは幾つか見つかった。

攻撃の手口を言語で分析してみると、検索結果に不正サイトを表示させてユーザーを誘導する「検索エンジンポイズニング」の場合では82%が英語だった。18%はスペイン語やポルトガル語、中国語などその他言語だが、日本語のものはみられなかったという。

こうした分析結果からラーセン氏は、「絶対に安心というわけではないが、少なくとも日本語だけを使う環境の中であれば、ユーザーがこうした脅威に晒される心配は少ないといえる。だが、日本語環境から飛び出した時は警戒すべきだ」とアドバイスする。つまり、日本語以外の言語のキーワードで検索する場合は、検索エンジンポイズニングに巻き込まれる可能性が一気に高まる。

検索エンジンポイズニングでは時事ネタや有名人の話題に便乗する手口が多い。直近ではロンドン五輪に関するキーワードが検索エンジンポイズニングに悪用される可能性も想定される。時事ネタや有名人の話題以外では、例えば、「英文メールのサンプル」といったキーワード検索にも注意が必要。

またラーセン氏は、FacebookやTiwtterのように海外のソーシャルネットワークサービスでも同様の危険性が高まっていると警鐘を鳴らしている。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解

マルウェアを配信する仕組みがどうなっているかを可視化する

マルウェアを配信する仕組みがどうなっているかを可視化する

Blue Coat Systemsシニア・マルウェア・リサーチャーのクリス・ラーセン氏。言語学の修士号を持ち、日本語など世界各国の言語でインターネットを使う場合のリスクも研究している

Blue Coat Systemsシニア・マルウェア・リサーチャーのクリス・ラーセン氏。言語学の修士号を持ち、日本語など世界各国の言語でインターネットを使う場合のリスクも研究している