多層防御の一角を担うIPS、マカフィーがロードマップを説明

標的型サイバー攻撃対策を強化すべくサンドボックスによるマルウェア解析機能の実装などを予定する。

マカフィーは4月2日、IPS(不正侵入防御システム)製品に関するメディア向け説明会を開催し、セキュリティ対策機能での取り組みや今後のロードマップなどについて紹介した。ロードマップでは5月に40ギガビットイーサ(GbE)対応モデルを発売し、第3四半期にマルウェア解析のためのサンドボックス機能の実装も予定する。

説明会では、企業や組織を狙う標的型サイバー攻撃対策でのIPSの役割などを説明した。まず、マーケティング本部氏シニアプロダクトマーケティングスペシャリストの中村譲氏が、「Security Connected」という同社の戦略を紹介。脅威の分析や情報を活用するための「インテリジェンス」、インテリジェンスの仕組みを生かす「製品連携」、効率的な対策を可能にする「運用プロセス」の3つの軸を組み合わせ、「セキュリティの最適化とコスト削減の両立を支援していく」(同氏)としている。

中村氏によれば、標的型サイバー攻撃は高度で巧妙化された手法を幾つも用いることから、シグネチャを使う従来型対策が通用しないという意見も聞かれようになったという。これに対して同氏は、「確かに単一製品では防御が難しい。しかし、多層的な仕組みを講じることが重要で、製品を適材適所で組み合わせて統合的に運用し、それぞれの機能の力を引き出せるようにしていくべきだ」と話す。

IPSはこれまでネットワーク外部からの攻撃を遮断することが中心だったが、近年はネットワークでのワームの拡散を遮断する用途に使われている。同社ではIPSの防御能力を継続的に強化することで、標的型サイバー攻撃のような脅威にも対応していくという。

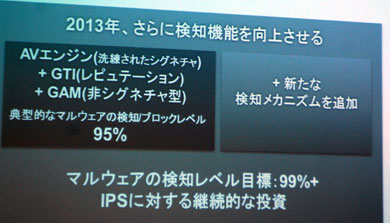

また、サイバー攻撃で頻繁に用いられるマルウェアの検知技術についてMcAfee Labs東京 主任研究員の本城信輔氏が解説した。同氏によると、解析作業ではコードの解析、仮想環境(サンドボックス)での動作解析、実環境での動作解析といった方法を使い分ける。検知手法としては、マルウェアを特定するシグネチャ型から、ファイルの特定パターンをみる方法、マルウェアに共通した振る舞いなどをみる方法、リスクの評価スコアを使うレピュテーションなど複数ある。

シグネチャ型ではマルウェアをほぼ確実に特定し、コンピュータへの負荷が小さいものの、未知のマルウェア(シグネチャ化されていない不正プログラム)は検知できない。一方、振る舞いなどから検知する非シグネチャ型は、未知のマルウェアの検知する可能性を高める。だが、多角的に分析する必要性からコンピュータへの負荷が大きく、誤検知が発生する場合がすくなからずある。

本城氏は、「どちらの検知技術が優れているのかということでは無く、使い分けることが大切であり、複数の技術が連携する仕組みが必要になっている」と述べた。

今後のロードマップについては、米McAfee ネットワークセキュリティ プロダクトマネージメント シニアディレクターのヴィネイ・アナンド氏が発表。40GbEインタフェースを搭載する新モデル「NS-9100」「同9200」の2製品を5〜6月に国内で発売する。また、同社は2月にサンドボックス技術を手掛ける米ValidEdgeを買収。ValidEdgeのサンドボックス技術を実装したIPSを第3四半期以降に投入し、未知のマルウェアをIPSで解析することで、マルウェアの侵入を迅速に防御できるようにする。IPS以外の製品への実装も計画しているという。

関連記事

- マカフィー、リアルタイムなセキュリティの状況把握や相関分析が可能なツール群を発表

- マルウェアの標的がシフト、幅広い業界に「しつこい攻撃」――McAfee報告書

- 高度化・巧妙化するセキュリティリスクに次なる一手を――McAfee首脳陣

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 私鉄の「クレカ乗車」が本格始動 今見直したいスマートフォンセキュリティの考え方

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- 富士通がOpenAI、Anthropicと相次ぎ提携 AIベンダーと組む狙いは?

- Googleの「AppSheet」を悪用した新手のフィッシング攻撃に注意 初回メールに不正リンクがない事例も

- Claude Mythosのすごさと怖さ【動画あり】

- SCS評価制度が問う“組織としての対応力”:経営層を巻き込んだレジリエンス強化の進め方

- AIコーディングエージェント市場が「新段階」突入 IDEが必要不可欠でなくなる“3つの理由”

- 羽生善治九段に学ぶAI時代の意思決定 最適解による「思考停止」を突破するヒント

- JR「鉄道座席予約システム」に見る“温故創新” 「乗客一人一人がビットに見えた」エピソードから学ぶこと

国内でマルウェア解析を担当している本城信輔氏

国内でマルウェア解析を担当している本城信輔氏 IPSの製品戦略

IPSの製品戦略