ベネッセ情報漏えい事件から学ぶ、セキュリティ対策の“基本”とは?:エバンジェリストが分かりやすく解説(3/3 ページ)

抑止効果を効果的に使う

「イケてるセキュリティコンサルは、まずセグメンテーションを行うのが普通。そのファイルはそこにある必要があるのか、この人がこのデータにアクセスできる必要はあるのか……そういう点を見直し、守備範囲を狭めるのが大事。そうすれば、アクセスログをチェックする量も減るでしょう」

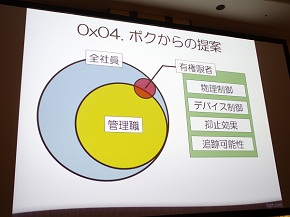

辻氏はそう語り、限られたアクセス権限者を定め、彼らに物理的な制御、デバイス制御、追跡可能性、抑止効果といった対策を施すべきだと強調した。ここでいう抑止効果とは、犯罪に至る心理を防ぐ施策だ。

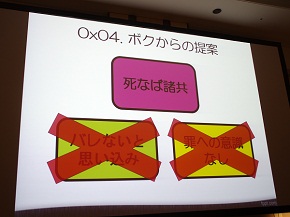

「犯行に至る人の多くは、データを抜き出してもバレないと思っている。それならば、デバイスが接続された時点で内線電話をかけてあげればいい。『データの管理が厳重』だという口コミも広がるでしょう。罪の意識がないことから犯行に及ぶ人もいるが、そういう人には、犯行の報いをストレートに伝えてあげればよい。利益と報いをてんびんにかけさせれば、犯行を諦める人も出てくる」(辻氏)

小さなことのように思う人もいるかも知れないが、これで犯行の一部を阻止できるとなれば、高価なソフトを買って対策をするよりは確かに安上がりではある。こうした「抑止効果もバカにならない」と辻氏は強調する。

情報漏えい対策は、標的型攻撃への対策にもなる

こうした情報漏えいへの対策の一部は、標的型攻撃への対策にもなるというのが辻氏の考えだ。標的型攻撃によって“任意のコードを実行される”というのは、PCを好き勝手に使われるのと同じことだ。辻氏は両者には3つの共通点があるとした。

- 情報を持ち出すことが目的であること

- 端末を(ある程度)自由に操作できること

- 早期の発見が望まれること

そのため、標的型攻撃についても対策の基本は情報漏えいと同じだ。「セキュリティ対策は複数の施策を組み合わせる必要がある。繰り返しになるが、誰がどの情報にアクセスでき、そこにファイルがある必要があるのかを確認すること。こうした“地固め”を怠ると、高い製品を買うことになってしまうのです」(辻氏)

関連記事

ビジネスパーソンと専門家が注目した2014年のセキュリティ事件とは?

ビジネスパーソンと専門家が注目した2014年のセキュリティ事件とは?

マカフィーが国内のビジネスパーソン1036人に聞いた2014年の国内セキュリティ事件トップ10を発表。セキュリティの専門家が注目した出来事も紹介している。 ベネッセの情報漏えいはなぜ起きた? 調査報告で問題詳細が明らかに

ベネッセの情報漏えいはなぜ起きた? 調査報告で問題詳細が明らかに

調査委員会の最終報告書では事件発生時のセキュリティ対策や犯行の手口などがまとめられ、システム面や組織面におけるセキュリティの問題点が明らかにされた。 詳報・ベネッセで760万人の個人情報漏えい、内部者関与の疑い

詳報・ベネッセで760万人の個人情報漏えい、内部者関与の疑い

漏えい規模は最大で2070万人分の及ぶ可能性も。グループ社員以外のDBアクセス権を持つ内部者の関与が疑われ、警察が捜査を開始している。 ネットの信頼を支える基盤が崩壊? セキュリティ騒動で浮上した課題

ネットの信頼を支える基盤が崩壊? セキュリティ騒動で浮上した課題

OpenSSLの脆弱性問題やリスト型攻撃など、近年はインターネットの信頼を支える基盤を揺るがしかねない事象が多発している。信頼のための基盤は崩壊してしまうのか――セキュリティ業界の専門家陣が議論を交わした。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解