Wordマクロでマルウェア感染、古典的手口に要注意

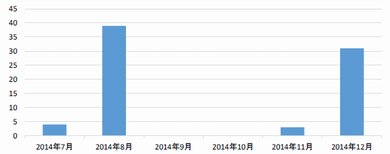

IBMによれば、12月にはメールに添付されたWordファイルのマクロでマルウェアに感染する被害が30件以上確認された。

日本IBMが3月5日に発表した「2014年下半期 Tokyo SOC 情報分析レポート」によると、2014年8月と12月に、国内企業でメールに添付されたWordファイルのマクロによって、マルウェアに感染するケースが30件以上確認された。マクロを悪用する手口といえば、1990年代頃に流行した「マクロウイルス」など、一昔の前のイメージだが、同社は「相手にファイルを開かせる巧妙な手口」と指摘している。

レポートによれば、2014年11〜12月に同社が検知したメール悪用攻撃のうちWordファイルを使うものが38.8%を占めた。59.9%は実行形式のファイルを添付する手口で、脆弱性を悪用するものは1.3%しかなかった。企業側の対策が進んだことで、脆弱性を狙わない攻撃の割合が増しているとみられている。

Wordファイルを使う攻撃については、2015年1月にMicrosoftが注意喚起している。同社によれば、メールには「Invoice」など業務に関係すると思われるような文面が記され、受信者に添付ファイルを開かせる。ファイルを開いてしまうとマクロが実行され、外部からオンラインバンキングの情報を搾取するマルウェアがダウンロードされる仕組みだ。

日本IBM シニア・セキュリティー・アナリストの猪俣秀樹氏は、社員に注意を呼び掛けていても仕事上ファイルを開かざるを得ず、マクロを実行してしまうケースが後を絶たないと解説する。近年のMicrosoft Officeではマクロ機能がデフォルトで無効化されてはいるものの、業務の必要性から有効にしているユーザーは多いとみられ、攻撃者はこうした状況を見越した手口を多用している可能性がある。

Wordファイルを使う攻撃自体は世界中で確認され、日本企業に狙いを定めていた可能性は低いという。だが、日本企業を狙う標的型攻撃では巧妙な日本語文章で細工されたファイルを相手に開かせる手口が横行している。日本IBMでは「人間の心理を逆手に取るソーシャルエンジニアリングの手口が洗練化しており、サンドボックス環境でファイルを事前に検査するなどの技術も活用した対策が必要」とアドバイスしている。

関連記事

マクロ悪用のマルウェアが急増、Microsoftが注意呼び掛け

マクロ悪用のマルウェアが急増、Microsoftが注意呼び掛け

ユーザーをだまして手作業でマクロを有効にするよう仕向ける手口が急増。この手口を使うマルウェアは日本でも検出されているという。- マクロの悪夢再び

- 2014年のセキュリティ3大脅威、共通ワードは「個人情報」

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- NotebookLMで作業時間95%削減 自治体も企業も「Google回帰」が止まらない理由

- Microsoft、Copilotを大幅アップデート Excel自動化や多言語音声要約を強化

- Windows 11、「再起動なし」の更新が標準に 月次アップデートまとめ

- 消そうと思ったアプリが「パスキー」対応 “たまに使うサービス”にこそ有効な理由

- 採用難続くIT部門 欠員補充に"おじさん人材"が選ばれる「背景」

- AIが多要素認証を突破 Microsoftが警告する「デバイスコード・フィッシング」の手口

- Google、「Gemma 4」を発表――高度な推論とエージェント機能を備える4種のモデル

- Google Chromeに重大な脆弱性 CISAが既知の悪用を確認し警告

- 「ERP導入はイジりすぎると失敗する」ガートナー調査で明らかに 失敗しないラインは?

- OpenAI、チーム開発向けにCodexの「従量課金制」を導入 ChatGPT Businessの値下げも