IoT×ビッグデータの基盤とセキュリティの仕組み:ビッグデータ利活用と問題解決のいま(1/4 ページ)

ビッグデータとIoTの融合を担うけん引役は、デバイスや分析アプリだけではない。これを支えるクラウドや基盤の役割や階層型セキュリティ対策について解説する。

ビッグデータ利活用と問題解決のいまのバックナンバーはこちら

IoT×ビッグデータの鍵を握る階層型セキュリティ

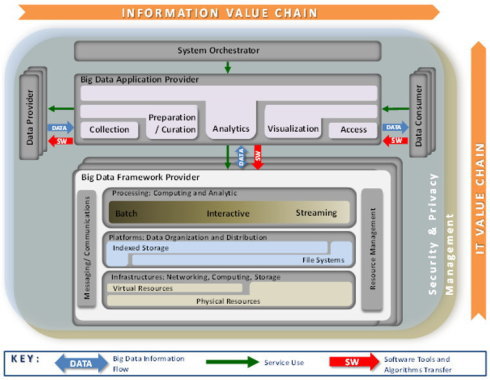

前回の記事ではIoTとビッグデータの相互運用性の鍵を握る階層型のアプローチを取り上げた。今回は引き続き、米国立標準研究所(NIST)のビッグデータ・リファレンス・アーキテクチャと、クラウドセキュリティアライアンス(CSA)のIoTセキュリティガイドラインを参照しながら、ビッグデータとIoTの融合を支える「階層型セキュリティ」での基盤の役割や変化について考察してみたい。

図1は、NISTのビッグデータ・リファレンス・アーキテクチャの全体イメージだ。典型的なユースケースが、クラウド環境上に構築された仮想的な分散処理フレームワークのHadoopである。この図の中で、「データプロバイダー」として新規参入や拡大が見込まれるのがIoTだ。

図1:NISTビッグデータ・リファレンス・アーキテクチャ、出典:NIST Big Data interoperability Framework Version 1.0 Working Drafts(2015年4月)

図1:NISTビッグデータ・リファレンス・アーキテクチャ、出典:NIST Big Data interoperability Framework Version 1.0 Working Drafts(2015年4月)例えば、パブリッククラウド上で稼働するHadoopクラスタのセキュリティをリアルタイムでモニタリングしたい場合、ユーザーは、以下のような4つの階層のセキュリティ対策に留意する必要がある。

| 留意項目 | 具体例 | NISTフレームワークでの役割/ロール |

|---|---|---|

| 1.パブリッククラウドのセキュリティ | クラウドのエコシステムを構成するサーバ、ストレージ、ネットワークのセキュリティ | ビッグデータフレームワークプロバイダー |

| 2.Hadoopクラスタのセキュリティ | ノードのセキュリティ、ノードの相互接続、ノードの保存データのセキュリティ | ビッグデータフレームワークプロバイダー |

| 3.モニタリングアプリケーションのセキュリティ | モニタリングする相互関係のルール、セキュアコーディング | ビッグデータアプリケーションプロバイダー |

| 4.データの入力ソースのセキュリティ | ソース(デバイス、センサーなど)からのデータ収集のセキュア化、アクセスログ/メタデータの生成/管理、アクセス権限のルール | データプロバイダー |

基盤としての役割が大きいHadoopのセキュリティ

第1の「パブリッククラウドのセキュリティ」では、まずクラウドユーザーがサービスプロバイダー(例えばIaaSを提供するビッグデータフレームワークプロバイダー)のセキュリティ/コンプライアンス管理体制を事前に評価する。さらに、リアルタイムなセキュリティ監視/分析を行うために利用可能なリソースを確認して、SLAの内容の検討を踏まえて、契約することが必須条件だ。SLAの水準は、リアルタイムなセキュリティ監視/分析での制約要因となる。

CSAでは、ユーザー/監査人/プロバイダーに向けてクラウドサービスに必要なコントロール(管理策・統制)とその実装方針を示した「CSA Cloud Controls Matrix」(CCM)、クラウドユーザーや監査人がサービスプロバイダーへの質問で想定される項目を示した「CSA Consensus Assessments Initiative Questionnaire」(CAIQ)を提供している。CCM/CAIQの具体的な内容は、実際にサービスプロバイダーが公開しているドキュメント類を見ると分かりやすい(例えば、「AWS コンプライアンス」「Microsoft Azure トラスト センター」など)。

関連記事

- IoT標準化にみるビッグデータ連携と階層型のセキュリティとは?

- 米国FTCにみるビッグデータのルールづくりと課題とは?

- 米国で進むビッグデータの相互運用性の標準化とセキュリティ

- 多階層化が進む健康医療分野のICTとセキュリティ

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- Windows 11の永続ライセンスが消えて“毎月課金”になる予感

- 「子会社系SIer」で深刻化する“忙し過ぎ問題” 最も不足している意外なIT人材とは?

- 爆売れだった「ノートPC」が早くも旧世代の現実

- 富士通とNECの最新受注状況から探る 「2024年度国内IT需要の行方」

- “脱Windows”が無理なら挑まざるを得ない「Windows 11移行」実践ガイド

- プロンプト作成は「ヒトに残された」仕事か? それともただの「時間の浪費」なのか

- VMwareが「ESXi無償版」の提供を終了 移行先の有力候補は?

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- S&P 500企業の半数以上が個人情報の流出を経験 SecurityScorecardが脅威実態調査

- “生成AI依存”が問題になり始めている 活用できないどころか顧客離れになるかも?