迷惑メールの猛威再び? 詐称攻撃横行への対策を呼び掛け

2016年3月頃から迷惑メールの流量が増えているという。IIJによれば、送信元を容易に詐称できてしまう状況があり、対策の実施を呼び掛けている。

インターネットイニシアティブ(IIJ)は10月17日、迷惑メールが増加傾向にあるとして注意を呼び掛けた。送信元を容易に詐称できてしまう環境の広がりが背景にあり、同社では対策の実施を企業などにアドバイスしている。

同社ネットワーク本部 シニアエンジニアの櫻庭秀次氏によると、全メールの流通量に占める迷惑メールの割合は2010年頃以降に減少していたものの、2016年3月頃から増加傾向を見せ始め、突発的な増加が度々発生しているという。

特に、企業や組織では標的型攻撃の一環とみられる送信元アドレスが詐称された「なりすましメール」が送り付けられ、警察庁の調べでは2016年上半期に検知された攻撃メール全体の91%を占めた。2016年に国内組織で発生した大規模な情報漏えいインシデントの多くはメール攻撃がきっかけだったとされ、櫻庭氏は「『なりすましメール』がトレンドの様相を示しており、警戒すべき状況」と指摘する。

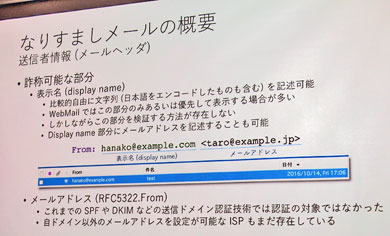

メール送信元を詐称する方法はさまざまだが、櫻庭氏によると、最近目立つのが送信者情報(メールヘッダ)に含まれる「display name」(表示名)を細工する手法だという。

display nameでは、日本語を含めて比較的自由な文字列を記述することができる。特にユーザーが広まりつつあるWebメールではdisplay nameを優先的に表示するケースが多いという。通常は、display nameに送信者のフルネームや所属組織名と名前を表示する場合が多いが、攻撃では送信アドレスとは違うアドレスをdisplay nameに表示させるといった方法により、受信者に不審に思われないようにするといった細工が簡単にできてしまう。

メールの送信ドメインが正規のものであることを証明する方法には、SPF(Sender Policy Framework)やDKIM(DomainKeys Identified Mail)などがある。しかし、「SPFやDKIMなどの送信ドメイン認証技術では『RFC5322.From』で定義されるメールアドレスを認証対象に含めておらず、送信アドレスが正しいかどうかを判断するには不十分な点があった」(櫻庭氏)という。

海外では先行するDMRACの対策

そこで櫻庭氏は、メールアドレスを含めた送信元認証の仕組みとして「DMARC」(Domain-based Message Authentication, Reporting & Conformance)の導入を呼び掛ける。

DMARCは、SPFもしくはDKIMによるドメインの認証結果と、RFC5322.Fromの送信者情報が一致していることを認証する技術で、既にSPFやDKIMを導入している環境なら、「_dmarc」(アンダーバーディーマーク)で始まるサブドメインとフィードバック用の受信アドレスを追加することによって対応できるという。

主な特徴は、認証が失敗したメールの取り扱いをポリシーとして表明できることや、認証結果をDMARCレポートとして確認できる点だという。DMARCレポートでは、SPFやDKIMによる認証が失敗するメールの送信元を確認でき、受信側がドメイン管理者に通知する。

DMARCを導入するメール送信側は、受信側から提供されるDMARCレポートの内容をもとに送信ドメイン認証の設定などを見直したり、ポリシーを調整したりしながら、認証に失敗したメールを「reject」(拒否)するようにポリシーで宣言できる。これによってDMARCの送信認証ができない「なりすましメール」を受信側が拒否できるようにしていけるという。

DMARCの導入は、欧米のIT企業やインターネットサービスプロバイダーで先行しており、英国やオーストラリアでは政府も導入を推奨しているという。しかし、国内では存在自体があまり知られていないとみられ、IIJがメールサービスにDMARCを導入した2015年10月以降をみても、DMARCのメールは全メールの12%ほどしかないという。

櫻庭氏は、「DMARCはSPFやDKIMの先にある対策。SPFやDKIMを導入済みなら容易に対応できるので、速やかに導入していただきたい」と話す。

またサービスプロダクト事業部 第二営業部長兼セキュリティ営業課長の三木庸彰氏は、送信ドメイン認証がアンチウイルスソフトに依存しない対策になると説明。「認証に失敗したメールを拒否することで攻撃の多くは未然に防ぐことができる」という。さらには、JavaScriptや実行形式などの添付ファイルを受信しない設定にすることも有効だとし、「業務で不要なものは受け取らないというようにすれば、コストをかけることなく大半の脅威をブロックできる」とアドバイスした。

関連記事

標的型攻撃で最も盗まれるのはメール情報、LinkedInで社内の人間関係も把握

標的型攻撃で最も盗まれるのはメール情報、LinkedInで社内の人間関係も把握

実際の標的型攻撃では知的財産よりも、攻撃者が標的にした組織の人間関係を把握できる情報が盗まれているという。 Twitter、フィッシング対策のDMARC採用を発表

Twitter、フィッシング対策のDMARC採用を発表

Twitterがtwitter.comドメインのメールにDMARCを採用したと発表した。DMARCはGoogle、Facebook、Microsoftらが開発したフィッシング対策システムだ。 Google、Facebook、Microsoftらがフィッシング対策で協力 DMARC.orgを立ち上げ

Google、Facebook、Microsoftらがフィッシング対策で協力 DMARC.orgを立ち上げ

Google、Facebook、Microsoftほか15社が、スパムやフィッシングの脅威撲滅を目的としたワーキンググループ「DMARC.org」を発表した。 ランサムウェアが日本でブレークした理由と感染対策をふりかえる

ランサムウェアが日本でブレークした理由と感染対策をふりかえる

最近のマルウェア動向で注目を集めた「ランサムウェア」ですが、感染攻撃の手口などからは日本で流行した理由の背景が見え隠れします。今後も続くと予想される脅威への対策について改めて確認してみましょう。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表