「シリア電子軍」のWebハッキング、Gigyaのドメイン情報改ざんが原因

編集部主催セミナー「セキュリティクライシス時代を乗り切る防衛術とは何か?」開催!

標的型サイバー攻撃や内部不正など深刻化するセキュリティのリスクにどう立ち向かうべきか? ANAグループでの取り組み事例など最新の情報をお届けします。

参加のお申し込みはこちら

東京会場:12月10日(水)10:00〜17:25、大阪会場:12月12日(金)10:00〜17:25

国内外のメディアなど複数の大手サイトで、アクセスすると「シリア電子軍」(Syrian Electronic Army)を名乗る画像が表示されていた問題で、ソーシャル化プラットフォームを提供する米Gigyaは米国時間の11月27日、ドメイン登録業者がハッキングされてWHOIS情報が改ざんされていたことが分かったと発表した。

Gigyaによると、米東部標準時の27日午前6時45分(日本時間同日午後8時45分)ごろ、社内サーバへのアクセスに散発的な障害が発生するようになり、調べたところ、同社が使っているドメイン登録業者がハッキングされてgigya.comのWHOIS情報が書き換えられ、別のDNSサーバにつながるよう改ざんされていたことが分かった。

問題のDNSサーバは、Gigyaのドメインである「cdn.gigya.com」にアクセスすると、攻撃側がコントロールするサーバにつながるよう設定されていたという。ここで「socialize.js」というファイルを使い、シリア電子軍を名乗る犯行声明を表示させていた。

WHOISの情報は米東部標準時の午前7時40分ごろに修正された。同社は「Gigya自体のプラットフォームがハッキングされたり、ユーザーや管理者などのデータが流出したりしたわけではない。また、その危険もない」と強調し、再発防止のために追加的な対策を講じたと説明している。

シリア電子軍のTwitterアカウントには、大手ドメイン登録業者GoDaddyのサービス上でgigya.comのドメイン情報を書き換えた画面のスクリーンショットが掲載されている。

関連記事

- 国内大手サイトでハッキング?報告相次ぐ 「シリア電子軍」か 世界的に影響

- MicrosoftブログやTwitterが乗っ取り被害、「シリア電子軍」が声明

- 「シリア電子軍」によるWebサイトダウン、発端はドメイン登録事業者への攻撃

- Twitterがダウン 「シリア電子軍」が犯行声明をツイート

- Washington PostやCNNにサイバー攻撃、「シリア電子軍」が犯行声明

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR

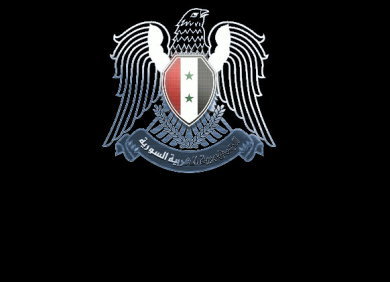

ハッキングを成功させたと宣言する「シリア電子軍」

ハッキングを成功させたと宣言する「シリア電子軍」