流出事故は「起こることを前提」で日立が推進する情報漏えい対策:RSA Conference Japan 2007(2/2 ページ)

現在実施しているセキュリティ対策で、最終的に日立グループ全社に導入を予定しているものは、大きく2つある。

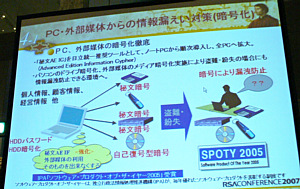

1つは、「秘文AE IC(Advanced Edition Information Cypher)」による情報の暗号化だ。PC内だけでなく、外部媒体にコピーしたとき、ユーザーがそれと意識することなく暗号化するという仕組みで、ノートPCから順次導入し、全PCへと拡大した。現在はさらに強化し、「秘文Information Fortress」と「秘文AE Server」を連携して外部媒体自体をPCで利用できないようにしている。

もっとも、顧客に電子資料を提出する必要に迫られることもある。そうした場合は、「本部長の席の近くなどに外部媒体を取り出せるPCを用意し、そこで許可を得てから利用するようにしている」(藤田氏)という。そのログも秘文サーバで管理される。

さらに「秘文AE CopyGuard Professional」対応のUSBキーを提供し、社内のPCであればファイルのコピーなどができるが、自宅PCではUSBキー内のファイル閲覧は可能でもハードディスクへ落とせないという対策もとっている。

もう1つは、2004年から導入した「MIMEsweeper」によるフィルタリングだ。キーワードチェックのほか、フリーメールへや個人ISPメールへの送信禁止、掲示板やBBS、チャットなどへのアクセス禁止などを行っている。

スパムメール対策も、「1日約200万件のメールを受信するが、そのうち7割以上がスパムだった。完全に遮断しないとメールサーバが圧迫されてしまう」(藤田氏)との危機感から2005年に導入した。

このほか、「JP1」によるWindowsパッチの自動配付やソフトウェア利用状況の監視、無線LANの不正アクセスポイントの検出、不正PCの持ち込み防止、携帯電話の紛失時にコールセンターから電話帳やメモリの消去実行などを実施している。

連休明けにさらなるセキュリティ強化や教育徹底を推進

ゴールデンウイーク明けには「活文」を導入し、認証を行わない限り電子文書を開けないようにするなどの対策を順次展開する予定だ。

電子文書の問題は、「見積依頼を受けてWordやExcelで作成した電子文書を提出したとき、変更履歴を残したままで渡すと、競合他社の見積りを履歴からたどって見られてしまう」(藤田氏)ことにあるという。

そこで、活文と「Adobe LifeCycle Policy Server」を連携させ、PDF化したファイルはIDとパスワードで認証されない限り閲覧できない仕組みを構築する。たとえ不正流出しても、そのID/パスワードを失効処理すれば読めなくなるので「Winny対策にも有効」と藤田氏は説明した。

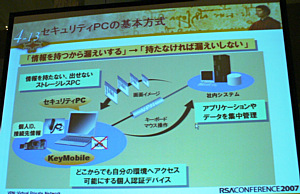

また、独自開発のシンクライアントベースPC「セキュリティPC」も大幅展開を予定している。

セキュリティPCはHDDを搭載せず、認証キーの「KeyMobile」を差し込まない限り利用できないことで、情報の流出を徹底的に防止できる製品だ。日立で起こった車上荒らしによる情報漏えい事件をきっかけに開発されたもので、現在は関西と東京のデータセンターにあるクライアントブレードで3万5000台分の情報を一元管理している。「2008年3月までに7万台を導入して全面展開」を目標にしているという。

今後は、e-ラーニングを通じた幹部や管理者、一般従業員に対する個人情報および情報セキュリティ教育の徹底、個人情報保護や情報セキュリティに関わる責任者や技術者への啓蒙活動、パスワードの定期的な変更によるセキュリティ意識の向上などを、さらに強化していく。安心して働ける作業環境を構築することで、生産性は必然的に向上する。そうした発想の転換が、日立グループの成功を支えている。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Googleが警告する「BlackFile」によるMFA突破と組織的恐荒 従業員を「偽サイト」へ誘導する音声詐欺の全貌

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- SAPが「自律型エンタープライズ戦略」を始動 AIエージェントが業務を自動実行する時代へ

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?

- Microsoft、Exchange Serverの重要脆弱性を公表 CISAが悪用を確認

- アクセンチュアがAnthropicとの協業を国内本格化 Claudeを活用した4つの支援領域とは

- AIエージェントなどを活用している企業の8割が「人減らし」 費用対効果に明暗の理由は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

秘文AE ICによる外部媒体の暗号化対策

秘文AE ICによる外部媒体の暗号化対策 セキュリティPCの基本方式

セキュリティPCの基本方式