急増するサイト改ざんとGumblar感染、対策の速やかな実施を

Webサイトの改ざんとGumblarウイルスへの感染被害が急増し、JPCERT/CCやセキュリティ各社がユーザーやサイト管理へ対策の早期実施を呼び掛けた。

Webサイトの改ざんと、改ざんされたサイトで閲覧者がマルウェア「Gumblar」(別名Geno、JS-Redirなど)に感染する被害が急増している問題で、JPCERTコーディネーションセンター(JPCERT/CC)やセキュリティ企業が1月7日、ユーザーやサイト管理へ対策の早期実施を呼び掛けた。

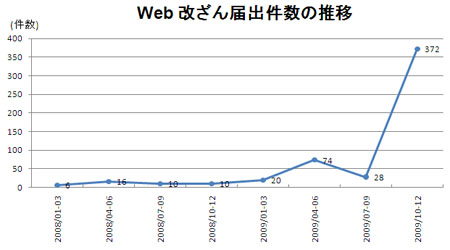

Gumblarが関係するとみられるWebサイトの改ざん被害は、2009年春ごろから継続しているが、同年10月下旬から急増。年末年始の長期休暇後に鉄道や流通、メーカーなどの大企業サイトでも相次いで改ざんが見つかり、深刻な問題になっている。

セキュリティ企業によれば、Webサイトの改ざんはSQLインジェクション攻撃をはじめとするさまざまな方法で攻撃者がWebサーバやデータベースに不正侵入し、攻撃者が別に用意している悪質なサーバへのリンクを埋め込む。リンクは難読化されて痕跡を見つけるのが難しく、攻撃を受けたサイトを閲覧すると自動的に悪質なサーバへも接続され、Gumblar関連の不正プログラムが閲覧者のコンピュータにダウンロードされてしまう。

JPCERT/CCは、Gumblar関連の攻撃にAdobeのFlash PlayerやAcrobat、Adobe Reader、また、Java(JRE)やMicrosoft製品の脆弱性が悪用されていると説明。ユーザーへこれらのソフトウェアを最新バージョンへ更新して、不正プログラムに感染する危険を回避してほしいと呼び掛けた。

また、Webサイトの運用管理者へ改ざんの有無を早急に確認し、閲覧者に不正プログラムへ感染させないようにしてほしいと促した。Webサイトへの対策では以下を推奨している。

- Webサイトの更新ができるコンピュータを制限する(IPアドレスなど)

- Webサイトで公開しているコンテンツに不正なプログラムが含まれていないこと、コンテンツが改ざんされていないことを確認する

- HTMLファイルや外部.js(JavaScript)ファイルに「/*GNU GPL*/ try」や「<script>/*CODE1*/try」(<、*、/は半角)といった不審な文字列が追記されていないかを確認する

- FTPサーバのログを確認し、アクセス元IPアドレス、アクセス日時などに不審な点がないか確認する

- Web サイトの更新ができるコンピュータがマルウェアに感染していないか確認する。Web サイトの管理を外部に委託している場合は、委託先のコンピュータがマルウェアに感染していないかなど、委託先に確認を依頼する

トレンドマイクロによれば、Gumblar関連の不正プログラムには、改ざんされたサイト経由で感染する「TROJ_DROPR.GB」と、TROJ_DROPR.GBが感染先のコンピュータ上に作成する「TSPY_KATES.SMOD」(Gumblarの本体プログラム)という2つがある。TSPY_KATES.SMODは、ユーザーがWebブラウザなどを起動してマルチメディアデータ処理関連のファイルをコンピュータが読み込んだ際に起動され、FTPプログラムのIDとパスワードを盗聴して外部のサーバなどへ転送する。

トレンドマイクロも7日の報道向け説明でGumblarの解析状況を紹介。写真はFTPのアカウントを盗み出して外部へ送信した証拠を再現したもの(2行目「S0」で始まるScriptに逆さ順で表示されている)

トレンドマイクロも7日の報道向け説明でGumblarの解析状況を紹介。写真はFTPのアカウントを盗み出して外部へ送信した証拠を再現したもの(2行目「S0」で始まるScriptに逆さ順で表示されている)感染したユーザーにはWebサイトの運営業務者が含まれているとみられ、同社ではこうしたユーザーが感染を知らずにWebサイト業務を行った際にログイン情報が盗み出され、攻撃者が不正に改ざんしている可能性もあると指摘。

近年は、新種の不正プログラムが短時間に幾つも生成されており、ウイルス対策ソフトの定義ファイルだけでは対応が間に合わない場合がある。抜本的な対策は難しいものの、セキュリティ各社では不正プログラムの特徴的な動作を監視する「振る舞い検出技術」や、コンピュータが通信する先の安全性を事前にセキュリティ会社へ問い合わせる技術の活用を推奨している。

また、JPCERT/CCは今回の問題に関連する情報の提供を、Webフォームと電子メール「info@jpcert.or.jp」(@は半角文字)で受け付けている。

企業向け情報を集約した「ITmedia エンタープライズ」も併せてチェック

関連記事

Webサイトの改ざんが再び猛威に、長期休暇のネット利用に注意

Webサイトの改ざんが再び猛威に、長期休暇のネット利用に注意

JR東日本のWebサイトが改ざんされるなど、「Gumblar」ウイルスとみられるWebサイトでの脅威が再び拡大している。年末年始のインターネット利用ではウイルス感染などに警戒すべきようだ。 相次ぐサイト改ざん攻撃、「Genoウイルス」感染PCが関与か

相次ぐサイト改ざん攻撃、「Genoウイルス」感染PCが関与か

Webホスティングサーバに対するブルートフォース攻撃が過去数週間で急増している。サイト改ざんも相次いでいるという。 サイト改ざん攻撃が鮮明に――マカフィーが分析

サイト改ざん攻撃が鮮明に――マカフィーが分析

4月以降、通称「GENOウイルス」への感染が目的とみられるWeb改ざんが相次いだが、これを裏付ける様子がマカフィーの分析で明らかになった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 富士通がフィジカルAIを束ねる「OS」を開発中 カーネギーメロン大学との研究成果を組み込む

- 「AI社員」も登場 ServiceNow新戦略から探る、「自動化された企業」から逆算するAI活用

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

JPCERT/CCへのWebサイト改ざんの届け出状況

JPCERT/CCへのWebサイト改ざんの届け出状況