幾つの方法でiPhoneを遠隔的に悪用できますか?

AppleのiOSにドライブバイジェイルブレイクを可能にする脆弱性があることはご存じだろう。ジェイルブレイクPDFを使用して、幾つかのテストを行ってみた。

現時点で、AppleのiOSにドライブバイジェイルブレイクを可能にする脆弱性があることは、恐らくご存じだろう。そしてこれらの脆弱性が、悪意ある攻撃などの、ほかのドライブバイエクスプロイトで使用される可能性があることも、ご存じだろう。

攻撃者はiPhoneオーナーをだまし、巧みに作成したWebページを訪問するよう仕向けることで悪用することが、多くのレポートで指摘されている。われわれが聞かれたのは、「誰かにこうしたWebページを電話から開くように仕向けるにはどうするのか?」「どのような方法が使用される可能性があるのか?」といったことだ。そこでわれわれは、ジェイルブレイクPDFを使用して、幾つかラボテストを行った。

電子メールワームは可能だろうか?

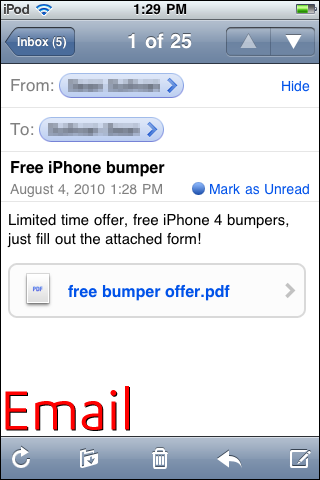

われわれはエクスプロイトPDFをメールの添付ファイルとしてテストした。

iOS電子メールクライアントは、問題なくスムーズにPDF添付ファイルを認識し、ローンチした。

電子メールワームを制限する1つの緩和要素として、PDFエクスプロイトはハードウェアとファームウェアの特定の組み合わせを標的とする、ということがある。攻撃者が潜在的なターゲットの使用するバージョンを知っているか、推測する場合には、スピアフィッシングが可能だ。

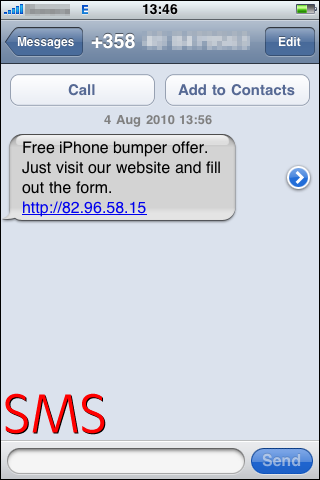

SMSワームはどうだろう?

iPhoneのソフトウェアは、SMSを通して送られるハイパーリンクを自動的にフォーマットするため、恐らくこれが最も容易な方法といえるだろう。

だが、この攻撃が起こるとすれば、ライフスパンは、エクスプロイトサーバが悪用され、オフラインにされるまでの時間に制限される。(そしてセキュリティコミュニティーはこのような悪意あるホストに対し、非常に素早く反応する。)

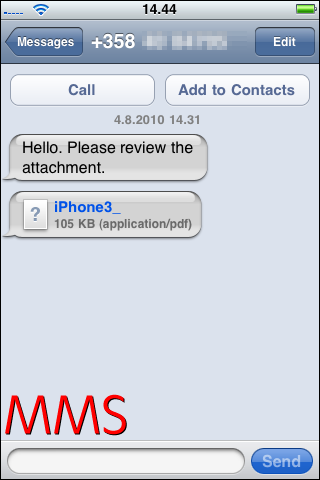

ではMMSワームはどうだろうか?

上の画像にクエスチョンマークがあるのがお分かりだろうか? 幸いなことに、MMSメッセージに対するiPhoneの標準サポートは、PDFのローンチを防止する。これは非互換によるセキュリティといえるかもしれない……。

うまくいけば、誰かが悪用しようとする前に、Appleが同脆弱性を修正するかもしれない。しかし、どのくらい時間が掛かるかは静観するしかないだろう。

Appleのサポートサイトいわく、

「カスタマー保護のため、Appleは完全な調査が行われ、必要なパッチあるいはリリースが公開されるまで、セキュリティ問題の開示、議論、もしくは承認は行わない」

企業向け情報を集約した「ITmedia エンタープライズ」も併せてチェック

関連記事

iPhoneの「脱獄」ツールに不審なコード、iOSに未解決の脆弱性か

iPhoneの「脱獄」ツールに不審なコード、iOSに未解決の脆弱性か

iPhoneを「脱獄」させるためのツールにiOSの未解決の脆弱性が使われ、別の攻撃に利用される恐れもあるとセキュリティ各社が警告している。- iPhoneのロック解除は合法に 米著作権局が決定

iPhoneのロックを解除する「Jailbreak」は、デジタルミレニアム著作権法の適用対象外となることが決まった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 富士通がフィジカルAIを束ねる「OS」を開発中 カーネギーメロン大学との研究成果を組み込む

- 「AI社員」も登場 ServiceNow新戦略から探る、「自動化された企業」から逆算するAI活用

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

Test #1:

Test #1: Test #2:

Test #2: Test #3:

Test #3: