Ciscoのスイッチを狙う攻撃が急増、Smart Install機能の脆弱性を悪用

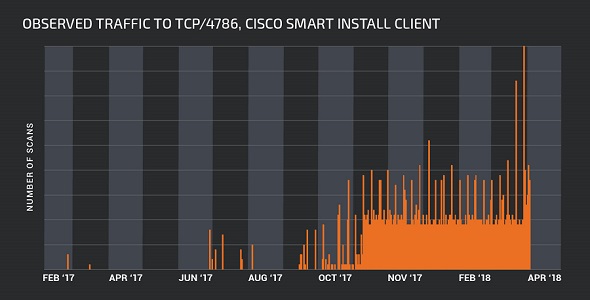

脆弱性を突くコンセプト実証コードが既に出回っていて、Smart Install機能が使用するTCP 4786番ポートに対するスキャンが急増しているという。

米セキュリティ機関のSANS Internet Storm Centerは4月9日、Ciscoのスイッチに搭載されているSmart Install機能の脆弱性を突く攻撃が横行しているとして、管理者らに警戒を呼び掛けた。

Ciscoのスイッチを狙う攻撃については、Ciscoのセキュリティ部門Talosや、ロシアのセキュリティ企業Kaspersky Labも急増を伝えている。今のところ、攻撃はロシアやイランに集中している様子だが、他国にも拡大するのは時間の問題だとSANSなどは予想する。

Smart Installは新しいスイッチの導入を支援するプラグ&プレイ方式の設定管理機能で、Cisco製スイッチやルータのIOS SoftwareおよびIOS XE Softwareに搭載され、デフォルトで有効になっている。

SANSによれば、今回悪用されているのは、Ciscoが3月28日付のソフトウェアアップデートで対処した脆弱性。リモートの攻撃者によって、サービス妨害(DoS)攻撃や任意のコード実行に利用される恐れがある。

この問題を突くコンセプト実証コードが既に出回っていて、Smart Install機能が使用するTCP 4786番ポートに対するスキャンが急増しているという。

Cisco IOSのSmart Install機能を巡っては、2011年から2018年の間に何件もの脆弱性が相次いで発見されていることから、今後もさらに多くの脆弱性が発見されるだろうとSANSは指摘する。対策として、Ciscoの勧告に従い、4786番ポートに接続できるのは、「Integrated branch director」(IBD)と呼ばれるSmart Installディレクタースイッチまたはルータのみに限定するよう確認を促している。

関連記事

Ciscoセキュリティ製品の脆弱性突く攻撃を確認、直ちに対応を

Ciscoセキュリティ製品の脆弱性突く攻撃を確認、直ちに対応を

Ciscoのセキュリティ担当者は、「直ちにパッチ適用を。今のところ下手なDoSだが、現実に悪用が観測された」と呼び掛けている。 Ciscoのセキュリティ製品に極めて重大な脆弱性、修正版のアップデート公開

Ciscoのセキュリティ製品に極めて重大な脆弱性、修正版のアップデート公開

危険度は最大の「10.0」。当初公開していたアップデートでは不十分だったことも分かり、修正版のアップデートが2月5日に公開された。 CiscoのASAソフトウェアに重大な脆弱性、多数の製品に影響

CiscoのASAソフトウェアに重大な脆弱性、多数の製品に影響

危険度を示すCVSSベーススコアは最高値の10.0。間もなく開幕するセキュリティカンファレンスで詳しい内容の発表が予定されているという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表