EDR導入だけで“やった気になる”のは危険 攻撃者視点で講じるセキュリティ対策:「Security Week 2023 春」開催レポート

サイバー攻撃から自社を守るためには、エンドポイントセキュリティの構築が必要不可欠だ。もちろん多くの企業がこれを理解しているが、EDR製品などを導入するだけで満足してしまうケースもある。攻撃者視点で考える本当に有効な防御策とは。

この記事は会員限定です。会員登録すると全てご覧いただけます。

サイバー空間における“戦争”は、圧倒的に攻撃者有利である。インターネットに接続されるデバイス数の増加から、サイバー攻撃の突破口となるアタックサーフェス(攻撃対象領域)は急増している。防御側はこれら全てを守らなければならないが、攻撃者は一点を突破すればよい。ではこれに対する効果的な防御アプローチはどのようなものだろうか。

アイティメディア主催のオンラインイベント「ITmedia Security Week 2023 春」におけるセッション「攻撃者視点から考えるセキュリティ対策 - エンドポイントでの検知と対応」で、東洋大学の満永拓邦氏(情報連携学部 准教授)がエンドポイントでの検知や対応を中心に攻撃者視点から考えるセキュリティ対策の重要性を解説した。

付け焼き刃のテレワーク環境で 急増したエンドポイントリスク

コロナ禍で人々の働き方は大きく変化した。中でも顕著なのがテレワークの増加だ。東京都が2021年11月に実施した「多様な働き方に関する実態調査(テレワーク)」によると、テレワークの導入効果として「通勤時間の削減」や「育児・介護などを抱える従業員への対応」「非常時の事業継続」などが挙げられた。また、テレワークを導入している企業のうち、9割以上の企業がテレワークを継続する意向を示している。

一方でテレワークを狙ったセキュリティリスクも増加している。情報処理推進機構(IPA)が公開した「情報セキュリティ10大脅威 2022(組織)」によると、「テレワーク等のニューノーマルな働き方を狙った攻撃」が第4位に、「情報セキュリティ10大脅威 2023(組織)」では第5位にランクインしている。こうした状況について、満永氏は以下のように説明する。

「テレワークを狙った攻撃としては、VPN(Virtual Private Network)機器の脆弱(ぜいじゃく)性や漏えいしたIDやパスワードを悪用したものが挙げられる。また、持ち出し端末の脆弱性を突いた攻撃も多く発生している」(満永氏)

コロナ禍で急速に普及したテレワーク環境は、十分なセキュリティ対策が講じられていないケースが多く存在する。満永氏は「テレワーク環境におけるエンドポイント管理は重要だが、それが徹底されていない。むしろテレワークでは周囲に第三者の“眼”がないことから本来は持ち出し禁止であるデータを持ち出したり、業務時間中に会社支給の端末から業務とは関係のないサイトにアクセスしたりといったモラルハザードが起きている。何も対策が施されていない場合にリモート勤務者の端末管理に限界がある」と指摘する。

EDR活用を阻む人材不足の壁

こうした状況で必要なのが、EDR(Endpoint Detection and Response)やSIEM(Security Information and Event Management)を活用したエンドポイント管理だ。

EDRはネットワーク全体の各エンドポイント端末でどのような操作をしているのかをリアルタイムで監視し、サイバー攻撃の兆候を検知、対処する。対してSIEMはセキュリティ機器などから出力されるログデータを一元的に収集し、リアルタイムで脅威を自動で検出、通知するセキュリティ情報イベント管理ソリューションである。満永氏は「EDRやSIEMは予算や人手が必要になるが、安全なテレワーク環境の実現には不可欠と言っても過言ではない」と説く。

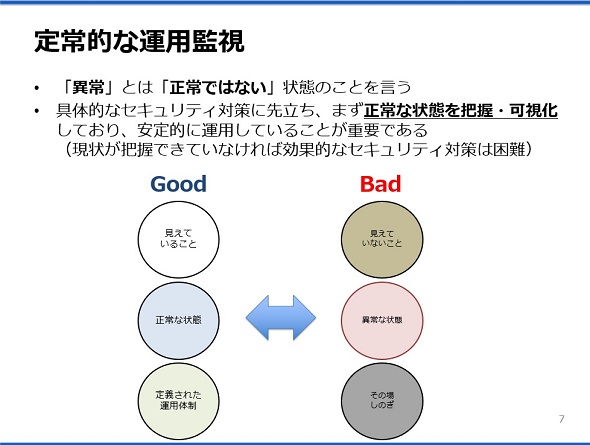

エンドポイントを防御する最初のアプローチは「保護対象を正しく把握する」ことだ。そのためには「正常な状態」を可視化して把握する必要がある。「現状が把握できていなければ、効果的なセキュリティ対策は困難」(満永氏)であるためだ。その上で、必要なエンドポイント対策ソリューションを導入する。2022年5月に日本情報経済社会推進協会が公開した「IT-Report 2022 Spring」によると、EDRの普及率は33.2%で前年よりも5.7ポイント増加している。

テレワーク環境の端末は、オフィスネットワークを経由しない通信経路でインターネットに接続することもあり、端末の挙動も通信先も管理者から可視化されないという問題がある。EDRはリモート端末の挙動や通信をデバイスを可視化することで、マルウェアの侵入を迅速に検知できる。

また、EDRはゼロトラストセキュリティ対策にも有用だ。満永氏は「ゼロトラストの概念においてもEDRは中核を担う要素であり、ゼロトラスト構築にはエンドポイントの保護は欠かせない」と指摘する。

ただしEDRの導入には課題も多い。その一つが「地道な運用」だ。EDRは「導入したら終わり」ではない。自社が導入しているセキュリティ製品やネットワーク機器が出力する大量のログと向き合い、アラートに対処しなければならない。当然、誤検知もあるため「どのアラートに対応すべきか」といった判断は、セキュリティ担当者の役割だ。この見極めはある程度の経験値が必要になるが、セキュリティ人材の不足が叫ばれる昨今、スキルを持つ人材を育成、確保するのに多くの企業が苦労している。

さらにサイバー攻撃者も検知回避の工夫をしている。「攻撃コード対策」では不正なコードをユーザーモードのプロセスにフックして信頼されたプロセスに特権でアクセスし、不審なアクティビティーを隠している。「DLLインジェクション」では強制的に指定したDLLファイルを注入してユーザープロセスにコードを挿入し、エスカレートされた特権でAPIを呼び出している。

満永氏は「事業会社はそれぞれがビジネスを営んでおり、ログ分析や攻撃検知のフェーズで高度な技術者を育成して、攻撃者といたちごっこを続けていくのは必ずしも割に合わない。中核的なセキュリティ対策を担う人材は事業会社において必要だが、こうした専門性が高い分野はセキュリティ専門企業によるインシデント検知サービス(MSS)などの活用も視野に入れることをお勧めする。重要なのはEDRやSIEM、MSSといったソリューションやサービスを活用しながら、インシデント被害発生に備えた体制やフローを確立することだ」と説明する。

フレームワークで理解する攻撃者の行動と思考回路

攻撃者がどのように防御網をくぐり抜けるのかを把握するためには、攻撃側の視点を防御策に取り入れることが重要だ。

「多くの企業は、セキュリティ対策を導入した時点で対策を講じた気持ちになる。しかし重要なのは導入した対策の効果を確認することだ。攻撃側と防御側の視点は異なる。『こうすれば守れる』という発想から、『攻撃者から見たら自社はどのように狙われるのか』に考えを変えることで、防御側での想定に過不足がないかを検証できる。カードキーを例に挙げると『自分のカードキーでドアが開くこと』ではなく『第三者が偽造カードキーを使っても入室できない』ようにすることこそが攻撃者視点のセキュリティ対策だ」(満永氏)

では、どのようにして攻撃者視点を獲得すればよいのか。満永氏は一例として「MITRE ATT&CK」(マイターアタック)を挙げる。マイターアタックはグローバルで発生したサイバー攻撃の事例を収集し、攻撃者の攻撃方法や行動を攻撃のフェーズごとに分類したフレームワークである。2022年10月にリリースされた「MITRE ATT&CK version 12.0」のエンタープライズカテゴリーでは14の攻撃フェーズと193の攻撃手法、401のサブテクニック、135のグループ、718のソフトウェアが紹介されている。

満永氏はマイターアタックを活用したプローチを、病気に例えて説明する。「一口に病気といっても病状や患部によって治療法は分類されており、それぞれに対して専門医がいて適切な対処方法で治療する。同様にサイバー攻撃も攻撃手法を整理・分類することで、それぞれの対策を明確にできる」(同氏)。

マイターアタックで分類された攻撃手法は193“しか”ない。適切な検知手法で攻撃を可視化し、その特徴にあった対策を講じれば、万が一侵入されたとしても被害を最小限に抑えられる。

満永氏は対策の好例として、医療機関におけるランサムウェア感染とその後の対策を紹介した。徳島県にあるつるぎ町立半田病院は2021年10月、ランサムウェアに感染し、電子カルテをはじめとする院内システムが利用できなくなった。結果、データ復旧までに2カ月を要したが、同病院ではインシデント対応や侵害から得た教訓を報告書として公開している。

満永氏は「こうした報告書から学べることは多い。特に対策には『脆弱性管理の課題』や『システム設定の課題』などの項目が参考になる。各企業は実際のインシデントを他山の石とせず、攻撃者視点やBCP(事業継続計画)を見据えた人材育成や体制の整備を検討することが重要だ」と訴え、講演を締めくくった。

関連記事

「やらないよりマシ」 徳丸氏が語る“セキュリティチェックシートの問題点”

「やらないよりマシ」 徳丸氏が語る“セキュリティチェックシートの問題点”

サイバー攻撃の激化によって企業規模を問わずサプライチェーンリスクが生まれている。発注側と受注側それぞれでこれに向けた効果的な防御策とは何か。徳丸 浩氏がサプライチェーンリスクとセキュリティチェックシート問題について切り込んだ。 脆弱性対応の“解像度”を高めよ アップデートだけでは全然足りない理由

脆弱性対応の“解像度”を高めよ アップデートだけでは全然足りない理由

「脆弱性対応=セキュリティアップデートを適用するだけ」という理解は少し解像度が低過ぎるかもしれない。岡田 良太郎氏がそもそも脆弱性対応とは何をどうすることなのか、近年注目のキーワード「SBOM」の意義とは何かなどを語った。 脆弱性対応と社長命令の板挟み――情シスに明日はくるのか?

脆弱性対応と社長命令の板挟み――情シスに明日はくるのか?

サイバー攻撃が激しさを増す中、自社に影響を与える可能性がある脆弱性に対して適切に対処するにはどうすればいいのだろうか。クイズ形式でこれを学んでみよう。 サイバー攻撃者視点で“攻めにくいシステム”とは――上野 宣氏が語る

サイバー攻撃者視点で“攻めにくいシステム”とは――上野 宣氏が語る

境界型セキュリティの限界が唱えられて久しい中、企業が目指すべき対策とは何か。現役のペネトレーションテスターである上野 宣氏が、サイバー攻撃者の視点で有効なセキュリティ対策を語った。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- 大阪ガスが日本IBM、オージス総研とパートナーシップ締結 AIを軸としたシステム変革とは

- メルカリ「CTOがCHROを兼務」が示すもの AI時代の組織設計と“形だけの模倣”に潜むリスク

東洋大学の満永拓邦氏

東洋大学の満永拓邦氏