پuƒAƒNƒZƒX‚ج–ٌ86پ“‚ھbot‚¾‚ء‚½پvپ@چq‹َ‰ïژذ‚ج—\–ٌƒTƒCƒg‚ھ”Y‚قbotپFگVکAچعپF–ہکfbotژ–Œڈ•ëپi2/2 ƒyپ[ƒWپj

پ@‚½‚¾پAbot‚ھڈî•ٌ‚ًژ©“®ڈئ‰ï‚µ‚½‚è—\–ٌپA”ƒ‚¢گè‚ك‚·‚éچsˆ×ژ©‘ج‚حپuƒTƒCƒoپ[چUŒ‚پv‚ئ‚ـ‚إ‚حŒ¾‚¢“ï‚¢پB‚³‚ç‚ة“ْ–{‚إ‚ح‹Kگ§‚·‚é–@—¥‚ھ‚ـ‚¾‚ب‚پA‚ـ‚³‚ة–³–@’n‘ر‚جڈَ‘ش‚إپAٹé‹ئ‚حژ©‰q‚·‚邵‚©‘خچR‚·‚éژè’i‚ھ‚ب‚¢پB

پ@•ؤچ‘‚إ‚حپAbot‚ة‚و‚ء‚ؤ”ƒ‚¢گè‚ك‚½ƒ`ƒPƒbƒg‚ج“]”„‚ً‹ضژ~‚·‚éBOTS–@پiBetter Online Ticket Sales Actپj‚ھ2016”N‚ةگ¬—§‚µ‚ؤ‚¢‚éپB‚µ‚©‚µپA‚»‚ج‚و‚¤‚ب–@—¥‚ھ“ْ–{‚إڈ«—ˆگ¬—§‚µ‚½ڈêچ‡‚إ‚àپA‚ـ‚¸‚حbot‚ة‚و‚éƒAƒNƒZƒX‚©گlٹش‚جƒAƒNƒZƒX‚ب‚ج‚©‚ًپAbot‚جچى‚èژè‚ًڈم‰ٌ‚é‹Zڈp‚ً—p‚¢‚ؤ”»•ت‚µپA‰آژ‹‰»‚·‚é•K—v‚ح‚ ‚邾‚낤پB

پ@JAL‚جbot‘خچô‚إ‚حپAŒں’m‚ة‰ء‚¦‚ؤbot‚ً“Kگط‚ةƒRƒ“ƒgƒچپ[ƒ‹‚·‚邱‚ئ‚ةگ¬Œ÷‚µ‚ؤ‚¢‚éپB–ہکf‚بbot‚ة‚و‚é–³‘ت‚بƒٹƒNƒGƒXƒg‚ً—}‚¦پAٹO•”ƒTپ[ƒrƒX‚ض‚ج‰غ‹à‚ھ—}گ§‚³‚ꂽŒ‹‰تپAپu‚ـ‚³‚ةŒ…ˆل‚¢‚جƒRƒXƒg‚ًˆê‹C‚ةچيŒ¸‚إ‚«‚½پvپiJALپj‚ئ‚¢‚¤پB

پ@bot‚جƒAƒNƒZƒX‚ً’Pڈƒ‚ةƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚ج‚و‚¤‚ةژص’f‚µ‚ؤ‚µ‚ـ‚¤‚ئپAbot‚ھٹ¨•t‚¢‚ؤپAژ©“®“I‚ة‰ٌ”ً‚·‚éچs“®‚ً‚ئ‚ç‚ê‚ؤ‚µ‚ـ‚¤پB‚»‚±‚إپA‚±‚ج‚و‚¤‚بbot‚ة‘خ‚µ‚ؤ‚حپA—ل‚¦‚خWebƒTƒCƒg‘¤‚©‚ç‚جƒŒƒXƒ|ƒ“ƒX‚ً’x‚‚µ‚ؤچs“®‚ً—}ژ~‚·‚é‚ب‚اپAbot‚ً‚¾‚ـ‚µ‚ؤپA‚¢‚ي‚خپuگ¶ژE‚µپv‚ة‚·‚é‘خچô‚ھŒ÷‚ً‘t‚·‚éپBچإگV‚جbotŒں’m‹Zڈp‚ئچ‡‚ي‚¹پAگ§Œن–ت‚إ‚ح‚±‚ج‚و‚¤‚ةپubot‚ً‚¢‚ب‚·پv‚ئ‚¢‚¤چl‚¦‚ھ‘هگط‚¾پB

•sگ³ƒچƒOƒCƒ“‚ج”wŒi‚ةپuƒ|ƒCƒ“ƒg•sگ³—ک—pپv‚ ‚è

پ@ƒAƒJƒ}ƒC‚ج•ھگح‚إ‚حپAگ¢ٹE‚جƒzƒeƒ‹پA—·چs‹ئ‚جƒTƒCƒg‚حپAƒ`ƒPƒbƒg‚ج”ƒ‚¢گè‚كˆبٹO‚ة‚àbot‚ة‚و‚é•sگ³ƒچƒOƒCƒ“پiƒpƒXƒڈپ[ƒhƒٹƒXƒgŒ^چUŒ‚پj‚ھ‘ه—ت‚ةٹد‘ھ‚³‚ê‚ؤ‚¢‚éپB

پ@‚±‚ê‚ç‚جچUŒ‚‚ھٹˆ”‚ة‚ب‚ء‚ؤ‚¢‚é”wŒi‚ة‚حپAچq‹َ‰ïژذ‚جƒ}ƒCƒŒپ[ƒW‚âپA‚»‚ê‚ç‚ئ‚àکAŒg‚·‚éƒzƒeƒ‹ƒٹƒڈپ[ƒY‚ئŒؤ‚خ‚ê‚éƒTپ[ƒrƒX—ک—pƒ|ƒCƒ“ƒg‚جƒtƒ‰ƒEƒhپi•sگ³—ک—pپj‚ھ‚ ‚éپB‘¼‚جƒ|ƒCƒ“ƒg‚ئ‚جŒًٹ·ƒTپ[ƒrƒX‚ب‚ا‚ًŒo—R‚µ‚ؤŒ»‹à‰»‚·‚é‚ج‚ھ—eˆص‚¾‚©‚炾پB

پ@‚³‚ç‚ةپAƒzƒeƒ‹پA—·چs‹ئ‚ة‘خ‚·‚é•sگ³ƒچƒOƒCƒ“چUŒ‚‚ة‚ح‚ ‚é“ء’¥‚ھ‚ف‚ç‚ꂽپB

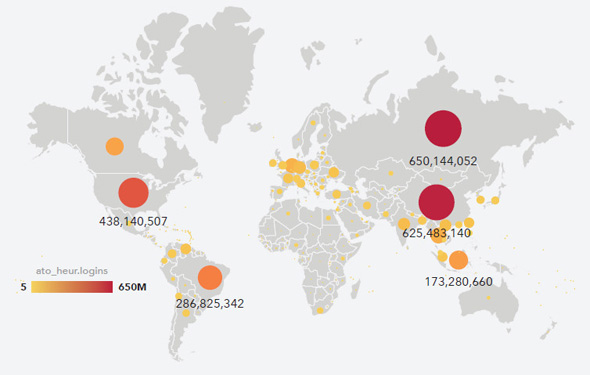

پ@bot‚ة‚و‚é•sگ³ƒچƒOƒCƒ“چUŒ‚Œ³‚حپA’تڈي•ؤچ‘‚©‚ç‚ج‚à‚ج‚ھ‘½‚¢پB‚¾‚ھپA—·چs‹ئٹE‚جƒTƒCƒg‚ة‘خ‚·‚é•sگ³ƒچƒOƒCƒ“‚إ‚حپAƒچƒVƒA‚ئ’†چ‘‚جƒlƒbƒgƒڈپ[ƒNڈم‚جbot‚ة‚و‚éچUŒ‚‚ھ•ؤچ‘‚ًڈم‰ٌ‚é‚ئ‚¢‚¤ŒXŒü‚ھ‚ف‚ç‚ê‚éپBbot‚جڈٹچف‚ئچUŒ‚ژز‚ج‹ڈڈZ’n‚ح•K‚¸‚µ‚àˆê’v‚·‚é‚à‚ج‚إ‚ح‚ب‚¢‚ھپA•sگ³ƒچƒOƒCƒ“چUŒ‚‚ج‚و‚¤‚ةپAچUŒ‚ژز‚ھbot‚ًچى‚èچ‚ٌ‚¾‚èپA’²گ®‚µ‚½‚è‚·‚éچUŒ‚‚إ‚حپAچUŒ‚ژز‚ھژg‚¢ٹµ‚ꂽٹآ‹«‚ً—ک—p‚·‚éŒXŒü‚à‚ ‚éپBژ©ژذƒTƒCƒg‚ض‚جbotƒAƒNƒZƒX‚جƒfپ[ƒ^‚ً‰آژ‹‰»‚µپA‘¼‚ج‚³‚ـ‚´‚ـ‚بƒfپ[ƒ^‚ئ“ث‚«چ‡‚ي‚¹‚邱‚ئ‚ھ‚إ‚«‚ê‚خپAچUŒ‚ژز‚جˆسگ}‚ً—قگ„‚·‚éڈ•‚¯‚ة‚ب‚邾‚낤پB

گ¢ٹE‚ج—·چs‹ئٹE‚ة‘خ‚·‚é•sگ³ƒچƒOƒCƒ“چUŒ‚Œ³چ‘‚¨‚و‚رٹد‘ھگ”‚ج•ھ•zپپپuAkamai SOTI Security Report 2018 Summer -Web Attacksپv‚و‚è

گ¢ٹE‚ج—·چs‹ئٹE‚ة‘خ‚·‚é•sگ³ƒچƒOƒCƒ“چUŒ‚Œ³چ‘‚¨‚و‚رٹد‘ھگ”‚ج•ھ•zپپپuAkamai SOTI Security Report 2018 Summer -Web Attacksپv‚و‚èپ@‘¼‚ة‚à•sگ³ƒچƒOƒCƒ“چUŒ‚‚ھپAƒ|ƒCƒ“ƒgژو‚舵‚¢ƒTƒCƒg‚ً‘_‚¤——R‚ھ‚ ‚éپB‚±‚¤‚µ‚½ٹ·‹à‚إ‚«‚éƒ|ƒCƒ“ƒg‚ًژو‚舵‚¤ژ–‹ئژز‚جƒTƒCƒg‚حپA“¯—l‚جƒ|ƒCƒ“ƒg‚ًژو‚舵‚¤ƒNƒŒƒWƒbƒgƒJپ[ƒh‰ïژذ‚ب‚ا‚ئ”ن‚ׂؤپAˆê”ت“I‚ةƒZƒLƒ…ƒٹƒeƒB‘خچô‚ھٹة‚¢‚¾‚낤‚ئچUŒ‚ژز‚ةچl‚¦‚ç‚ê‚ؤ‚¢‚éپB‚ـ‚½پA—ک—pژز‚ھپuƒ|ƒCƒ“ƒgژcچ‚‚ھ‰½ƒ|ƒCƒ“ƒg‚½‚ـ‚ء‚ؤ‚¢‚é‚©پv‚ً•p”ة‚ة‚حƒ`ƒFƒbƒN‚µ‚ؤ‚¢‚ب‚¢‚ئژv‚ي‚ê‚ؤ‚¢‚邱‚ئ‚àژè“`‚ء‚ؤپAچUŒ‚ژز‚ة‚حٹiچD‚ج•W“I‚ة‰f‚ء‚ؤ‚¢‚éپB

پ@Œ»‹à‰»‚ھ—eˆص‚ب•W“I‚ة‘خ‚µ‚ؤ‚حپAƒRƒXƒg‚ً‚©‚¯‚ؤچى‚èچ‚ـ‚ꂽbot‚ھ—p‚¢‚ç‚ê‚éŒXŒü‚ھ‚ ‚èپAچ،Œمbot‚جگi‰»‚ة‚و‚肳‚ç‚ةٹ댯گ«‚ح‘‚µ‚ؤ‚¢‚پB‚±‚ج‚و‚¤‚بƒTƒCƒg‰^—pژز‚حپA”ئچكچsˆ×‚ج–hژ~‚جٹد“_‚©‚ç‚àپA‚و‚èˆê‘w‚جŒx‰ْ‚ئ‘خڈˆ‚ھ‹پ‚ك‚ç‚ê‚邾‚낤پB

پ@ژں‰ٌ‚حپA‚و‚èچ‚“x‚بbot‚ھ—p‚¢‚ç‚ê‚ؤ‚¢‚éپA‹à—Z‹@ٹض‚ة‘خ‚·‚éƒTƒCƒoپ[چUŒ‚‚ًژو‚èڈم‚°‚é—\’肾پB

ٹضکA‹Lژ–

ƒ`ƒPƒbƒgچw“ü‚جƒAƒNƒZƒXپu9ٹ„‚ھbotپv‚ة‚ر‚ء‚‚èپ@پg’mŒb”ن‚×پh‚ج•‘‘ن—

ƒ`ƒPƒbƒgچw“ü‚جƒAƒNƒZƒXپu9ٹ„‚ھbotپv‚ة‚ر‚ء‚‚èپ@پg’mŒb”ن‚×پh‚ج•‘‘ن—

ƒ`ƒPƒbƒgچw“ü‚جƒAƒNƒZƒX‚ج‚¤‚؟پA9ٹ„’´‚ھbot‚ة‚و‚é‚à‚ج‚¾‚ء‚½پ\پ\ƒ`ƒPƒbƒg”ج”„ƒTƒCƒgپueپ{پv‚ھپAƒAƒJƒ}ƒCپEƒeƒNƒmƒچƒWپ[ƒY‚جbotŒں’mƒVƒXƒeƒ€‚ً“±“ü‚µ‚½‚ئ‚±‚ëپA‚»‚ٌ‚بژہ‘ش‚ھ•‚‚«’¤‚è‚ةپBbot‚ً‹ىژg‚·‚鉽ژز‚©‚ئ‚ج’mŒb”ن‚×پB‚»‚ج•‘‘ن— ‚ً•·‚¢‚½پB ƒ_پ[ƒNƒEƒFƒuٹE‚ج‘ه•¨پA’ةچ¦‚جƒ~ƒXپ@Œ©‚¦‚ؤ‚«‚½پgگ³‘جپh

ƒ_پ[ƒNƒEƒFƒuٹE‚ج‘ه•¨پA’ةچ¦‚جƒ~ƒXپ@Œ©‚¦‚ؤ‚«‚½پgگ³‘جپh

ƒ_پ[ƒNƒEƒFƒu‚ً’²چ¸‚·‚éƒzƒڈƒCƒgƒnƒbƒJپ[‚ھپAگ¢ٹEچإ‘ه‚جƒ_پ[ƒNƒEƒFƒuƒ}پ[ƒPƒbƒg‚إ‚ ‚éDream Market‚جٹا—گl‚ج‘fگ«‚ة”—‚éپB IoTژ‘م‚ةچؤ‚ر‹rŒُپHپ@ƒڈپ[ƒ€‚ة‘خچR‚·‚éپuƒAƒ“ƒ`ƒڈپ[ƒ€پv

IoTژ‘م‚ةچؤ‚ر‹rŒُپHپ@ƒڈپ[ƒ€‚ة‘خچR‚·‚éپuƒAƒ“ƒ`ƒڈپ[ƒ€پv

ƒlƒbƒgƒڈپ[ƒN‚جêt–¾ٹْ‚©‚çپAچUŒ‚ژز“¯ژm‚إŒJ‚èچL‚°‚ç‚ê‚ؤ‚«‚½ƒڈپ[ƒ€ٹشچR‘ˆپB‚à‚ء‚د‚çچUŒ‚ژز‚ھژ©‚ç‚جگ¨—ح”حˆح‚ًچL‚°‚邽‚ك‚ج‘ˆ‚¢‚إ‚µ‚½‚ھپAژ‚ة‚ح‘Pˆس‚جƒAƒ“ƒ`ƒڈپ[ƒ€‚ھ—¬’ت‚·‚邱‚ئ‚à‚ ‚è‚ـ‚µ‚½پB‚»‚ٌ‚بƒAƒ“ƒ`ƒڈپ[ƒ€‚ھپAIoTژ‘م‚ةچؤ‚ر’چ–ع‚ًڈW‚ك‚ؤ‚¢‚ـ‚·پB ژjڈمچإˆ«‹K–ح‚جDDoSچUŒ‚پ@پuMiraiپv‚ـ‚ٌ‰„پA‚ب‚؛پH

ژjڈمچإˆ«‹K–ح‚جDDoSچUŒ‚پ@پuMiraiپv‚ـ‚ٌ‰„پA‚ب‚؛پH

ƒCƒ“ƒ^پ[ƒlƒbƒg‚ج•پ‹yٹْ‚©‚çچ،‚ـ‚إPC‚âIT‚جگ¢ٹE‚إ‹N‚±‚ء‚½پA‚ ‚é‚¢‚حŒ»چفگiچs’†‚ج‚³‚ـ‚´‚ـ‚بژ–Œڈ‚©‚瓾‚ç‚ꂽ‹³ŒP‚ًپAIoT‚جگ¢ٹE‚إگ¶‚©‚¹‚ب‚¢‚©پ\پ\‚»‚ٌ‚ب‘خچô‚جƒqƒ“ƒg‚ً’T‚éکAچع‚ھƒXƒ^پ[ƒgپB

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR‹ئ–±•”–ه‚ھ•ّ‚¦‚é‰غ‘è‚ًIT‚إ‰ًŒˆپiƒLپ[ƒ}ƒ“ƒYƒlƒbƒgپj

- Excel‚حگ³‹`‚©ˆ«–‚‚©پHپ@’²چ¸‚©‚猩‚¦‚½پuExcelژٹڈمژه‹`پv‚جˆإ

- ڈîƒVƒX•”ˆُپu‚à‚¤ژ«‚ك‚½‚¢پcپcپv–{“–‚ةƒCƒ‰ƒCƒ‰‚µ‚½ƒ„ƒo‚¢ڈمژi‚جپg‚ق‚؟‚لƒuƒٹپh

- ƒ~پ[ƒgƒ{پ[ƒ‹‚جگخˆنگH•iپA30”N‚à‚ج‚جƒVƒXƒeƒ€چüگV‚إ‰’Pˆت‚ج’ا‰ءگ؟‹پپcپcˆê‘ج‚ا‚¤‚µ‚½پH

- ƒfپ[ƒ^گlچقƒ[ƒچ‚¾‚ء‚½گ¯–ىƒٹƒ]پ[ƒg‚ھپAگ”ƒJŒژ‚إ3گl‚جگê–ه‰ئ‚ًگ¶‚فڈo‚µ‚½•û–@

- ƒoƒŒ‚½‚çƒNƒr‚©‚àپHپ@’N‚àژç‚ء‚ؤ‚ب‚¢پu”j‚ç‚ê‚éITƒ‹پ[ƒ‹پv9‘I