「認証の回数が多いほど安全」は間違い? 二要素認証のハナシ:今さら聞けない「認証」のハナシ(2/3 ページ)

強固な「一段階の二要素認証」とは?

二段階・二要素認証と一段階・二要素認証(※1)はどう違うのでしょうか。

実際のところ、利用者の側でこの違いを気にする必要はありません。「2要素を使ってるな。セキュリティレベルが高いな」でOKです。ただし、認証システムの導入や評価に関わる方は意識しておいた方がよいでしょう。

※1:二段階・二要素認証、一段階・二要素認証は、この記事で便宜的に使用している名称です。セキュリティ業界でよく使われている名称というわけではありません。

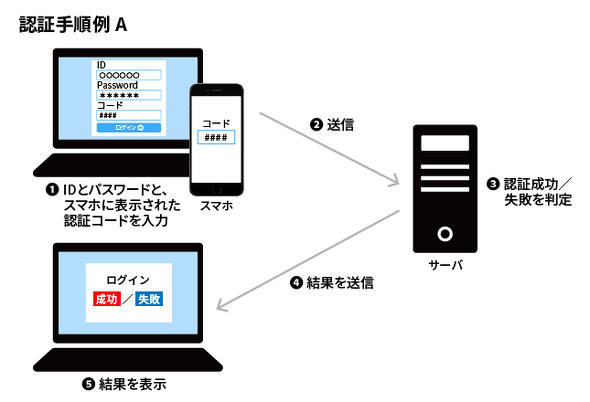

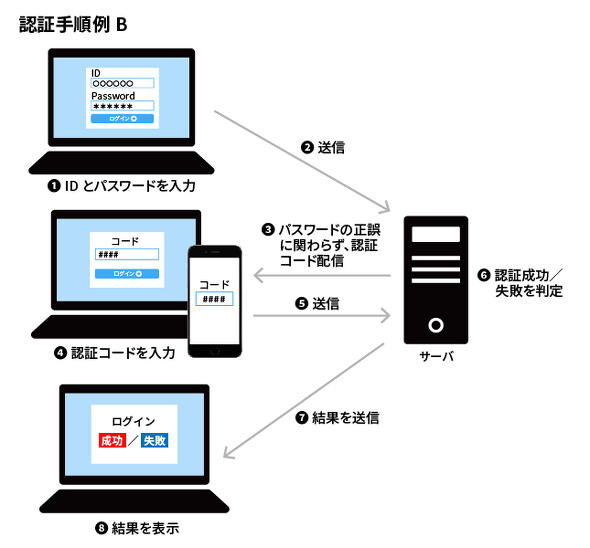

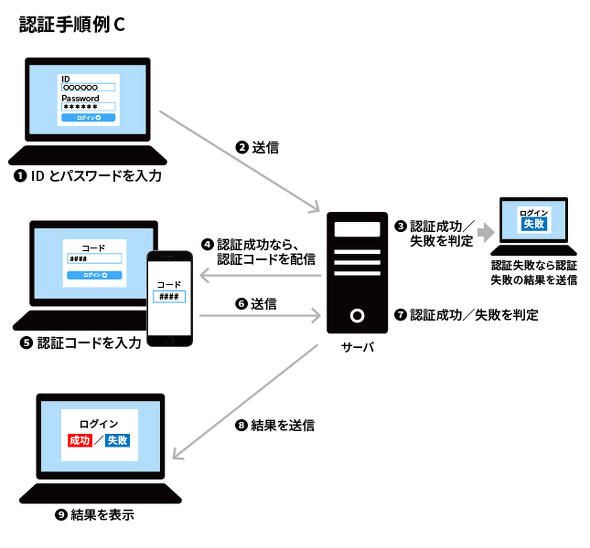

下記で一段階・二要素認証と二段階・二要素認証の認証手順の例を図解してみました。(※2)

※2:あくまでも例です。実際には、ここに示したもの以外の手順もありますし、この図解も省略しています。

認証手順例Aは、パスワードとスマートフォン用ワンタイムパスワードアプリ(Google Authenticatorなど)の利用を想定しています。認証情報であるパスワードと、アプリに表示された認証コードの両方を同時に入力・送信し、サーバ側では2要素を同時に判定しています。これは一段階・二要素認証となります。

認証手順例Bは、パスワードとSMSなどのメッセージで送られてくる認証コードの利用を想定しています。利用者側から見ると、2回に分けて入力がされているので2段階に見えます。しかし、サーバ側から判定結果が送られてくるのは、両方の認証情報の入力・送信が完了してからになります。これも一段階・二要素認証になります。

認証手順例Cは、Bと同じくパスワードとメッセージによる認証コードを利用しており、利用者側の入力も2回に分けて行います。ただし、1段階目のパスワードだけでいったん判定を行い、そこで成功しないと認証コードが送られて来ないので、2段階目の入力・判定に進めません。この場合だと、二段階・二要素認証になります。

A、Bでは、2要素の両方が確認されるまで、ログイン成功・失敗が利用者に告知されませんが、Cでは1段階目の確認時に成功・失敗が告知され、2段階目の確認に移行します。

不正ログインを試みる側からすると、どこで認証失敗しているのか情報を得られる方が突破はしやすいと考えられます。一段階・二要素認証の方が二段階・二要素認証よりも強固と言えます。

しかしながら、新規のシステムを構築する場合には、最初から一段階・二要素認証で設計することも考えられますが、既存のシステムの認証に、新たな認証要素を追加する場合には、二段階・二要素認証にした方が、コストと手間がかからない場合がほとんどでしょう。そういった事情もあり、パスロジにいただくご相談も二段階・二要素認証の場合が多いです。

実際に導入を検討するにあたっては、突破された場合のリスクとコストをてんびんに掛け、どこまで強固にするのか判断することになります。

一般消費者が利用するようなサービスの認証や、職員がテレワークなどで業務システムを利用する際の認証などであれば、今のところは二段階・二要素認証で十分でしょう。

ただし、SMSなどのメッセージ認証を導入する際には、上記の認証手順例Cではなく、Bにしておくと、「パスワードを入力していないのに認証コードが届くのはおかしい。パスワードを変更しておこう」と利用者側で気付いて対策できるという利点が生まれます。ですので、パスワード認証に失敗してもメッセージを送るように、ひと手間かけておくことをお勧めします。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR