「脅威情報」分析で、海外勢に“データ負け”しないために(1/2 ページ)

昨今「GAFA」と呼ばれる米国の大手IT企業による個人データ独占を巡り、規制すべきとか、日本企業はどのように対抗すべきかといった議論が盛んになっています。こうしたデータが鍵を握るのは、消費活動の世界に限りません。サイバーセキュリティの領域でも、脅威に関するデータをいかに収集し、対策に活用するかが注目されています。

この数年、セキュリティ業界では「脅威情報」(スレットインテリジェンス)という単語を耳にする機会が増えました。攻撃者が操るC2サーバのIPアドレスやフィッシングサイト、マルウェア配布サイトのURL、攻撃に用いられるマルウェアのハッシュ値といった「IoC」(Indicator of Compromise)と呼ばれる情報が中心です。それ以外にも攻撃の傾向分析や背景情報などを加味して提供するサービスが増えてきました。

従来セキュリティ製品を提供しているベンダーはもちろん、この分野に特化した新興企業も現れており、中にはダークウェブの情報も調査するとうたうサービスも登場しています。各社を取材していて「脅威インテリジェンスを活用しています」という説明が出てこないことがないほどです。その分、どんな情報をどのくらい蓄積しているのか、その精度はどうなのかという、カタログでは比較できない部分を吟味する必要が高まったといえます。

ただ、こうしたサービスを利用するには、相応のコストが掛かりますし、受け取った情報を咀嚼(そしゃく)するにもそれなりのスキルや慣れが必要です。ですので、なかなか手が出せないという方は、まず「OSINT」(Open Source INTelligence)と呼ばれる、公開情報に基づく情報収集から始めることをお勧めしたいです。

ITmediaもそうですが、ニュースメディアの他、Twitterやブログを検索すればさまざまな公開情報を入手できます。またShodanやVirusTotalに代表される、脅威に関する情報を集約し、検索できるサイトも有力な情報源です。こうした外部の情報を収集し、手元のログ情報と突き合わせることで、「いま、システムで起きていることは何か」「緊急に対処しなければならないのかどうか」と判断するのに役立ちます。

バラバラのデータを集約、横断的に分析するには?

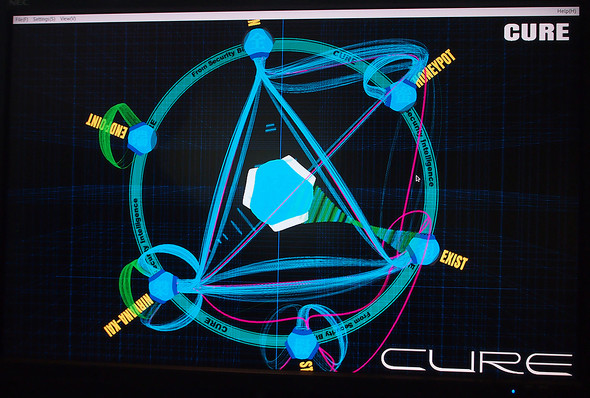

こうした「点と点とを結ぶ作業」ですが、どのように進めるかは人それぞれです。Excelなどでコツコツまとめるケースもあれば、チームで作業をする場合にはSIEMのようなツールを導入することもあります。6月中旬に千葉・幕張メッセで開催された「Interop Tokyo 2019」の会場では、情報通信研究機構(NICT)が独自に開発したセキュリティ情報融合基盤「CURE」を紹介していました。

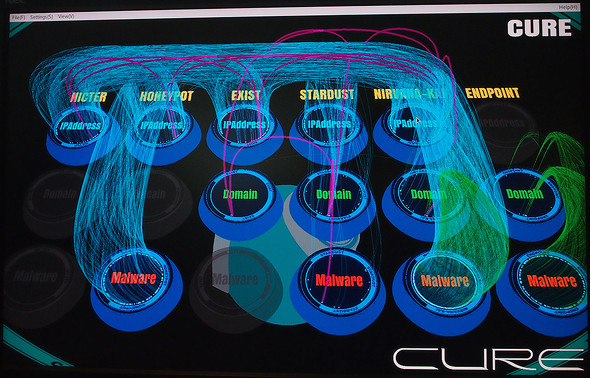

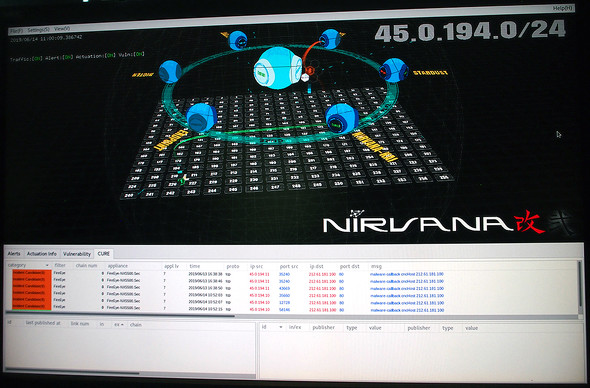

NICTは、ワームのような無差別攻撃を観測する「NICTER」、長期にわたって標的型攻撃の挙動を分析する「STARDUST」、セキュリティ機器やエンドポイントからのアラートを基に組織内の状況を可視化する「NIRVANA改」といったプラットフォーム、脅威情報をオープンソースで集約・公開する「EXIST」を提供しています。

問題は「これらの情報がデータベースとしてはバラバラに存在しており、『この端末とやりとりをしている不審な通信先は、ブラックリストに載っているものだろうか』『クロだとしたら、他の端末とも通信していないだろうか』『STARDUSTで捕捉した標的型攻撃と関連していないだろうか』といった事柄を確かめたくても、手作業でやるしかなかった」ことだったと、NICT サイバーセキュリティ研究室長の井上大介氏は指摘します。

ただでさえ解析すべきデータのサイズが増大している上、複数のデータベースに分散している情報を、異なる分析エンジンでひも付けながら解析することは難しかったのです。

これに対しCUREは「全てのデータを集め、フルメッシュで横断的に分析できるようにするもの」といいます。IPアドレス、URL、マルウェアのハッシュをキーにして散在していた情報をつなぎ合わせ、「このマルウェアを配布しているURLには関連性がある」といった事柄を明らかにしていくといいます。インメモリデータベースのRedisを利用して数ミリ秒程度で高速に検索できるようにした他、CUREと各データベースとの間はpub/subモデルで連携する仕組みにより、柔軟性やスケーラビリティを実現しました。

井上氏は「いろいろな脅威情報が流行っているけれど、高額な上、そもそも『うちの組織にどれだけ関係する話なのか』を見極めるのが大変になっている。CUREのような仕組みで自組織内のアラートと外部の脅威情報を関連付けることによって、『世の中で騒がれているこの脅威、うちにも入ってきているからすぐに対処が必要だ』とか、『今のところ兆候はないからひとまず無視していいね』といった判断ができる」と述べました。

世の中、脅威情報サービスが増えるのはいいのですが、あまりに多くの情報があふれるとCSIRTの担当者がそれに振り回されて疲弊しかねません。CUREでもいいし、ほかのツールでもいいのですが、多くの情報の中から自社にとってクリティカルなものを選び、優先順位を付け、日々のオペレーションに効率的に生かす術が求められ始めています。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR