「見破るのは実質不可能」──ECサイトからカード番号盗む“最新手口”、セキュリティ専門家の徳丸氏が解説(2/2 ページ)

「見破るのは実質不可能」 偽の決済画面による抜き取り

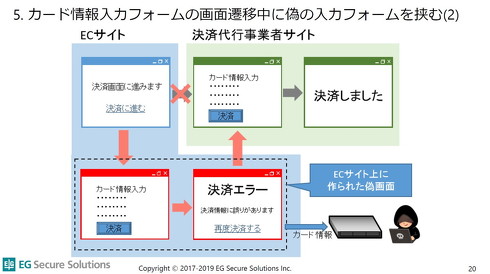

次に、決済方法にリダイレクト型を用いていた場合。バックドアの設置までは同様の手順だが、リダイレクト型ではECサイト上で番号を入力しないため、ECサイト上の入力から盗み取ることはできない。そこで攻撃者は、偽の決済画面を表示するWebサイトを用意する。

本来なら正規の決済サーバへ遷移するところを、攻撃者は偽のサーバへの遷移に書き換える。偽の決済画面に各種情報を入力させた上で、「決済エラー」の画面を表示し、正規の決済サーバへ再遷移。

最終的には正規のサーバで決済が完了するので、商品は通常通りにユーザーの手元に届く。「決済エラー」に違和感を持たない限りは、ユーザーは自分のクレジットカードなど各種情報が盗まれたことに気付かない。

徳丸氏は、「ECサイトのドメインは覚えていても、決済業者のドメインまでは普通覚えていない。見破るのは実質的に不可能。私自身も気付ける自信はない」と話す。

ECサイトの「穴」 どうしたら埋まるのか

これらの攻撃が可能なのは、EC-CUBEのバージョン2で構築されたサイトに“穴”があるからだ。徳丸氏は「バージョン2自体に脆弱性があるわけではない」と前置きしつつも、「バージョン2は広く普及しているため、間違った導入方法を紹介しているページもある。こうした方法に従って導入してしまうと、基本的なセキュリティがなされないまま公開した状態となってしまい、攻撃者の的となる」と指摘する。

正しいセキュリティがなされないために、本来外部からアクセスさせてはいけないページが誰でもアクセス可能な状態のまま放置されてしまう。攻撃者はここを起点にECサイトにバックドアを仕掛け、情報を盗み取っている。

では、バージョン2を利用しているECサイトはどうしたらこの穴を塞げるのか。

徳丸氏は、「基本的なセキュリティの知識を付けて対策を行えば防げるはず」という。同氏が代表を務めるセキュリティ専門会社のEGセキュアソリューションズはEC-CUBEのアドバイザリーを行っており、EC-CUBEで構築したECサイトのセキュリティチェックを無償で行っているが「その依頼も中々来ない」と嘆く。

最新のバージョン4ならこうした問題は起きないというが、バージョン更新も容易ではない。「サイト自体、ほぼ作り直しになる」。

さらに、EC-CUBE Ver2は利用企業が多いなどの理由から、本来のサポート期限を延長してサポートを続けており、新規に利用を始められる状態も続いている。徳丸氏は「バージョン2はシンプルで導入しやすい。これからもバージョン2でECサイトを構築する事例は出てくるだろう」と見ている。

対策方法は

消費者側で改ざんを見破るのは実質不可能だが、対策する方法はなくはない。

「消費者側で被害を食い止めるなら、セキュリティ的に怪しそうなECサイトではプリペイドカードに必要金額を都度チャージして購入するという方法はある。仮に番号が漏えいしても、チャージ金額以上には使われないため被害を小さくできる」

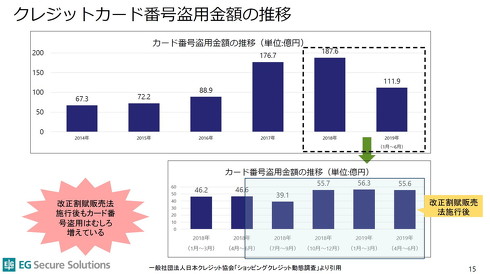

徳丸氏は、クレジットカード番号の漏えいによる被害金額が、2014年から現在まで右肩上がりに増えていると指摘する。特に16年は89億円だったところ、17年には177億円に急増。18年6月に割賦販売法改正があったが、結局18年の被害金額は17年を上回り188億円となった。19年は半年で112億円のペースで、年間では200億円に届く勢いだ。

攻撃者側は、「出し子」のような末端を除けば逮捕された例がほとんどない。いわば「ヤリ得」の状態だ。

消費者側で見破るのはほぼ不可能、ECサイト側も中々対策を打たないまま──となれば、クレジットカード情報の漏えい事件は今後も相当の規模で発生しそうだ。ECサイト運営側は、被害を出して謝罪や補償に追われる前に、自社サイトのセキュリティの状態を迅速に再点検するべきではないだろうか。

関連記事

7payの「二段階認証導入」は正解か? セキュリティ専門家、徳丸氏の視点

7payの「二段階認証導入」は正解か? セキュリティ専門家、徳丸氏の視点

セキュリティ専門家の徳丸浩さんに、7payが取るべきセキュリティ対策を聞いた。二段階認証の導入決定は「結論を出すのが早すぎる」という。 ヤマダ電機、不正アクセスで顧客のクレジットカード情報流出 最大3万7000件

ヤマダ電機、不正アクセスで顧客のクレジットカード情報流出 最大3万7000件

ヤマダ電機は、同社が運営するオンラインストアが不正アクセスを受け、最大3万7000件のクレジットカード情報が流出した可能性があると発表した。一部は不正利用された可能性もあるという。 個人情報が保存された神奈川県庁のHDD計54TB、転売される 処理会社の従業員が横領

個人情報が保存された神奈川県庁のHDD計54TB、転売される 処理会社の従業員が横領

神奈川県庁の行政文書が保存されたHDDが転売され、個人情報などが流出していたことが分かった。富士通リースから借りたファイルサーバで使われていたHDDを処分する際、HDD破壊を担当したブロードリンクで一部のHDDが横領され、転売にかけられた。 象印のECサイトに不正アクセス、最大28万件の顧客情報が流出 決済画面が改ざん

象印のECサイトに不正アクセス、最大28万件の顧客情報が流出 決済画面が改ざん

ECサイト「象印でショッピング」が不正アクセスを受け、氏名やメールアドレスなど、最大28万件の顧客情報が流出。流出したメールアドレス宛には、不審なサイトに誘導するメールが送られているという。 イープラスに聞く、悪徳転売業者を駆逐するまで チケット購入アクセスの「9割占めた」botを徹底排除

イープラスに聞く、悪徳転売業者を駆逐するまで チケット購入アクセスの「9割占めた」botを徹底排除

botを駆使してチケットを買い占める高額転売業者にイープラスがどのように立ち向かったのか。「迷惑bot事件簿」(特別編)では、イープラスの小西雅春氏にインタビューし、当時の戦いを振り返る。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR