クライアント管理サービスのKaseyaに大規模ランサムウェア攻撃 またREvilの可能性

クライアント管理サービスを手掛けるKaseyaは7月2日の午後(米東部時間、米独立記念日の週末前の金曜)、同社のIT環境管理・自動化サービス「VSA」のオンプレミス版が「高度なサイバー攻撃の犠牲になった」と発表した。SaaSサーバも念の為オフラインにした(影響を受ける顧客は世界で約3万6000)。同社は約40の顧客が影響を受けたことを確認しており、保護のためすべての顧客にVSAを停止するよう呼び掛けた。

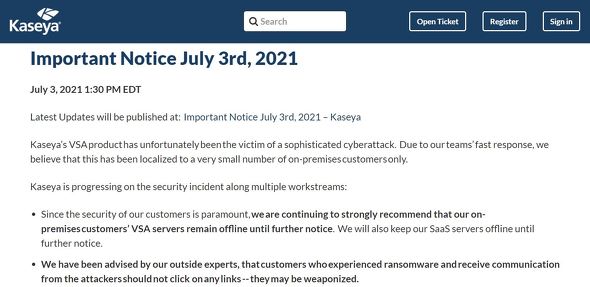

同社の情報更新ページには3日午後1時現在、「Kaseyaからの通知があるまでVSAをオフラインのままにしてください」とある。ランサムウェアの犠牲になった顧客に対しては、攻撃者からの通告をクリックしないよう呼び掛けている。この通告自体もマルウェアである可能性があるという。

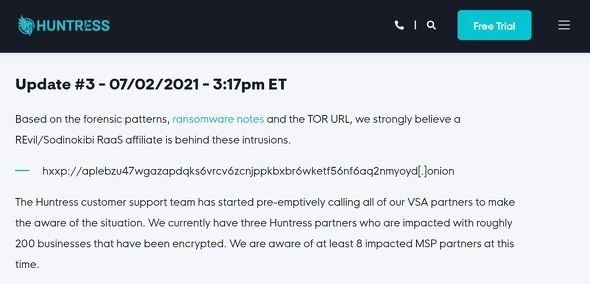

この件で顧客をサポートし、Kaseyaとも協力しているセキュリティ企業のHuntress Labsは、このランサムウェア攻撃は5月にJBSを攻撃したのと同じ犯罪集団「REvil」が関わっている可能性が高いとしている。REvilはロシアを拠点としているとみられている。

技術情報サイトのBleeping Computerによると、この攻撃は6つのMSPを標的にし、それを使っている200社もの企業のデータが暗号化されたという。

英セキュリティ企業Sophosのディレクター、マーク・ローマン氏は「身代金は4万4999ドルだ」とツイートした。添えられた脅迫状では、身代金は仮想通貨の「Monero」で要求されている。

米司法省(DoJ)は6月、米石油移送パイプライン大手のColonial Pipelineがビットコインで支払ったランサムウェアの身代金の秘密鍵を米連邦捜査局(FBI)が持つことで、身代金の一部を差し押さえたと発表した。Moneroの仕組みではこうした対策はできない。

Kaseyaは米連邦捜査局(FBI)および米国土安全保障省のサイバーセキュリティ機関CISAと協力している。

【7月5日午前9時UPDATE】Kaseyaは4日午後5時30分の更新で、アジア太平洋地域のSaaSの再開予定を日本時間の5日午後5時〜6日午前9時と発表した。

関連記事

“二重で脅す”ランサムウェア、さらに手口が巧妙化した新種も システムの正しい守り方を専門家に聞く

“二重で脅す”ランサムウェア、さらに手口が巧妙化した新種も システムの正しい守り方を専門家に聞く

企業の内部データを暗号化し、身代金を要求する「ランサムウェア」に企業はどう対策するべきなのか。最新の事例なども踏まえ、専門家に聞く。 ランサムウェア攻撃を受けたJBS、約12億円の身代金をビットコインで支払い

ランサムウェア攻撃を受けたJBS、約12億円の身代金をビットコインで支払い

食肉加工メーカーJBS USAは、ランサムウェア攻撃の身代金1100万ドル相当を支払ったと発表した。支払いはビットコインで行われたと報じられている。調査は続いているが、情報流出はなかったとしている。 ランサムウェア攻撃を受けたColonial、500万ドルの身代金を支払ったとの報道

ランサムウェア攻撃を受けたColonial、500万ドルの身代金を支払ったとの報道

ランサムウェア攻撃を受けた米Colonialは既に身代金をおよそ500万ドル(約5億5000万円)支払ったと報じられた。米連邦政府は「一般に身代金支払いは犯罪を助長する」と懸念を表明した。 ランサムウェア被害は深刻化の一途、撲滅目指し官民が連携 3分の1は身代金払ってもデータ取り戻せず

ランサムウェア被害は深刻化の一途、撲滅目指し官民が連携 3分の1は身代金払ってもデータ取り戻せず

既に企業が単独で対応できるレベルではなくなってきているランサムウェアの実態。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR