重大な「Log4j」脆弱性の動向と対策状況(1/2 ページ)

「Log4j」の脆弱性が公開されて1カ月以上が過ぎた。現在のところ、大規模な悪用被害は発表されていないが、対象範囲が非常に広く、深刻な影響を受ける可能性があるため、各所から注意喚起が発表されている。ここでは、検知状況や対策状況についてまとめる。

Log4jの脆弱性への対応の難しさ

Log4jとは、Apacheが提供するデータログ生成・記録APIである。このLog4j(正しくはそのバージョン2系である「Log4j 2」)に、リモートコード実行という深刻な脆弱性が確認された。リモートコード実行とは、脆弱性のあるシステムに対して遠隔から任意のコードを実行できる、つまり乗っ取りが可能な脆弱性であり、非常に深刻度が高い。

ただし、このレベルの脆弱性は決して珍しいものではない。年に数回は発見されるレベルである。Log4jの脆弱性が話題になっているのは、汎用性が高くさまざまな環境に存在するためだ。Log4jを採用するシステムは、サーバ、Webアプリケーション、コンテナ、IoTなど、幅広い種類のデバイスに及んでいる。Tenableが調査した資産の約1割でLog4jが検知されており、これらのシステムの10台に1台がLog4jの脆弱性を抱えていることになる。

Log4jはオープンソースのライブラリとして公開されているため、非常に多くのアプリケーションに採用されていることも問題を大きくしている。アプリケーションを開発する際には、基本的な機能をオープンソースのコンポーネントでまかなうことが多く、そこにLog4jが採用されている可能性が高い。2層から3層の深さにLog4jが存在するケースが多いため、把握することが難しく、対応に多くの工数がかかってしまう。

これらの潜在するLog4jをすべて洗い出し、脆弱性への対応がなされた最新バージョンにアップデートする必要がある。しかも、アップデートを実施する際には他のアプリケーションへの影響を確認するための検証が必要になるし、本番環境に適用する際にはシステムを停止することも視野に入れなければならない。

Log4jの検知状況

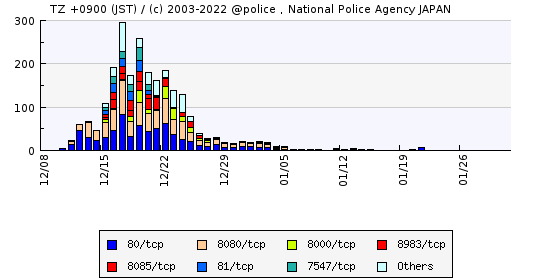

一方でサイバー攻撃者は、容赦なく攻撃を実行している。警察庁のレポートによると、12月10日以降、Log4jの脆弱性に対する攻撃が活発化しており、特に12月15日から22日にかけて増大した。さまざまなプロトコルで攻撃していることが特徴であり、Log4jが多彩な環境に存在していることが分かる。

サイバーセキュリティクラウドによると、同社のサービス(攻撃遮断くん、WafCharm)を利用している総サイト数の40%以上で攻撃を確認しており(12月10日から20日まで)、総検知数は31万223件に上った。また、同社が提供する3つの「Cyber Security Cloud Managed Rules for AWS WAF製品」での同時期の検知数は、AWS WAF Classic向けで3万1699件、AWS WAF向けの2製品で16万5587 件を検知している。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR