ITmedia NEWS >

セキュリティ >

「パスワード平文保存って何か問題あるんですの?」 ITお嬢様と学ぶハッシュ化:ITお嬢様の今日も分かりませんわ〜!(4/4 ページ)

» 2023年08月19日 09時00分 公開

[ITお嬢様の召使いたち,ITmedia]

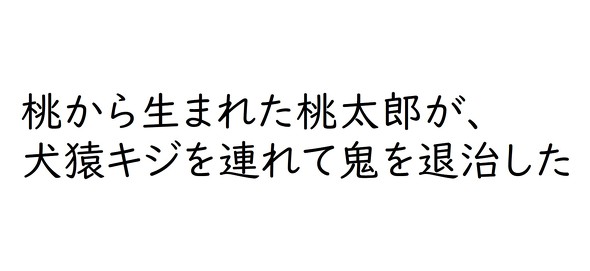

ハッシュ化したパスワード:911b0a07a8cacfebc5f1f45596d67017136c950499fa5b4ff6faffa031f3cec7f197853d1660712c154e1f59c60f682e34ea9b5cbd2d8d5adb0c834f963f30de

関連記事

腐女子特化SNS「ピクブラ」に不正アクセス メアド・パスワード流出か

腐女子特化SNS「ピクブラ」に不正アクセス メアド・パスワード流出か

BLに特化したSNS「pictBLand」(ピクブラ)が不正アクセスを受け、ユーザーのメールアドレスやパスワードが流出した可能性。被害範囲は明らかにしていないが、サービスの累計ユーザーは130万という。 「早急なパスワード変更を」 ピクブラ情報漏えいで、ニコニコやピクシブなどが注意喚起

「早急なパスワード変更を」 ピクブラ情報漏えいで、ニコニコやピクシブなどが注意喚起

GMW(名古屋市)が運営する、ボーイズラブ(BL)に特化したSNS「pictBLand」(ピクトブランド/ピクブラ)にて、IDやパスワードを含む個人情報の漏えいが発覚した件に関し、ニコニコやピクシブといったクリエイターとの親和性が高いサービス各社が、ID・パスワードを使いまわしているユーザーに対し、早急な変更を呼びかけている。 セキュリティガバガバお嬢様と学ぶ、本当は怖いパスワードの使いまわし

セキュリティガバガバお嬢様と学ぶ、本当は怖いパスワードの使いまわし

セキュリティガバガバお嬢様がまた何かやらかしたようです。 2022年、日本で最も使われたパスワード 2位は「password」、1位は?

2022年、日本で最も使われたパスワード 2位は「password」、1位は?

2022年に最も使われたパスワードは?──セキュリティ企業が調査結果を発表した。日本の2位は「password」。1位は?

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PRアイティメディアからのお知らせ

SpecialPR

あなたにおすすめの記事PR