LINEヤフー、「バグ発見で報奨金」一時停止 参加者による検証でユーザー情報漏えい

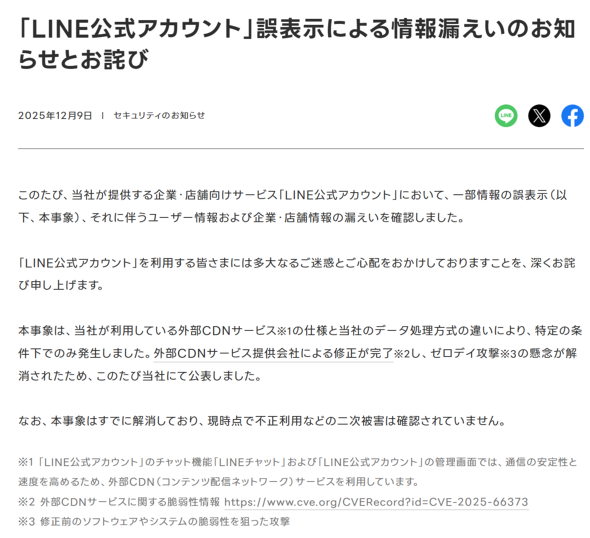

LINEヤフーは、同社サービスのバグを発見した外部エンジニアに報奨金を提供する「LINE Security Bug Bounty Program」を12月3日から一時停止している。同プログラム参加者と同社によるバグ検証中に情報漏えいが起きたため。脆弱性の報告は専用メールアドレスで受け付けている。

【訂正:2025年12月11日午後5時50分 当初、プログラム参加者のバグ検証だけで漏えいが起きたように記載していましたが、LINEヤフーの検証でも漏えいが起きた可能性があると指摘を同社から受けたため、該当部分を修正しました。】

漏えいが起きたのは、プログラム参加者が9月に行った検証時。原因は、同社が利用しているAkamaiのCDNサービスの仕様と同社のデータ処理方式の違いにより、HTTPリクエスト処理に関する脆弱性が生じたこと。

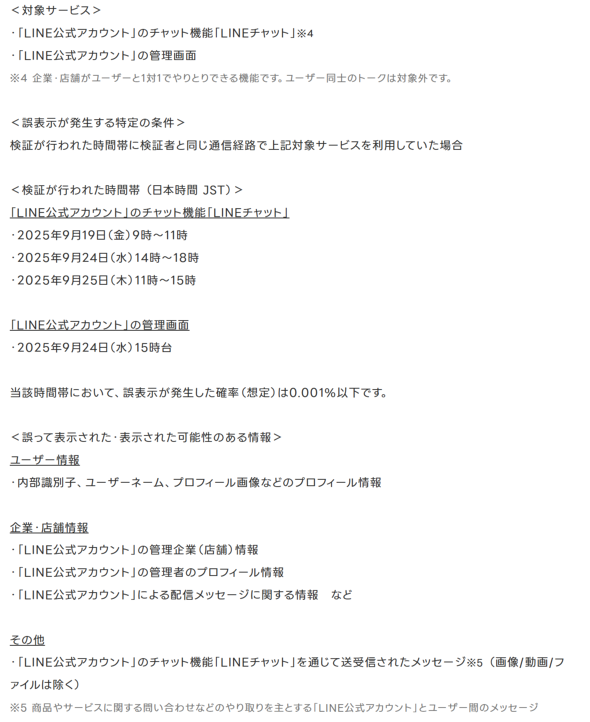

報奨金プログラム参加者は、9月19日に「LINE公式アカウント」のチャット機能でバグを検証し、同社に報告。報告を受けた同社は9月24、25日に検証を行ったが、プログラム参加者と同社の検証中にそれぞれ、同じ通信経路でサービスを利用していたユーザーの一部で誤表示が起きた。

漏えいした可能性があるのは、ユーザーの内部識別子、ユーザーネームなどのプロフィール情報、LINE公式アカウント管理企業情報、配信メッセージに関する情報、公式アカウントのチャットを通じて送受信されたメッセージなど。

対象の時間帯に誤表示が発生した確率(想定)は0.001%以下で、現時点で不正利用などの二次被害は確認されていないという。

同社は9月19日に検証者から報告を受け、9月24日にAkamaiに調査を依頼。LINEヤフーの止血対応は9月29日に完了した。同様の問題が起きないよう通信処理の見直しをも行い、他のサービスについても予防措置を講じた。

Akamaiは11月17日に修正を完了し、12月4日に「CVE-2025-66373」として脆弱性情報を公表。ゼロデイ攻撃の懸念が解消されたため、LINEヤフーは12月9日、問題を公表した。

今回は、「LINE Security Bug Bounty Program」を通じ、攻撃手法が公になる前に対処できた。だが、同プログラムが禁止している「サービスや他のユーザーに影響を及ぼすおそれのある検証行為」が行われ、情報漏えいが起きたため、プログラムの新規報告受付を一時停止した。

現在、安全性と実効性の両立を図る形で、検証体制の見直しと再設計を進めている。

関連記事

LINE、プロフ画像が第三者に変更される脆弱性 「プロフ画像、変えられてないか確認を」とユーザーに呼び掛け

LINE、プロフ画像が第三者に変更される脆弱性 「プロフ画像、変えられてないか確認を」とユーザーに呼び掛け

LINEアプリのプロフ画像を第三者が変更できる脆弱性があり、この脆弱性を利用してプロフ画像を不正に変更する攻撃もあった。LINEは脆弱性を修正し、被害を受けたユーザーには個別に連絡をしているが、同社が把握できていない被害もあり得るとし、ユーザー自身で確認するよう呼び掛けている。 「LINE」Web版で他人のタイムライン表示される可能性 CDNの設定ミス、修正済み

「LINE」Web版で他人のタイムライン表示される可能性 CDNの設定ミス、修正済み

LINEはこのほど、「LINE」のWebブラウザ版「タイムライン」機能で、他のユーザーのタイムラインが一時的に表示される可能性がある不具合があったと明らかにした。既に修正済みという。 Apple、セキュリティ報奨金を最高200万ドル(約3億円)に倍増

Apple、セキュリティ報奨金を最高200万ドル(約3億円)に倍増

Appleはセキュリティ報奨金制度「Apple Security Bounty」を更新し、最高額を200万ドル(約3億円)に倍増する。ボーナスを含めると最大500万ドル超の可能性も。国家が関与する「傭兵スパイウェア」など、高度化する脅威に対抗するため、トップレベルの研究を奨励するのが狙いだ。 Skyが脆弱性発見者に報奨金、最大200万円 検証用環境の貸し出しも検討

Skyが脆弱性発見者に報奨金、最大200万円 検証用環境の貸し出しも検討

Skyが、自社サービスの脆弱性を発見した人に最大200万円の報奨金を支払う新制度を始めた。脆弱性の指摘を社外からも受け付け、情報セキュリティの強化につなげる。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR