Androidを狙う脅威の増加と巧妙化に注目、2011年上半期のセキュリティ動向

カスペルスキーは2011年上半期のセキュリティ動向を振り返り、Androidを標的にするマルウェアの特徴などを紹介している。

カスペルスキーは8月2日、2011年上半期のセキュリティの脅威を総括する記者説明会を開き、Android OSを狙うマルウェアなどの動向を紹介した。

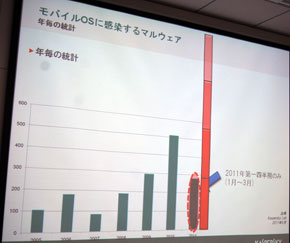

まずモバイルOSに感染するマルウェアについて、同社が観測を始めた2004年から2011年7月21日までに開発した定義ファイルの総数が3420種に上ることが明らかにされた。モバイルOSを狙うマルウェアの数は、PCに比べるとごくわずかであるものの、ここ数年で増加ペースが伸びている。

特に2008年以降は「収益化」フェーズに分類されるといい、モバイル端末に保存されているさまざまなユーザーの機密情報を攻撃者が盗み出し、アンダーグラウンド市場での売買などを通じて金銭を得ていると推測される。「全てのモバイルOSがマルウェアに感染する時代になった」(情報セキュリティラボ チーフセキュリティエバンジェリストの前田典彦氏)という状況である。

2004年からの累計でのOS別感染状況では、全体としてはSymbianやWindows Mobile、J2MEなどが多数を占めるものの、2011年はAndroidの割合が増えて全体の5%を占めるまでになった。Androidに感染するマルウェアは2010年8月に発見された「Trojan-SMS.AndroidOS.FakePlayer.a」が初めてとされ、それ以降、SMSメールをまき散らすトロイの木馬が主流になっているという。また、マルウェアの複雑化も著しい。

例えば、3月に発見された通称「Droid Dream」はAndroid Marketで配布されていたアプリに混入する形で拡散し、OSのroot権限を不正に取得することで注目された。同社の解析では、Droid DreamはAndroid 2.2以前に存在する脆弱性を悪用してroot権限を取得するプログラムと、バックドアを仕掛けて外部サーバと通信するプログラム、外部サーバから端末に複数のプログラムを呼び込むダウンローダーの3つのコンポーネント構成されていた。また、Droid Dreamは端末IDなどの情報を外部サーバに送信することが解析から判明したが、攻撃者がその情報をどのような目的で取得しているのかは不明だという。

また7月には、ボットネット「Zeus」をモバイル端末に広げるようとする「ZitMo」がAndroidにも拡散していることが分かった。ZitMoは、これまでにSymbian、Windows Mobile、BlackBerryに感染することが知られていたが、Androidもボットネットの脅威に晒されることとなった。ZitMoは、オンラインバンキングサービスのフィッシング攻撃などに使用され、ログイン用ワンタイムパスワードの悪用にZitMoが介在して、オンラインバンキングのユーザー情報が盗み取られてしまう。

Androidを狙うマルウェアは、Droid Dreamのように正規アプリに見せかけたり、混入したりする形で出回り、端末へのインストールの際に感染してしまうケースが多い。マルウェア感染を防ぐには、(1)Android Market以外でのアプリのインストールは避ける、(2)インストール時にアプリの権限を確認する――などの方法が推奨されているが、前田氏は「早くアプリを使ってみたいという心境から、実際にはあまり注意深くは確認しないだろう」と指摘する。

PCに比べるとAndroidをはじめとするモバイルマルウェアの出現頻度はあまり高くないのが現状だが、マルウェアの機能はPCのマルウェアに近付きつつあるという。前田氏は、「無償のものあるので、ぜひマルウェア対策ソフトを利用して脅威に備えておいてほしい」とアドバイスしている。

関連記事

マルウェアの「Zeus」がAndroidを標的に、偽ウイルス対策ソフトも出現

マルウェアの「Zeus」がAndroidを標的に、偽ウイルス対策ソフトも出現

Androidアプリケーションを装ったZeus関連の不正なアプリや、ウイルス対策ソフトに見せかけた悪質なアプリが出現した。 Androidを標的とした初のトロイの木馬、SMSを自動発信

Androidを標的とした初のトロイの木馬、SMSを自動発信

メディアプレーヤーを装い、インストールすると勝手にSMSを発信するAndroid端末を狙ったトロイの木馬がロシアで発見された。 Android端末を狙うマルウェアが400%の激増――携帯セキュリティ報告書

Android端末を狙うマルウェアが400%の激増――携帯セキュリティ報告書

アプリケーションストアを通じてマルウェアや不正アプリをダウンロードさせるなど、携帯端末を狙った攻撃が激化しているという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 爆売れだった「ノートPC」が早くも旧世代の現実

- VPNやSSHを狙ったブルートフォース攻撃が増加中 対象となる製品は?

- 生成AIは検索エンジンではない 当たり前のようで、意識すると変わること

- HOYAに1000万ドル要求か サイバー犯罪グループの関与を仏メディアが報道

- ランサムウェアに通用しない“名ばかりバックアップ”になっていませんか?

- PHPやRust、Node.jsなどで引数処理の脆弱性を確認 急ぎ対応を

- 「Gemini」でBigQuery、Lookerはどう変わる? 新機能の詳細と利用方法

- GoogleやMetaは“やる気なし”? サポート詐欺から自力で身を守る方法

- 攻撃者が日本で最も悪用しているアプリは何か? 最新調査から見えた傾向

- 大田区役所、2023年に発生したシステム障害の全貌を報告 NECとの和解の経緯